Riportiamo l’intervista di Ezio Viola, co-Founder The Innovation Group, a Marta Ottaviani, giornalista specializzata su Turchia e Russia, avvenuta durante il “CYBERSECURITY SUMMIT 2023” di The Innovation Group lo scorso 9 marzo 2023 a Milano.

Riportiamo l’intervista di Ezio Viola, co-Founder The Innovation Group, a Marta Ottaviani, giornalista specializzata su Turchia e Russia, avvenuta durante il “CYBERSECURITY SUMMIT 2023” di The Innovation Group lo scorso 9 marzo 2023 a Milano.

Il Cybercrime è una delle minacce più inquietanti dei nostri tempi, ma qualcosa è cambiato negli ultimi tempi. Il libro “Il ransomware nell’economia del cybercrime: analisi d’intelligence sul gruppo Conti”, porta il lettore dentro questi argomenti, fornendo tutte le basi per comprendere il fenomeno. Nel libro, gli autori Giuseppe Brando, Marco Di Costanzo e Camilla Salini, esperti di analisi delle minacce cyber, affrontano con chiarezza e rigore il tema del Ransomware e, come in una spy story, ricostruiscono le vicende della cyber gang Conti.

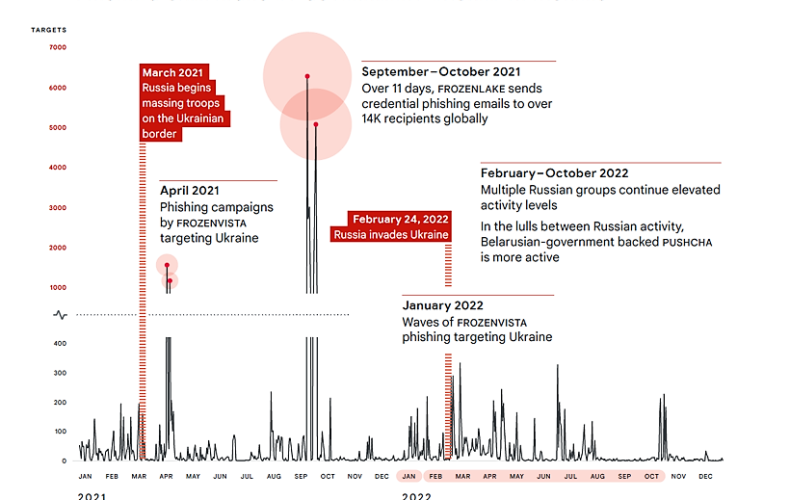

Secondo una recente analisi, il panorama delle minacce informatiche è cambiato radicalmente a un anno dall’invasione russa dell’Ucraina. A che punto siamo, a un anno dall’inizio del conflitto in Ucraina? Google TAG (Threat Analysis Group), con il supporto degli analisti di Mandiant e Trust & Safety, ha indagato i cambiamenti nel panorama delle minacce informatiche collegati dalla guerra.

Qual è la maturità raggiunta nel 2023 dalle aziende italiane in tema di Cyber Risk management? Per comprendere qual è il livello di preparazione raggiunto dalle aziende italiane in tema di gestione dei rischi cyber, TIG ha svolto invece quest’anno la sua indagine annuale “Cyber Risk Management Survey 2023” in collaborazione con CSA – Cyber Security Angels, associazione che raccoglie responsabili della sicurezza aziendale interessati a fare rete e a condividere esperienze e informazioni sui temi cybersecurity. Sono state così raggiunte 200 aziende, per lo più di media e grande dimensione.

Quali saranno le nuove tendenze che caratterizzeranno il settore della cybersecurity, in Italia e nel mondo? Molto è cambiato negli ultimi anni, ma già si intravede l’affermarsi di nuovi scenari, in cui la sicurezza di dati, applicazioni, o meglio ancora, interi processi di business, diventa un’esigenza sempre più pressante e pervasiva.

Mentre il Governo italiano stanzia 420 milioni di euro in due Fondi dal 2023 al 2025, a supporto della Strategia Nazionale di Cybersicurezza presentata a maggio (punta al raggiungimento di 82 misure entro il 2026), c’è un’emergenza su cui lavorare: poter contare su un insieme di professionisti per realizzare queste misure, per arrivare ad avere una capacità di risposta efficace ad attacchi cyber sempre più evoluti e numerosi.

Nell’intervento di Enrico Maresca, Chief Information Security Officer di Italo – NTV al Cybersecurity Summit di Roma, lo scorso 18 ottobre 2022, intervistato da Loris Frezzato, Channel Area Manager di The Innovation Group, sono stati approfonditi i vantaggi ma anche i problemi (soprattutto dal punto di vista della sicurezza informatica) del passaggio al cloud. Riportiamo i principali consigli alle aziende che emergono dalle sue considerazioni.

Nella preparazione che le aziende si danno a fronte di eventuali incidenti informatici o da ransomware, la domanda di polizze cyber continua ad essere molto alta. Bisogna però fare molta attenzione: può succedere (come avvenuto in passato con l’epidemia di ransomware NotPetya) che le compagnie possano negare il rimborso. Ad esempio, oggi sono esclusi i danni derivanti da atti di guerra e terrorismo. Quindi, a cosa fare attenzione? Quali sono le condizioni di assicurabilità? Perché i premi crescono? Cosa richiedono gli assicuratori e come impostare correttamente il rapporto con la compagnia assicurativa? Ne abbiamo parlato con Cesare Burei, Co-Amministratore e Broker Senior, MARGAS – Broker e Consulente di Assicurazioni.