La nuova corsa allo spazio non è più soltanto una questione di esplorazione scientifica o di prestigio nazionale, ma rappresenta un terreno di scontro geopolitico e una frontiera economica senza precedenti. La presenza delle Nazioni nella Space economy è guidata da grandi potenze tradizionali e da attori emergenti che competono per la leadership tecnologica e militare. Di seguito i principali Stati e blocchi protagonisti.

Stati Uniti e Cina dominano il settore. Gli Stati Uniti hanno trainato il recente rimbalzo del mercato globale grazie a grandi operazioni commerciali. SpaceX, che ha iniziato a lanciare satelliti Starlink nel 2019, poteva contare a gennaio 2026 su una costellazione composta da oltre 9.422 satelliti in orbita terrestre bassa (LEO), arrivando così, in pochi anni, a contare per il 65% di tutti i satelliti attivi[1]. Oggi sia Stati Uniti che Cina pongono una forte enfasi sull’uso dello spazio per sostenere obiettivi economici, geopolitici e militari. Ad esempio, su circa 320 satelliti militari attivi nel mondo, 173 appartengono agli Stati Uniti, seguiti da Russia (73) e Cina (68). L’Italia ne possiede 6, utilizzati per osservazione, comunicazioni sicure e allerta missilistica (Fonte: La geopolitica dei satelliti: dominio USA, corsa privata e ruolo marginale dell’Italia, Italia nel Futuro, 10/06/2025).

Russia: insieme a Stati Uniti e Cina, la Russia continua a essere una delle potenze globali che sta rafforzando maggiormente le proprie capacità spaziali, specialmente in chiave militare. Storicamente protagonista della corsa allo spazio fin dai tempi dell’Unione Sovietica, oggi utilizza il dominio spaziale e cibernetico per perseguire interessi strategici.

India: è una delle potenze globali in crescita che sta consolidando le proprie capacità nel settore.

Unione Europea: sebbene l’UE cerchi di rafforzare la propria autonomia strategica, dovrebbe recuperare quote di mercato rispetto alla dominanza di Stati Uniti e Cina, specialmente nei settori dei lanciatori commerciali e delle comunicazioni satellitari. L’Italia, in questo contesto, ricopre un ruolo di primo piano nel nascente mercato della Space economy, con una crescita organica e una filiera industriale molto integrata.

Altri attori: nazioni come l’Iran e la Corea del Nord sono attive nello spazio, e, sebbene con capacità minori rispetto alle grandi potenze, puntano a vantaggi strategici asimmetrici.

Quindi, se il panorama vede la partecipazione di oltre 100 nazioni, la supremazia tecnologica e commerciale è concentrata nelle mani di Stati Uniti, Cina, Russia e India, con l’Europa (e l’Italia al suo interno) impegnata a consolidare una propria leadership sovrana.

La crescita della Space economy

L’economia dello spazio sta vivendo un’espansione esponenziale, con proiezioni che indicano un valore di mercato globale pronto a raggiungere 1 trilione di dollari entro il 2030. Già nel 2022, il settore valeva circa 546 miliardi di dollari, con il segmento commerciale che copriva il 78% del totale, a dimostrazione di una privatizzazione ormai consolidata. Si stima che nei prossimi dieci anni verranno lanciati circa 25.000 nuovi satelliti, generando una mole di dati superiore ai 500.000 petabyte.

In questo scenario, l’Italia ricopre un ruolo di primo piano. Nel 2025, il mercato nazionale dei servizi basati su dati satellitari (Earth Observation) ha raggiunto i 340 milioni di euro, segnando un incremento del 17% rispetto all’anno precedente (Fonte: Osservatori Politecnico di Milano). La filiera italiana si sta orientando verso modelli digitali avanzati, supportati dall’integrazione stabile dell’intelligenza artificiale e dalla spinta di programmi come Iride, la costellazione satellitare italiana per l’osservazione della Terra, sostenuta dal PNRR e gestita da ESA e ASI, in fase di sviluppo e completamento entro il 2026.

Servizi satellitari: quanto stanno diventando critici per le imprese private

Il passaggio alla Space economy sta producendo un ecosistema affollato di attori pubblici e privati che collaborano e competono, rendendo le infrastrutture spaziali il perno della società moderna e, contemporaneamente, un bersaglio critico per le minacce cibernetiche. I servizi satellitari non sono più un’esclusiva militare, ma rappresentano l’ossatura di numerosi settori civili e privati. La dipendenza dalle infrastrutture orbitali è elevata in settori come:

- Telecomunicazioni e navigazione: utilizzano connettività globale, internet a banda larga e sistemi GNSS (GPS, Galileo) che sono vitali per i trasporti, la logistica e la gestione delle flotte.

- Energia e agricoltura: i satelliti permettono il monitoraggio remoto delle infrastrutture energetiche e supportano l’agricoltura di precisione. Un esempio della loro criticità è emerso durante l’attacco Viasat del 2022, che ha causato il malfunzionamento di oltre 800 turbine eoliche in Germania a causa dell’interruzione della connettività dei modem.

- Finanza: i timestamp ultra-precisi forniti dai satelliti GNSS sono essenziali per sincronizzare le transazioni finanziarie globali.

- Emergenze e clima: il monitoraggio meteorologico e la gestione dei disastri naturali dipendono dai dati di osservazione della Terra per decisioni tempestive.

La “servitizzazione” dello spazio (Space-as-a-Service) consente alle aziende di ridurre il capitale investito, ma aumenta drasticamente la superficie di attacco: una compromissione in orbita può generare effetti a cascata devastanti a terra, dai blackout energetici al blocco del traffico aereo.

Cybersecurity nello spazio, un must

In un contesto di guerra ibrida, la sicurezza informatica nello spazio è diventata una priorità strategica globale. L’integrazione tra cyberspazio e spazio fisico è ormai inscindibile. La vulnerabilità del settore è accentuata da diversi fattori:

- Sistemi Legacy: molti satelliti in orbita sono stati progettati decenni fa senza adeguate protezioni cyber, rendendo difficili o impossibili gli aggiornamenti di sicurezza.

- Componenti COTS: l’uso di componenti commerciali (“Commercial Off-The-Shelf“) riduce i costi ma può rendere pubbliche le specifiche tecniche, facilitando il compito degli attaccanti.

- Complessità della supply chain: la dipendenza da catene di approvvigionamento globali espone al rischio di inserimento di malware o backdoor già in fase di produzione o assemblaggio.

- Assenza di confini: a differenza dei domini terrestri, lo spazio (come il cyberspazio) non ha confini fisici definiti, questo rende la difesa intrinsecamente più complessa.

Il dominio spaziale è oggi considerato dalla NATO come un dominio operativo a tutti gli effetti, dove la supremazia dipende dalla capacità di proteggere le infrastrutture critiche da attacchi che possono spaziare dal jamming di radiofrequenza alla manipolazione dei sistemi di controllo.

Space cyber kill chain: come SPARTA e SPACE-SHIELD modellano gli attacchi ai sistemi spaziali

Per comprendere e contrastare le minacce emergenti, negli ultimi anni sono stati sviluppati framework specifici di analisi del rischio e delle tecniche di attacco osservate per lo spazio. Tra i più rilevanti figurano SPARTA (Space Attack Research & Tactic Analysis)[2] e ESA SPACE‑SHIELD (Space Attacks and Countermeasures Engineering Shield)[3], che applicano al dominio spaziale un approccio simile a quello del framework Mitre Att&ck.

Entrambi i modelli analizzano l’intero ecosistema spaziale, che comprende il segmento orbitale (satelliti), il segmento di collegamento (uplink e downlink radio) e il segmento di terra, costituito da centri di controllo e infrastrutture di rete. Le minacce possono infatti manifestarsi in ciascuno di questi livelli.

Tra gli scenari più critici emergono gli attacchi alle comunicazioni satellitari, come jamming e spoofing dei segnali radio, che possono interrompere i servizi o alterare le informazioni trasmesse. Un altro rischio riguarda l’iniezione di comandi non autorizzati nei sistemi di Telemetry, Tracking and Command (TT&C), che in casi estremi potrebbe consentire a un attaccante di modificare il comportamento del satellite o comprometterne la missione.

I framework evidenziano inoltre la crescente importanza della sicurezza del software di bordo e della supply chain: l’adozione di componenti commerciali e software complessi amplia infatti la superficie di attacco. Non meno rilevante è la protezione delle infrastrutture di terra, spesso considerate il punto più vulnerabile dell’intero sistema.

Organizzando queste tecniche lungo una vera e propria “cyber kill chain” – dalla ricognizione iniziale fino all’impatto operativo – SPARTA e SPACE-SHIELD offrono uno strumento utile per analizzare le minacce e progettare strategie di difesa per le infrastrutture spaziali del futuro.

Space Threat Taxonomy, ENISA Space Threat Landscape 2025 Report

Attacchi documentati a sistemi satellitari

Sebbene molto meno frequenti rispetto al dominio terrestre, gli attacchi documentati mostrano che i satelliti sono bersagli concreti e vulnerabili. Elenchiamo alcuni dei più noti.

- Viasat KA-SAT (2022)[4]: quello di Viasat è considerato il primo grande attacco cyber contro un’infrastruttura satellitare commerciale durante un conflitto. Sincronizzato con l’invasione russa dell’Ucraina, l’attacco ha messo fuori uso 000 terminali, disabilitando le comunicazioni militari ucraine e colpendo migliaia di utenti civili in tutta Europa. L’attacco si è svolto in tre tappe e due eventi; accesso a una struttura, upload di un malware su un satellite, successivo invio di segnali dal satellite alla Terra, con target i modem internet in tutta l’Ucraina. Spillover collaterali sono occorsi fuori dai confini dell’Ucraina, con impatti rilevanti su modem internet in Germania, Scandinavia, Regno Unito e altrove in Europa.

- Test di arma anti-satellite russa (2021): nel 2021, la Russia ha testato un’arma anti-satellite, distruggendo uno dei propri satelliti obsoleti e generando migliaia di detriti. La Cina aveva già condotto un test simile nel 2007[5].

- Spoofing GPS nel Mar Nero (2017): decine di navi hanno segnalato posizioni false. Le apparecchiature indicavano un posizionamento diverso (un aeroporto russo), a dimostrazione della capacità di manipolare i segnali GNSS.

- Hacking dei satelliti di osservazione terrestre Terra e Landsat della NASA (2007-2008): diversi hacker hanno ottenuto l’accesso temporaneo ai sistemi di comando delle stazioni di terra della NASA, dimostrando così la vulnerabilità del “ground segment”[6].

- Rosat (1998): si suppone che un presunto attacco cyber modificò l’orientamento del satellite tedesco verso il sole, bruciandone i sensori e portandolo a un rientro incontrollato anni dopo[7].

L’osservatorio a raggi X Röntgensatellit (RoSat) cessò di funzionare nel 1998, dopo che il suo sensore a raggi X fu puntato direttamente verso il sole e ne fu distrutto. Molti analisti ritengono che non sia stato un incidente e che gli hacker abbiano intenzionalmente messo fuori uso il satellite. Immagine EADS/Shutterstock

Questi casi ci confermano in realtà come la superficie d’attacco più frequente rimane il segmento di terra (ground station), che funge da porta d’ingresso per infiltrare malware o dirottare segnali.

Anche la costellazione Starlink di SpaceX ha iniziato a subire attacchi di jamming e tentativi di hacking sistematici dal marzo 2022, attività che si sono intensificate successivamente al supporto fornito alle forze armate ucraine. Elon Musk ha dichiarato pubblicamente che Starlink respingere «attacchi cyber avanzati» e tentativi di jamming: nel novembre 2022, il gruppo russo Killnet ha rivendicato attacchi DDoS (Distributed Denial of Service) che hanno causato interruzioni temporanee del servizio. La sicurezza delle costellazioni Starlink è diventata caso di studio per l’intera industria spaziale sulla resilienza cyber orbitale[8].

Soluzioni innovative per la cybersecurity nello spazio

La necessità di comprendere meglio sia le minacce sia le vulnerabilità dei sistemi satellitari ha portato a una decisione del governo degli Stati Uniti di permettere a un gruppo di hacker di attaccare un satellite durante la conferenza DEF CON a Las Vegas di agosto 2023, per identificare ulteriori misure di resilienza che da introdurre.

L’ Hack-A-Sat è stato organizzato dall’United States Space Force e dall’Air Force Research Laboratory. Per la prima volta gli hacker non hanno lavorato su simulatori ma su un vero satellite in orbita, chiamato Moonlighter, progettato come “sandbox di hacking nello spazio” per testare la sicurezza dei sistemi satellitari. Le squadre dovevano trovare vulnerabilità nei sistemi del satellite e bypassare i controlli di sicurezza, inviare comandi al satellite, far scattare una foto di un obiettivo sulla Terra e scaricare l’immagine su una ground station.

In pratica si trattava di simulare un takeover di un satellite, in modo controllato. Le sfide includevano comunicazioni radio RF, reverse engineering, operazioni spacecraft e sicurezza software del satellite. Alla fine ha vinto il gruppo di hacker italiani (mHACKeroni) che ha portato a casa il primo premio da 50.000 dollari. Le altre squadre sul podio provenivano da Polonia, Regno Unito e Stati Uniti[9].

mhackeroni vince Hack-A-Sat 2023 #hacker #ctf #cybersecurity #italia (Youtube)

Come riporta il rapporto Space Threat Landscape 2025 di ENISA[10], quando si considera la sicurezza nel contesto delle tecnologie satellitari, bisogna essere consapevoli che possono esserci molti punti di ingresso per gli attori malevoli. Questi fanno riferimento all’intero ciclo di vita di un satellite, che comprende tutto, dall’idea iniziale alla pianificazione e sviluppo di un progetto, trasporto, lancio, operatività e disarmo finale del satellite. Ogni fase del ciclo di vita include una moltitudine di asset e attori rilevanti, molti dei quali possono essere una fonte potenziale di vulnerabilità.

È quindi essenziale proteggere le soluzioni satellitari e applicare metodi di “security-by-design” e concetti di “sicurezza-by-default” come prerequisiti per raggiungere principi zero trust. Questo implica garantire che i principi della cybersecurity siano integrati in ogni fase del ciclo di vita, con un livello di sicurezza proporzionale al valore del bene protetto. Per raggiungere questo obiettivo, è importante:

- comprendere il modello del ciclo di vita del satellite;

- comprendere cosa deve essere garantito per la sua protezione, sulla base della comprensione delle minacce;

- gestire le minacce in un ecosistema con molti attori in modo completo utilizzando modelli interoperabili e tassonomie comuni;

- implementare controlli di cybersecurity pertinenti basati su modelli di rischio per garantire una sicurezza rafforzata dell’infrastruttura satellitare.

Per garantire la resilienza futura delle comunicazioni satellitari sarà necessario un approccio multidisciplinare che integri tecnologia e compliance alle nuove normative.

- Misure di difesa attiva

- Segmentazione della rete: consiste nell’isolare i componenti critici della missione nello spazio dalle funzioni non essenziali, per prevenire la proliferazione laterale di un attacco all’interno del sistema satellitare.

- Hardening: rafforzamento della sicurezza degli asset riducendo la superficie di attacco, ad esempio disabilitando porte fisiche e servizi non necessari prima del lancio.

- Cyber-Safe Mode: la capacità di far entrare il satellite in uno stato operativo protetto e configurato (stato “noto”) quando vengono rilevate minacce, disattivando i sistemi non essenziali.

- Manoeuvrability (manovrabilità): protocolli di evasione fisica per spostare il satellite dalla sua traiettoria in caso di minaccia da proiettili o armi anti-satellite (ASAT).

- Deception e decoys (inganni e esche): utilizzo di messaggi pubblici fuorvianti, esche tattiche (come dispositivi gonfiabili) o manipolazione dei segnali radar per confondere i sensori degli avversari sulla reale posizione o funzione del satellite.

- Antenna nulling e filtraggio adattivo: tecniche per sopprimere segnali provenienti da aree specifiche della Terra o dello spazio qualora venisse rilevato il jamming, permettendo alle comunicazioni legittime di proseguire.

- Defensive dazzling e shuttering: uso di laser per abbagliare i sensori ottici delle armi nemiche o l’impiego di otturatori (shutter) che si chiudono rapidamente per proteggere i sensori del satellite da radiazioni laser dannose.

- Principi di sicurezza

- Security by Design e by Default: integrazione della cybersecurity in ogni fase del ciclo di vita del satellite, dalla progettazione alla dismissione.

- Vulnerability management: scansioni regolari delle vulnerabilità, applicazione tempestiva di patch e aggiornamento costante dei software di bordo, nonostante le difficoltà logistiche dello spazio.

- Sicurezza della catena di approvvigionamento: controllo rigoroso dei fornitori e monitoraggio dei componenti per prevenire l’inserimento di hardware contraffatto o software malevolo (backdoor) durante la produzione.

- Formazione e igiene cyber: rafforzamento del fattore umano attraverso la consapevolezza e l’addestramento per ridurre i rischi derivanti da errori involontari o negligenza.

- Innovazioni tecnologiche e architetturali. Tra le misure più innovative figurano:

- Crittografia quantistica (QKD): l’utilizzo della distribuzione di chiavi quantistiche permette di creare canali di comunicazione inviolabili, protetti dalle leggi della fisica piuttosto che da semplici algoritmi.

- Intelligenza artificiale e machine learning: algoritmi avanzati sono in grado di monitorare il traffico dati in tempo reale, rilevando anomalie e rispondendo automaticamente alle minacce prima che possano causare danni permanenti.

- Blockchain: questa tecnologia può essere utilizzata per garantire l’integrità dei dati e delle prove raccolte in orbita (Digital Forensic), rendendole immutabili e affidabili per le indagini post-incidente.

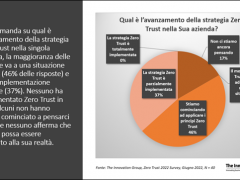

- Zero trust architecture: Un modello di sicurezza basato sulla verifica continua di ogni utente e dispositivo, eliminando il concetto di fiducia implicita all’interno della rete.

Compliance

Con riferimento invece all’evoluzione normativa, il Space Act europeo[11] e la legge italiana n. 89/2025[12] mirano a definire standard comuni di sicurezza, obblighi di autorizzazione per gli operatori e requisiti stringenti di resilienza e sostenibilità. Iniziative come l’EU Space ISAC favoriscono inoltre la condivisione proattiva di informazioni sulle minacce tra operatori pubblici e privati.

In conclusione, la sostenibilità della Space economy dipenderà dalla capacità di trasformare lo spazio in un “bene comune sicuro”, dove l’innovazione tecnologica sia sempre accompagnata da una robusta cultura della cybersecurity. Solo attraverso la cooperazione internazionale e l’adozione di standard di difesa comuni sarà possibile proteggere il futuro tecnologico della nostra civiltà.