Il panorama della cybersecurity industriale (OT – Operational Technology) sta attraversando una fase di profonda trasformazione, spinto da un’evoluzione normativa senza precedenti e da una crescente consapevolezza dei rischi. Secondo i dati della survey annuale Smart Manufacturing 2026 (condotta da The Innovation Group (TIG) su 88 aziende industriali italiane di medie e grandi dimensioni con il supporto di ContactValue, CSA – Cyber Security Angels e SPS Italia), la cybersecurity OT è oggi una priorità “alta o estremamente alta” per il 70% del campione, segnando un netto incremento rispetto al 58% dell’anno precedente.

I punti critici emersi dal dibattito nel Tavolo pomeridiano “Infrastrutture, resilienza e cybersecurity”, durante lo Smart Manufacturing Summit dello scorso 29 aprile a Milano, riguardano la necessità di garantire la continuità produttiva (disponibilità) sopra ogni altra cosa, la gestione sicura dei sistemi legacy e l’impatto dirompente di nuove normative europee come la NIS 2 e il Cyber Resilience Act (CRA).

Un momento del tavolo di lavoro sulla cybersecurity industriale

L’analisi condivisa evidenzia come la cybersecurity OT (Operational Technology) sia oggi uscita definitivamente dal perimetro delle opzioni tecniche per assurgere a imperativo strategico non negoziabile: la sicurezza non è più solo un onere tecnico ma una responsabilità aziendale integrata che coinvolge l’intera catena del valore e in particolar modo il fattore umano.

In un panorama industriale dove l’interconnessione è la norma, la protezione degli asset produttivi rappresenta il cardine della continuità del business. Tuttavia, l’attuale fase di transizione evidenzia un divario profondo tra l’acquisizione di tecnologie difensive e la maturità organizzativa necessaria a gestirle. Senza una governance solida, gli investimenti in Industria 4.0 rischiano di trasformarsi da asset a passività critiche.

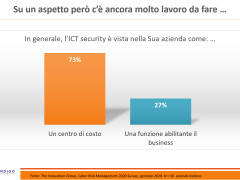

I dati della survey fotografano questa evoluzione:

- Salto di priorità: il 70% delle aziende considera oggi la cybersecurity OT una priorità alta o molto alta, segnando un incremento netto rispetto al 58% dell’anno precedente.

- Asimmetria di difesa: se strumenti come firewall, segmentazione e backup sono ormai standard, persiste una lentezza preoccupante nell’adozione di misure organizzative (formazione, ruoli definiti, processi di risposta).

Questa asimmetria mina la postura di sicurezza complessiva: possedere la tecnologia senza le competenze per interpretarne i segnali è una strategia fallimentare.

Il paradigma OT Security: disponibilità, safety e monitoraggio integrato

Nel mondo industriale, la gerarchia della sicurezza è invertita rispetto all’IT. Se nell’Information Technology la priorità è la riservatezza, nell’OT il fulcro sono Disponibilità e Safety. Proteggere un impianto significa preservare la vita umana e la continuità operativa, gestendo cicli di vita tecnologici che superano spesso il decennio.

Il passaggio da una difesa perimetrale a una resilienza attiva richiede però un cambio di mentalità, come evidenziato da Paolo Scicolone, Cyber Security Manager, Campari Group: l’obiettivo centrale della sicurezza OT passa da essere quello della riservatezza del dato (tipico del mondo OT) a Continuità dei processi industriali e Sicurezza fisica delle persone. Il monitoraggio preferito, rispetto alla scansione attiva, è quello passivo. “Servono tecnologie passive, che riescano a non inficiare la disponibilità di impianti, quinti collegate sulla parte network in grado di sniffare il traffico, poter segnalare in maniera passiva, far eventualmente scattare un processo di incident management che coinvolga tutti gli attori” ha spiegato Paolo Scicolone.

L’adozione di tecnologie passive è quindi una necessità vitale, così come la necessità di prevedere risk assesment e negoziare con l’area OT finestre di manutenzione per la security. L’efficacia dello sniffing del traffico permette di identificare anomalie senza il rischio di interferire con i PLC (Programmable Logic Controllers), evitando downtime catastrofici. In settori ad alta intensità, il costo del fermo macchina è stimato in decine di migliaia di euro l’ora: un dato che rende qualsiasi investimento in visibilità OT non solo una garanzia di sicurezza, ma anche una polizza sulla produzione.

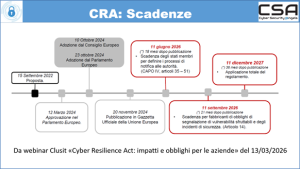

La nuova era della Compliance: NIS2, CRA e Regolamento Macchine

L’Europa sta ridisegnando le regole del gioco per garantire la sovranità tecnologica. La direttiva NIS2 e il Cyber Resilience Act (CRA) non sono semplici adempimenti burocratici, ma driver di standardizzazione che riguardano l’intera catena del valore. Il CRA, in particolare, impone una trasformazione radicale agli Uffici Tecnici, che devono evolvere da semplici integratori a Digital Lifecycle Manager. “Obiettivo del CRA è promuovere lo sviluppo sicuro di prodotti con elementi digitali – ha spiegato Luca Moroni, Co-Founder, CSA – Cyber Security Angels -, garantendo che i prodotti hardware e software siano immessi sul mercato con un minor numero di vulnerabilità e che i fabbricanti prendano la sicurezza in seria considerazione durante l’intero ciclo di vita di un prodotto”.

Le scadenze sono imminenti e stringenti, come ha ricordato Luca Moroni:

- Giugno 2026: obbligo di definizione dei processi per la notifica degli incidenti alle autorità (ACN).

- Settembre 2026: operatività degli obblighi di segnalazione per vulnerabilità sfruttabili e incidenti per i fabbricanti di prodotti digitali.

- Gennaio 2027: entrata in vigore del Regolamento Macchine, che si affianca al CRA per definire i requisiti di sicurezza essenziali dei prodotti.

- Dicembre 2027: piena attuazione del CRA; ogni prodotto connesso dovrà garantire patch e gestione vulnerabilità per l’intero ciclo di vita (minimo 5 anni).

Mentre la NIS2 responsabilizza il cliente finale (l’operatore), il CRA e il Regolamento Macchine spostano l’onere sul produttore. Si afferma il concetto di “Responsabilità di Sistema”: il fornitore è ora obbligato a garantire che la macchina rimanga sicura nel tempo, pena l’esclusione dal mercato o l’inserimento in blacklist internazionali.

Sovranità contrattuale e gestione della supply chain

La supply chain non è più un elemento di contorno, ma la superficie d’attacco primaria, specialmente nel settore OT/Industrial dove le vulnerabilità hanno impatti fisici. Come sottolineato da Alessandro Marzi, Cyber Security Director – CISO, ATM Azienda Trasporti Milanesi: “I dati che emergono dalla survey parlano chiaro: scontiamo un deficit di maturità strutturale. Il punto critico è l’eredità tecnologica: operiamo con asset progettati decenni fa, intrinsecamente insicuri e non sostituibili nel breve periodo. Mentre le aziende gestiscono sistemi legacy, le minacce sono allo stato dell’arte come lo dimostrano le recenti novità di utilizzo dell’AI nella ricerca di vulnerabilità zero-day o nell’individuare nuovi pattern di attacco, o quanto meno ad automatizzarli anche in assenza di skill specifiche. Fattori questi che riducono drasticamente i tempi di exploit laddove i tempi evolutivi si misurano in anni. In questo scenario, la speranza di avere sistemi segregati o “ot-zzati” non è una strategia.

Il modello del fornitore che consegna sistemi chiusi e privi di trasparenza digitale o di un modello di manutenzione allineato allo scenario di minaccia, è un rischio inaccettabile che spingerà le aziende a esercitare una sorta di “sovranità contrattuale” ovvero agire, anche attraverso clausole contrattuali, come per altro richiesto dalle recenti normative, attuando schemi di partnership che garantiscano presidi di sicurezza minimi a fronte di servizi di business cyber resilienti certificati.”

Le criticità maggiori emerse nella discussione, infatti, riguardano il lock-in tecnologico e i contratti legacy che non prevedono clausole di cybersecurity o processi di manutenzione (ad es. inclusivi del patching di security secondo i tempi della security). Gli esperti, infatti, segnalano che i sistemi non presidiati sono estremamente vulnerabili, alla luce anche degli ultimi sviluppi AI (vedi Claude Mythos di Anthropic). Le raccomandazioni strategiche includono:

- Revisione dei contratti di manutenzione remota. È imperativo superare gli accessi “always-on”. Le sessioni devono essere regolate da Just-In-Time access, MFA obbligatoria e monitoraggio granulare. La connettività del fornitore deve essere un’eccezione controllata, non una porta sempre aperta.

- Sostituzione del lock-in con la trasparenza. La bill of material (BOM) deve diventare un requisito contrattuale non negoziabile. Dobbiamo sapere cosa gira nei nostri apparati per gestire le vulnerabilità (Vulnerability Management) in modo proattivo, non aspettando la notifica del vendor.

- Audit di maturità dei partner. La selezione dei fornitori deve evolvere. La performance operativa è nulla se non supportata da una solida postura di sicurezza. I partner vanno valutati sulla loro capacità di Incident Response e sulla trasparenza dei loro processi di patch management.

Distributed Resilience: AI industriale, edge computing e Zero Trust

L’innovazione tecnologica deve essere l’abilitatore di una difesa nativa. La visione proposta è quella della “Distributed Resilience”, dove la sicurezza è distribuita al bordo della rete.

Gli elementi per realizzarla, secondo Lorenzo Gatti, Product Innovation Professional Device Identity, Tinexta InfoCert, sono:

- Edge Computing: fondamentale per isolare gli impianti e garantire la continuità anche in assenza di connettività cloud (scenario critico, ossia come evitare che un guasto alla rete esterna fermi la produzione).

- AI Physical-Aware: la data governance e la classificazione dei dati siano prerequisiti essenziali. Un’AI addestrata su dati certi può rilevare anomalie fisiche (vibrazioni, pressioni, temperature) che precedono o segnalano un attacco cyber, agendo come uno strumento di manutenzione predittiva per la sicurezza.

- Zero Trust Architecture: l’evoluzione necessaria rispetto alle VPN. Nessun dispositivo o utente, interno o esterno, è considerato affidabile a priori. Questo approccio minimizza lo spostamento laterale delle minacce, impedendo che un’infezione nell’ufficio raggiunga il cuore dell’officina.

Il fattore umano: dalla formazione all’accountability

Nonostante le tecnologie avanzate, il comportamento umano resta il vettore principale di rischio. Gli aneddoti di campo sono emblematici: l’operatore che usa la porta USB di un PLC critico per caricare lo smartphone o il PC con Windows 98 dimenticato “dietro una colonna” e collegato alla rete. Per superare i rischi legati ai “legacy behaviors”, la strategia raccomandata da Ferdinando Peretto, Group CIO, Azimut-Benetti, è duplice:

- Security by Design: limitare fisicamente le possibilità di errore (es. disabilitazione hardware delle porte USB non necessarie, segregazione fisica).

- Cultura e accountability: la cybersecurity non deve essere delegata solo ai tecnici. Quando un’azienda adotta e condivide chiare e strutturate policy il messaggio sulla criticità della sicurezza diventa chiaro a tutti i livelli.

“La resilienza inizia dove finiscono i silos – ha detto Ferdinando Peretto -: i team IT e Operation devono convergere sotto una leadership (CEO/Board) che firmi e sostenga le policy, rendendo la sicurezza una metrica di performance aziendale”.

Imperativi strategici per il 2026:

La cybersecurity OT non è più un costo assicurativo, ma una componente della qualità del prodotto e della sostenibilità economica. Per raggiungere l’efficienza operativa bisogna riprendere il controllo sui propri sistemi, sui propri dati e sui propri fornitori.

- Standardizzazione (IEC 62443): adottare framework internazionali come linguaggio comune tra produzione, IT e fornitori.

- Visibilità passiva: implementare sistemi di monitoraggio che garantiscano il controllo degli asset senza rischi per la produzione.

- Governance dei dati per l’AI: preparare l’infrastruttura dati per accogliere l’AI predittiva, garantendo l’integrità della fonte.

- Igiene contrattuale: aggiornare gli accordi con i fornitori per allinearli ai requisiti di patching e notifica del CRA.

La resilienza industriale è la nuova frontiera della competizione globale: le aziende capaci di garantire una produzione sicura, integra e ininterrotta saranno in grado di prosperare nell’economia digitale del futuro.

A cura di: Elena Vaciago, Research Manager, TIG – The Innovation Group