La seconda metà del 2025 è stata un periodo intenso in termini di evoluzione di rischi cibernetici globali. I gruppi criminali e quelli collegati agli Stati continuato a prendere di mira attivamente ecosistemi pubblici che privati, compresi settori ad alto impatto come i trasporti, governo e altre infrastrutture critiche. Questi sviluppi sottolineano la continua trasformazione delle minacce informatiche da incidenti isolati a rischi sistemici con conseguenze geopolitiche ed economiche.

Uno degli episodi più dirompenti alla fine del 2025 (come riporta il Report OT & IoT Security di Nozomi Networks di febbraio 2026, che ha un focus specifico sui rischi legati agli ambienti industriali) è stato un attacco ransomware al software infrastrutturale gestito da Collins Aerospace, che ha portato a diffuse interruzioni nel check-in dei voli e nella gestione dei bagagli negli aeroporti europei lo scorso settembre. Le conseguenze hanno messo in evidenza quanto le interdipendenze tecnologiche (OT) possono amplificare l’impatto degli attacchi informatici su servizi reali.

L’IA è sempre più utilizzata sia dagli attaccanti che dai difensori. In Nozomi, ad esempio, assiste nella scoperta di nuove vulnerabilità, automatizza le analisi, aiuta nell’individuazione di nuovi ceppi di malware, nell’identificazione corretta degli asset dei clienti (Asset Intelligence), e all’interno del prodotto Vantage IQ riduce i tempi di risposta facilitando un’efficienza maggiore nelle comunicazioni tra l’utente e il sistema.

Nell’ultimo anno, poi, le tensioni geopolitiche hanno anche rimodellato il panorama delle minacce informatiche. In Polonia è stato segnalato un attacco alle infrastrutture critiche da parte di un attore malevolo legato alla Russia utilizzando il malware DynoWiper. Il CERT polacco lo attribuiva al gruppo Dragonfly, mentre altri gruppi di ricerca citavano Sandworm. Nel secondo semestre 2025, Nozomi Networks ha inviato oltre 20 alert rilevando l’attività Sandworm in tutto il mondo. I paesi più presi di mira sono stati Stati Uniti, Regno Unito e Colombia, con i settori manifatturiero e dei trasporti tra i più colpiti.

Nel complesso, il secondo semestre del 2025 ha evidenziato un cambiamento nel panorama globale della sicurezza cibernetica: la convergenza definitiva tra l’estorsione criminale tradizionale e lo sviluppo di malware accelerato dall’Intelligenza Artificiale ha trasformato le minacce da incidenti isolati in rischi sistemici con pesanti ripercussioni geopolitiche ed economiche. La resilienza delle infrastrutture critiche non è più un obiettivo settoriale, ma un pilastro della sicurezza nazionale.

In questo scenario, l’IA emerge come un’arma a doppio taglio: mentre gli avversari la utilizzano per automatizzare il phishing e accelerare il rilascio di ceppi come VoidLink, le capacità difensive evolvono parallelamente. Soluzioni come Nozomi Vantage IQ permettono oggi di abbattere i tempi di risposta attraverso l’Asset Intelligence e una comunicazione uomo-macchina più fluida. La resilienza strategica impone oggi di abbandonare la difesa reattiva a favore di una governance proattiva, fondata sulla comprensione profonda delle tattiche avversarie prima che queste impattino sul mondo fisico.

Analisi delle tecniche e dei settori più colpiti

Mappare le tecniche tramite il framework MITRE ATT&CK® è essenziale per decifrare le intenzioni degli attori e prioritizzare gli investimenti in sicurezza. L’analisi dei dati evidenzia una transizione verso tattiche di persistenza silente.

Le prime 5 tecniche MITRE ATT&CK® (2H 2025)

| ID MITRE | Nome Tecnica | Tattica Principale | Occorrenza | Variazione vs 1H 2025 |

| T1557 | Adversary-in-the-Middle (AiTM) | Credential Access | 26.5% | +10.5% |

| T1110 | Brute Force | Credential Access | 10.2% | +2.84% |

| T1498 | Network Denial of Service | Impact | 9.54% | -8.06% |

| T0814 | Denial of Service | Inhibit Response | 9.39% | -8.01% |

| T1565 | Data Manipulation | Impact | 8.36% | +4.25% |

Fonte: Report OT & IoT Security di Nozomi Networks di febbraio 2026

Il primo posto per la tecnica Adversary-in-the-Middle (26.5%) riflette un cambiamento strutturale: gli attaccanti ottimizzano l’accesso continuativo rispetto alla distruzione immediata. Preferire il furto di credenziali alla saturazione dei sistemi garantisce una persistenza a lungo termine all’interno di ambienti convergenti, permettendo movimenti laterali difficilmente rilevabili.

Focus settoriale: obiettivi ad alto impatto

- Trasporti: rimane il settore più bersagliato. La fragilità del settore è confermata da quanto successo lo scorso luglio 2025 in UK, con il fallimento di un’azienda con 158 anni di vista e 700 dipendenti (KNP) che è fallita a causa di un incidente di cybersecurity. Gli attaccanti, della gang Akira, avevano sferrato un attacco ransomware chiedendo 5 milioni di sterline per il riscatto.

- Industria: occupa stabilmente il secondo posto. Qui, il “fermo macchina” si traduce in perdite finanziarie immediate e massive.

- Settore governativo: ha registrato un picco significativo negli ultimi anni. Gli attacchi a questo settore, come il breach dei dati dei residenti del consiglio di Kensington e Chelsea a Londra, mirano a erodere la fiducia dei cittadini e a esporre dati sensibili su larga scala.

Questa predilezione per il furto di identità digitale porta direttamente all’analisi degli attori che orchestrano tali campagne.

Scenario sul malware e sugli attori delle minacce

Come riporta il Report di Nozomi, identificare il “chi” dietro una minaccia è fondamentale per anticipare le campagne di spionaggio e sabotaggio basate sulle infrastrutture di comando e controllo (C2).

Categorie di malware dominanti

- Trojan (74.6%): è la categoria predominante, utilizzata come vettore d’infezione universale.

- RAT – Remote Access Trojan (11.3%): sono strumenti critici per la versatilità operativa; permettono il controllo interattivo e l’orchestrazione di attacchi multifase.

- Miner (4.6%): spesso accoppiati a funzionalità Worm in ambienti IoT, sfruttano la potenza di calcolo distribuita per scopi finanziari.

Profilo dei top 3 threat actors

- Scattered Spider (42.9%): è l’attore più attivo, specializzato in social engineering. Ha colpito duramente la Svezia (primo target geografico), seguita da USA e UK.

- Kimsuky (8.45%): gruppo nordcoreano che ha esteso il proprio raggio d’azione dai target regionali alle organizzazioni governative internazionali.

- APT29 (5.42%): noto come Cozy Bear, legato all’SVR russo, focalizzato sullo spionaggio di alto livello contro cloud provider e corpi diplomatici.

Speciale ransomware

Novembre 2025 ha registrato un picco di quasi 300 alert. Il ceppo Elpaco (evoluzione di Mimic) è il più diffuso (12%), noto per l’uso della libreria Everything per accelerare la cifratura dei file. Gli Stati Uniti rimangono il bersaglio principale (40%), seguiti dal Regno Unito. Queste minacce sfruttano sistematicamente le vulnerabilità non risolte nelle infrastrutture industriali.

Vulnerabilità e sicurezza wireless

L’interconnessione wireless e il software legacy offrono agli attaccanti punti di ingresso che possono sfuggire all’attenzione di chi è preposto alla difesa.

Man mano che gli ambienti industriali diventano più interconnessi, le vulnerabilità continuano a crescere, in linea con le debolezze dei sistemi legacy, dispositivi non aggiornati e incrementi nell’esposizione a reti esterne. Allo stesso tempo, l’uso crescente di tecnologie wireless introduce nuove superfici di attacco difficili da monitorare e controllare. Di seguito sono descritte le vulnerabilità più significative scoperte da Nozomi nel 2025 per gli ambienti OT e IoT (i dati provengono da una telemetria anonimizzata presso i clienti).

Analisi delle vulnerabilità e dei nuovi Zero-Day

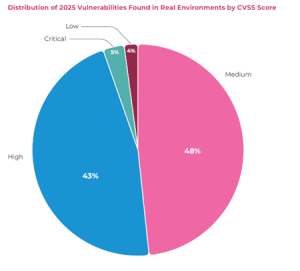

I punteggi CVSS offrono un modo standardizzato per stimare la potenziale gravità della vulnerabilità, quindi per aiutare i team a confrontare i problemi e comunicare costantemente il rischio.

Negli ambienti OT e IoT, tuttavia, un punteggio CVSS alto non sempre si traduce al rischio operativo più alto. Criticità degli asset, esposizione alla rete, sfruttabilità e impatto sulla sicurezza o sui tempi di inattività spesso contano altrettanto. Comunque sia, il punteggio fornisce un contesto prezioso quando si danno priorità alle azioni di bonifica ed è un elemento chiave nel punteggio del rischio multifattoriale.

A dicembre, la distribuzione delle vulnerabilità scoperte e rilevate nel 2025 negli ambienti OT/IoT monitorati tramite punteggi CVSS erano quella riportata nella figura seguente.

La bassa percentuale di vulnerabilità con un punteggio CVSS basso è comprensibile in quanto molti ricercatori non li segnalano nemmeno ai fornitori quando sono individuate. Ancora più importante, la percentuale di vulnerabilità con un CVSS alto (43%): queste generalmente hanno un significato, perché prevedono un impatto significativo e condizioni di sfruttamento realistiche, quindi rappresentano un rischio reale che richiede immediata bonifica.

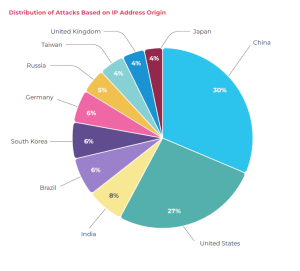

Origine Geografica degli Attacchi (IP Address)

- Cina (30%): il Paese si conferma leader globale per volume di attacchi originati.

- Stati Uniti (27%): seconda posizione per densità di dispositivi compromessi.

- Brasile (6%): è un dato rilevante, evidenzia un salto dalla nona alla quarta posizione. La deduzione analitica suggerisce che questo incremento sia legato a una crescita repentina di dispositivi vulnerabili esposti o a un deterioramento della postura di sicurezza nazionale.

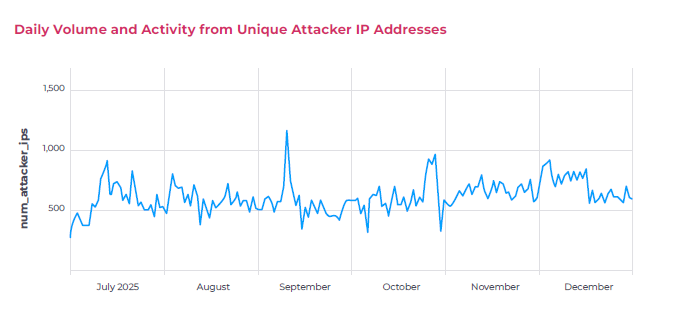

Analisi dei picchi operative delle botnet IoT

Le botnet IoT continuano a evolvere, aggiungendo ulteriori metodi di propagazione al loro arsenale e puntando a cpoinvolgere sempre più dispositivi. Un buon esempio è la recente botnet RondoDox che aggiorna costantemente la sua collezione di exploit.

Il 2 settembre 2025 è stato rilevato il picco massimo del semestre con 1.169 fonti di attacco simultanee. L’evento è stato ricondotto a un aggiornamento massivo di un clone della botnet Mirai, a dimostrazione della capacità di rigenerazione di queste infrastrutture criminali.

Conclusioni e raccomandazioni strategiche

Il 2025 ha sancito che la visibilità totale — inclusa quella sullo spettro radio e sui protocolli low-power come Zigbee — è ormai un requisito di sopravvivenza aziendale. Le organizzazioni devono trasformare la sicurezza da checklist a vantaggio strategico. Le raccomandazioni sono:

- Stabilire una visibilità completa degli asset e della rete tra OT e IoT

- Prioritizzare la gestione delle vulnerabilità basata sul rischio per gli ambienti OT

- Utilizzare sistemi di sicurezza basati sull’IA per rilevare anomalie e minacce

- Rafforzare la prevenzione e il rilevamento del malware nelle reti industriali

- Rilevare e monitorare le minacce wireless in ambienti OT e IoT

- Abilitare la condivisione di intelligence per migliorare la resilienza cibernetica collettiva.

La resilienza a lungo termine richiede una vigilanza costante, alimentata dai dati e dalla ricerca avanzata come quella prodotta dai Nozomi Networks Labs.