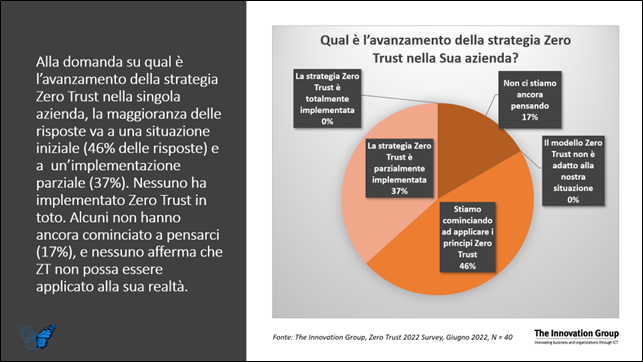

L’interesse per i principi Zero Trust (ZT in seguito) è costantemente cresciuto negli ultimi anni e ora si comincia a vederne l’effettiva applicazione. Secondo la “Zero Trust 2022 Survey” di The Innovation Group, condotta a giugno 2022 su un campione di 40 imprese italiane di grandi dimensioni (composto per l’80% da aziende con oltre 500 addetti), le aziende sono oggi in una fase di implementazione iniziale (46% delle risposte) o parziale (37% delle risposte) del modello, con un percorso di adozione che avverrà inevitabilmente per step successivi.

Nessuno ha implementato ZT in toto: il motivo è che un progetto di questo genere presenta complessità elevate, che sono state indagate nell’indagine. Alcuni poi rispondono che ancora non ci stanno pensando (17% delle risposte), ma nessuno ritiene che ZT non possa essere applicato alla sua realtà, confermando così l’interesse universale per questi principi.

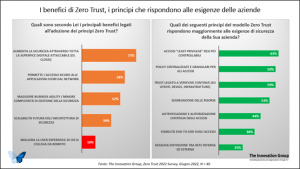

L’adozione di ZT sta quindi crescendo, grazie a vantaggi come: la maggiore sicurezza attraverso tutta la superfice digitale attaccabile (es. cloud), l’accesso sicuro alle applicazioni fuori dal network, il maggiore controllo sugli accessi e la visibilità incrementata, la maggiore business agility e la minore complessità di gestione della sicurezza, la possibilità di assicurare una scalabilità futura dell’architettura di sicurezza. Come ultimo punto, indicato solo da pochi intervistati, ZT potrebbe servire anche a migliorare la user experience di chi si collega da remoto: un tema questo che dovrebbe nei prossimi anni ottenere sempre maggiore interesse da parte dei Responsabili della cybersecurity.

Il percorso verso Zero Trust delle aziende italiane per rafforzare la sicurezza degli accessi

Le aziende hanno intrapreso un percorso ZT di messa in sicurezza degli accessi che passa attraverso vari accorgimenti, come l’introduzione della gestione degli accessi tramite multi factor authentication (MFA), l’introduzione di sistemi di gestione degli accessi privilegiati (PAM) e di edge security in ottica multi-cloud. Inoltre, si punta a migliorare la security posture per accessi da remoto o Lan interna, ad applicare profili utenti più stringenti e una segmentazione della rete più granulare. C’è il tema della client sanitization / validation, ossia, i device dovranno rispondere a specifici requisiti per passare i controlli (tipologia di antivirus utilizzato, patching, tipologia di utente). In base a tutti questi elementi, con un approccio Zero Trust gli accessi autorizzati sono esclusivamente quelli legati a specifiche tipologie di profilo degli utenti.

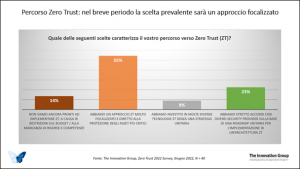

Nelle aziende in cui è stata definita una strategia per l’adozione del modello Zero Trust, c’è la consapevolezza che non si tratti di un percorso breve e che non sia solo una questione tecnologica: ci sono elementi organizzativi da considerare, soprattutto quelli legati alla profilazione degli utenti sulla base dei processi di business da proteggere.

Le difficoltà incontrate nella trasformazione

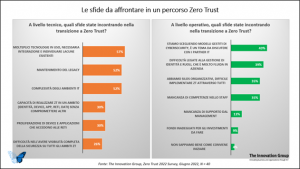

Guardando alle principali “difficoltà tecniche” nello sviluppo di una ZT Roadmap, al primo posto (57% delle risposte) la necessità di considerare le diverse tecnologie in uso, aspetti di integrazione e assessment preliminare di eventuali gap di sicurezza. In aziende in cui l’automazione è già entrata in altri ambiti (DevSecOps, NoOps), un’architettura ZT basata su capacità di automazione e orchestrazione deve essere pensata in modo accorto, per funzionare bene in sinergia con altri aspetti.

Al secondo posto, il problema legato al mantenimento di legacy e del cosiddetto “technical debt”: soprattutto in grandi aziende, per ridurre la complessità di gestione si consiglia di identificare singoli blocchi più facilmente gestibili.

A livello operativo, le principali sfide legate alla transizione ZT sono quelle da ricondurre all’utilizzo sempre più ampio di modelli gestiti di security; a difficoltà organizzative nella gestione di ruoli, identità, permessi; alla necessità di superare i silos organizzativi e di “recuperare” le competenze corrette per questo passaggio.

Non vanno poi assolutamente sottovalutati i temi della User experience: con ZT si mette un po’ in crisi il rapporto con l’utente, soprattutto dove gli utenti erano abituati a privilegi che poi saranno ridotti. Da conversazioni con i CISO, quello che emerge è che le principali difficoltà non sono di natura tecnologica ma organizzativa e legate alla cultura interna. Il lavoro preliminare da fare è quindi spiegare internamente in azienda cosa è esattamente Zero Trust.