Negli ultimi 2 mesi, l’emergenza generata dalla pandemia Covid-19 ha colto aziende e dipendenti sostanzialmente impreparate a un lavoro da remoto di tipo massivo. Non tutte hanno avuto la prontezza di pensare agli aspetti di cybersecurity, e questo ha scatenato purtroppo gli “appetiti” degli hacker, che stanno monetizzando alle spalle dei più sprovveduti. In particolar modo, continuano gli attacchi che fanno leva sui temi del Covid-19 (nei siti web malevoli, nelle mail di phishing: ne avevamo parlato in precedenza in questo articolo) e, ora che siamo nella Fase 2 della pandemia, i nuovi contenuti utilizzati dai criminali per attrarre le prede sono quelli legati ad argomenti come sussidi, fondi e supporti statali.

Secondo una recente ricerca di Check Point Software (condotta con Dimensional Research), il 95% delle aziende ha sperimentato nell’ultimo periodo problemi di sicurezza legati allo smart working. La ricerca ha anche messo in evidenza che il tema della cybersecurity è stato purtroppo affrontato solo da una parte delle aziende:

- il 61% delle aziende si è preoccupato dei rischi per la sicurezza e dei cambiamenti necessari per facilitare lo smart working,

- il 55% ha cercato come migliorare la sicurezza dell’accesso da remoto,

- il 49% ha cercato una soluzione più sicura anche per gli endpoint.

“Anche aziende che già praticavano varie forme di smart working sono state colte alla sprovvista e hanno dovuto implementare misure integrative per permettere a tutti i dipendenti di lavorare da remoto” ha commentato Mario Urciuoli, Country Manager di Check Point Italia. “La maggior parte delle imprese però si è trovata a dover creare tutto da zero e in brevissimo tempo. Si sono rese necessarie dunque modifiche all’infrastruttura per gestire gli accessi (partendo dalla creazione di VPN e al passaggio al cloud) e si è fatto ricorso massiccio alle piattaforme di videoconferenza – che sono comode ma se non vengono attuati gli accorgimenti necessari possono diventare estremamente rischiose per la sicurezza aziendale”.

La situazione si complica se l’accesso ai file avviene da ambienti personali, magari non aggiornati all’ultima release o non protetti adeguatamente tramite sistemi antivirus completi. Sempre secondo Check Point, oltre a queste minacce legate all’hardware, in queste settimane sono aumentati notevolmente i rischi legati all’interazione umana e al phishing.

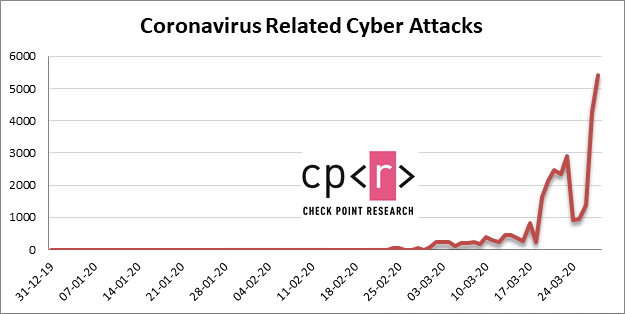

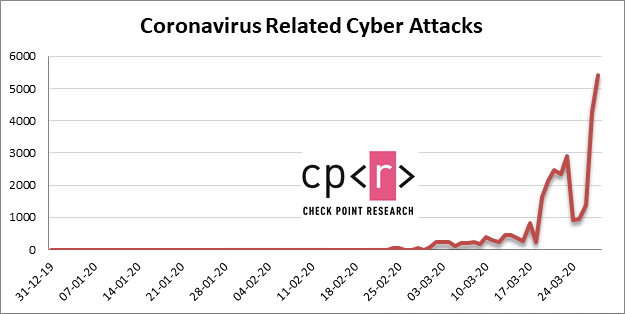

Gli hacker sanno riposizionarsi molto in fretta e hanno cominciato prima a creare siti legati al Coronavirus, con oltre 4.000 domini nuovi riconducibili al virus in poche settimane, l’8% di cui è sospetto o malevolo. Poi hanno iniziato ad attaccare direttamente le persone inviando un’enorme mole di e-mail phishing a tema Covid-19. Il picco è stato raggiunto il 28 marzo con 5.000 attacchi riconducibili al virus.

Fonte: Check Point Research, April 2020. 5.000 Coronavirus related attacks observed (Link)

Check Point definisce attacchi collegati al Coronavirus quelli che hanno

- Siti web con il termine “corona”, “covid” nel dominio

- File con nomi collegati a “corona”

- File che sono stati distribuiti con tematiche collegate al coronavirus nella mail.

Un’analisi di Check Point svolta in Italia ha dimostrato che più di un sito su dieci registrato negli ultimi 30 giorni e legato ai temi della “salute” è malevolo. Ora che si sta parlando della Fase 2, e dell’attivazione degli aiuti di Stato, gli hacker stanno diffondendo domini ingannevoli e inviando e-mail che diffondono malware per approfittare di questo nuovo tema d’interesse. Ad esempio, nel solo mese di marzo 2020 sono stati registrati 2.081 nuovi domini legati a temi come: sussidi, fondi e supporti statali (di cui 38 malevoli e 583 sospetti).

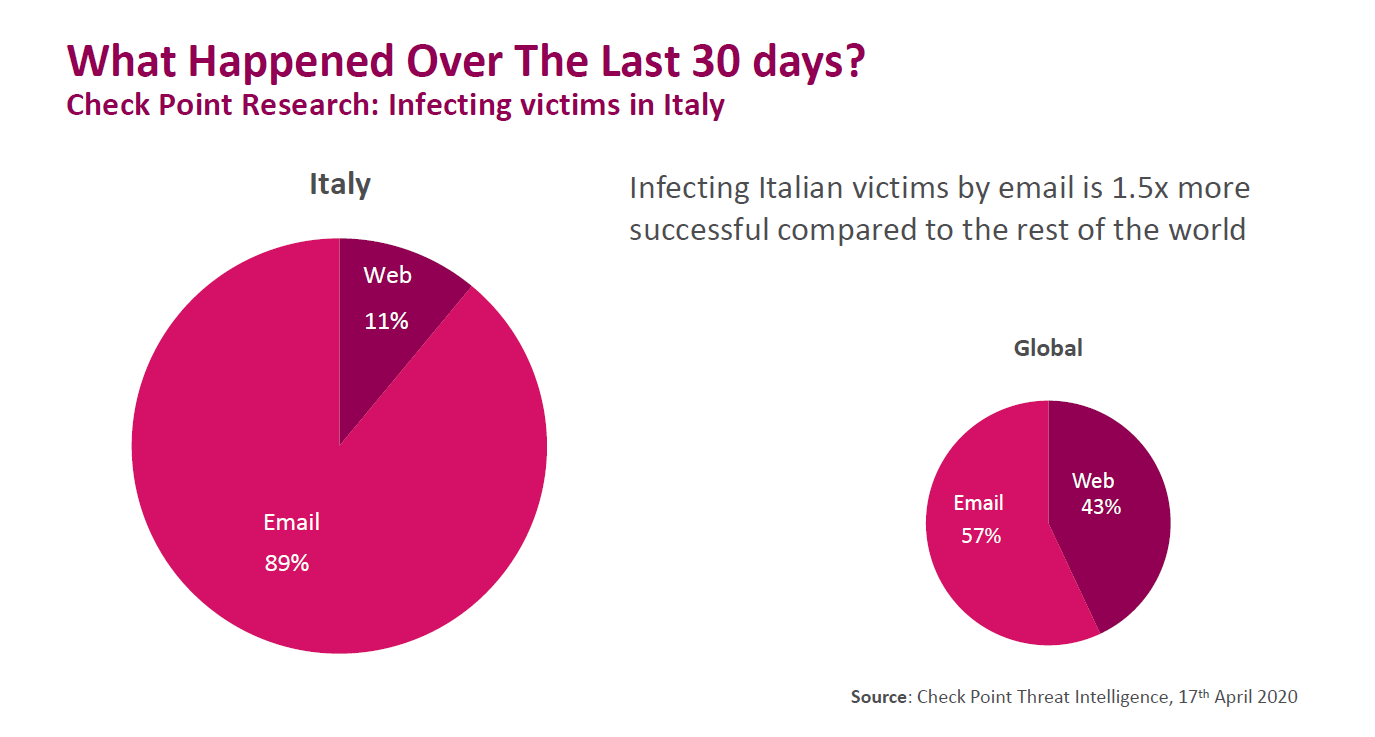

“La particolarità italiana è senza dubbio l’altissimo tasso di attacchi attuati tramite e-mail phishing rispetto alla media del resto del mondo (89%, rispetto al 57% globale) e, soprattutto, che per veicolare i malware vengano utilizzati documenti .xls, con un’incidenza doppia rispetto alla media internazionale (30,1%, rispetto al 14,8% globale)”, ha commentato Peter Elmer, Security Expert Office of the CTO di Check Point.

“Questi dati indicano che gli italiani utilizzano molto la mail, ma che non sono ancora sufficientemente formati sui rischi che si corrono quando si aprono documenti come .doc o .xls, che se non vengono controllati possono essere molto pericolosi quanto un file esecutivo”, ha dichiarato Pierluigi Torriani, Security Engineering Manager di Check Point Italia.

Aziende e dipendenti possono proteggersi grazie a tecnologie già consolidate che consentono di superare questo momento e permettere di lavorare da remoto in modo sicuro, come il software Check Point Access VPN, Endpoint Threat Prevention, Mobile Security e Mobile Secure Workspace, tutti finalizzati alla sicurezza pratica dei lavoratori da remoti. L’agente SandBlast di Check Point offre una prevenzione completa delle minacce agli endpoint contro gli attacchi zero-day, con un tasso di blocco del 100%, anche per le minacce sconosciute con zero falsi positivi.

“Nella cybersecurity non ci sono seconde possibilità, quindi la migliore strategia di protezione si basa sulla prevenzione degli attacchi e, quindi, delle loro potenziali conseguenze. Per questo motivo, e in considerazione dell’attuale scenario occupazionale in cui lo smart working è diventato la norma, è essenziale fornire ai dipendenti nozioni di base di sicurezza che consentano loro di evitare di diventare una nuova vittima dei cyber-criminali e, allo stesso tempo, è essenziale disporre degli strumenti tecnologici necessari per proteggere tutti i dispositivi aziendali e i dati a distanza”, ha concluso David Gubiani, Regional Director SE EMEA Southern di Check Point.

Per maggiori informazioni sulla Ricerca di Check Point:

Twitter: http://www.twitter.com/checkpointsw e https://twitter.com/CheckPointItaly

Facebook: https://www.facebook.com/checkpointsoftware

Blog: http://blog.checkpoint.com

YouTube: http://www.youtube.com/user/CPGlobal

LinkedIn: https://www.linkedin.com/company/check-point-software-technologies e https://www.linkedin.com/showcase/check-point-software-italia/