Come affrontare il rischio Kinetic-Cyber per proteggere le infrastrutture critiche del Paese? Ne abbiamo parlato, in questa intervista, con Angelo Gazzoni, Country Manager Italia di Hexagon Safety & Infrastructure.

Come affrontare il rischio Kinetic-Cyber per proteggere le infrastrutture critiche del Paese? Ne abbiamo parlato, in questa intervista, con Angelo Gazzoni, Country Manager Italia di Hexagon Safety & Infrastructure.

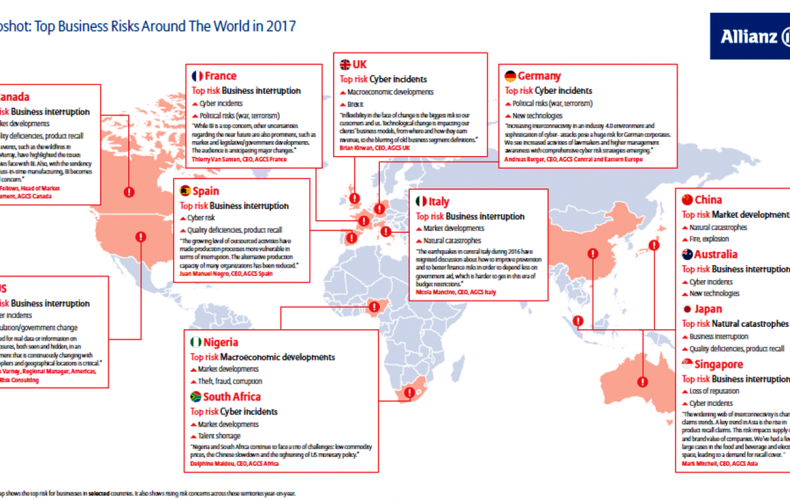

Interruzioni di attività, cambiamenti nei mercati e incidenti cyber sono, a livello globale, i rischi più temuti per il 2017 dalle organizzazioni, secondo il sesto sondaggio annuale Allianz Risk Barometer, di Allianz Global, Corporate & Specialty, su un campione di oltre 1.200 esperti del rischio in più di 50 Paesi.

Giunto alla sua undicesima edizione, il Global Risks Report 2016 del World Economic Forum prende quest’anno in considerazione come i rischi globali potrebbero evolvere ed interagire tra loro nel prossimo decennio. Ad esempio, quale potrebbe essere l’impatto del cambiamento climatico sulla sicurezza alimentare, o il potenziale di una pandemia in termini di coesione sociale.

Sono aperte da gennaio 2016 le iscrizioni per il Corso di Perfezionamento dell’Università di Verona in Risk Management – Gestione del Rischio, Sicurezza e Controllo – che si terrà a Verona tra Febbraio e Giugno 2016.

Quali sono oggi le esigenze che spingono le aziende a dotarsi della figura del Risk Manager? come è cambiata questa professionalità negli ultimi anni? Lo chiediamo a Gianluigi Lucietto, Risk Management Consultant e Adjunct Professor presso l’Università di Verona.

Il rischio informatico è un rischio emergente e rilevante per le piccole e medie imprese: servono quindi nuovi strumenti che permettano di comprendere meglio qual è il proprio “livello di cyber security”. Una risposta a questa domanda viene da un progetto europeo, WISER (http://www.cyberwiser.eu/), che propone un percorso di on-line assessment per una comprensione approfondita dell’esposizione al rischio cyber e per una verifica non intrusiva di eventuali vulnerabilità nell’infrastruttura aziendale.

Le tecniche dei criminali informatici sono sempre più sofisticate e consentono loro di insinuarsi indisturbati nelle reti, eludendo le contromisure di sicurezza. Le principali innovazioni nelle tecniche di attacco sono presentate nel Report Semestrale 2015 sulla Sicurezza redatto dai ricercatori Cisco.