Ha fatto molto scalpore, a inizio agosto, l’attacco andato a segno contro la Regione Lazio: un ransomware ha infatti cifrato dati e bloccato sistemi, impedendo la regolare gestione delle vaccinazioni per milioni di persone che aspettavano la prima o seconda dose.

A distanza di un mese (avevamo commentato QUI le prime notizie sull’attacco), possiamo trarne alcune lezioni che saranno molto utili in futuro ad altri che inevitabilmente subiranno lo stesso tipo di incidente informatico, divenuto oramai tra i più diffusi.

#1 – Per quanto grave, è stata una “normale” richiesta di cyber estorsione

La Regione ha subito un attacco ransomware classico, basato su uno schema consolidato, che ha sfruttato i privilegi di amministratore (account e password) di un dipendente in smart working, per infettare i sistemi con un malware già noto per precedenti campagne. In aggiunta, sarebbero stati anche colpiti i backup, che risultavano essere svolti online invece che offline. Inizialmente era stato comunicato che anche i file di backup erano cifrati: successivamente, invece, si è saputo che erano stati soltanto cancellati (wipe). Una notizia positiva: il backup non permetteva la cifratura, e il personale tecnico ha potuto così ripristinare i file recuperandoli dai dischi.

#2 – Molte debolezze nel piano di sicurezza di Regione Lazio

I fatti hanno dimostrato che la sicurezza nell’organizzazione pubblica non era stata disegnata con la dovuta accortezza: sono emersi errori nella gestione dei privilegi e delle password, la mancanza di un monitoraggio di sicurezza, un backup online soggetto a possibili incursioni degli attaccanti. Insufficienti poi le misure per la risposta, aspetto questo ancora più grave, considerando che i ransomware colpiscono quotidianamente aziende e governi in ogni parte del mondo.

Le norme che sovraintendono la sicurezza e la privacy di un’infrastruttura critica come quella di cui stiamo parlando (dal GDPR alla Direttiva NIS al nuovo Perimetro di Sicurezza Nazionale) parlano esplicitamente della necessità di notificare rapidamente gli utenti colpiti dal data breach; di fornire informazioni complete e costantemente aggiornate, sulle conseguenze dell’incidente informatico e sulla natura dei dati cancellati; di predisporre un piano di gestione dell’incidente che permetta di minimizzarne gli impatti. E’ su questo che sono emerse le lacune più gravi.

#3 – Garante Privacy: è data breach

L’Autorità Garante Privacy ha comunicato il 2 agosto di seguire da vicino il caso, e che “La Regione ha fatto pervenire una prima notifica preliminare di violazione dei dati all’Autorità, la quale si riserva di valutare a pieno la situazione una volta ricevuti ulteriori elementi anche all’esito delle analisi che la Regione sta compiendo”.

Da notare che il Garante aveva già multato la Regione Lazio a gennaio – per un importo pari a 75mila euro. In quel caso, non era stata nominata responsabile del trattamento dati la Società Cooperativa Capodarco, a cui l’ente aveva affidato la gestione delle prenotazioni delle prestazioni sanitarie (il call center regionale ReCUP).

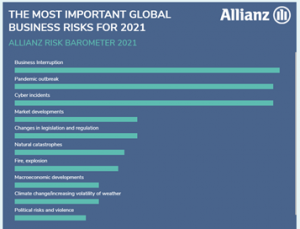

#4 – In conclusione … la Business Interruption è oggi il rischio più grave

A gennaio 2021, la survey annuale “Allianz Risk Barometer 2021”, alla sua decima edizione, riportava una classifica aggiornata sui maggiori rischi percepiti dalle aziende in tutto il mondo. In un mondo post-covid, al primo posto tra tutti i rischi da prendere in considerazione, le aziende indicano la “Business Interruption” (al terzo posto gli incidenti cyber). Si tratta chiaramente di eventi collegati tra di loro, ma quello che interessa maggiormente, per le conseguenze negative, è proprio la possibilità di incorrere in un blocco – anche prolungato – delle attività. Un’eventualità che, nel caso di operatori che erogano servizi critici alla popolazione, si tramuta velocemente in un’emergenza.

Fonte: Allianz Risk Barometer 2021

Date queste premesse, è evidente che l’attenzione deve essere oggi spostata sulla capacità di risposta, sulla resilienza che un ente o un’azienda privata sono in grado di pianificare. Come noto, gli attacchi ransomware possono essere molto distruttivi, anche quando non sono particolarmente sofisticati o mirati alla singola realtà, ma semplicemente campagne massive automatizzate volte a individuare e sfruttare punti vulnerabili per accedere nelle reti aziendali. Le conseguenze possono essere minimizzate con un buon piano di sicurezza, con specifiche misure in atto. Prima ancora di soluzioni tecnologiche, si tratta però di instaurare in azienda una corretta cultura di sicurezza, che faccia leva su aspetti come: consapevolezza e precise responsabilità; competenze e formazione delle persone; rivalutazione continua dei rischi e aggiornamento continuo; coinvolgimento di tutti. Perché la sicurezza possa diventare parte integrante della vita aziendale, non soltanto un dovere o una costrizione.

A cura di:

Elena Vaciago, @evaciago

——————————————————-

Il tema di come la pandemia abbia cambiato le esigenze di protezione dei propri dati e infrastrutture, e di quali saranno le strategie di protezione da adottare, in un new normal in cui si dovrà trovare un equilibrio tra workplace dinamici, sarà al centro dei lavori della Web Conference

SICUREZZA E CONTINUITÁ IN CLOUD: L’ANNO DEL CAMBIAMENTO

Il ruolo dell’ecosistema nell’implementazione delle soluzioni di cybersecurity, backup e disaster recovery

del prossimo 16 settembre 2021.

Visualizza L’AGENDA della web Conference e ISCRIVITI SUBITO!!