L’anno che si è concluso ha dimostrato ancora una volta come Nazioni, Città, singole Aziende o individui, siamo oggi tutti molto esposti ai rischi collegati alla scarsa sicurezza del mondo digitale in cui viviamo. A livello di singoli Stati, il tema che oggi preoccupa di più è la possibilità che un attacco cyber si possa trasformare in un’emergenza nazionale. Basti guardare a quanto successo di recente negli USA. A inizio dicembre, come ha riportato il sito ZDnet, una campagna massiva di spam, che minacciava estorsioni in denaro e deflagrazione di bombe nel caso non si pagasse, ha generato panico, spaventando moltissime persone, e costretto la polizia a intervenire, evacuando scuole, università, sedi di enti pubblici e aziende private.

Please be advised – there is an email being circulated containing a bomb threat asking for bitcoin payment. While this email has been sent to numerous locations, searches have been conducted and NO DEVICES have been found. pic.twitter.com/7omOs13Z7Q

— NYPD NEWS (@NYPDnews) 13 dicembre 2018

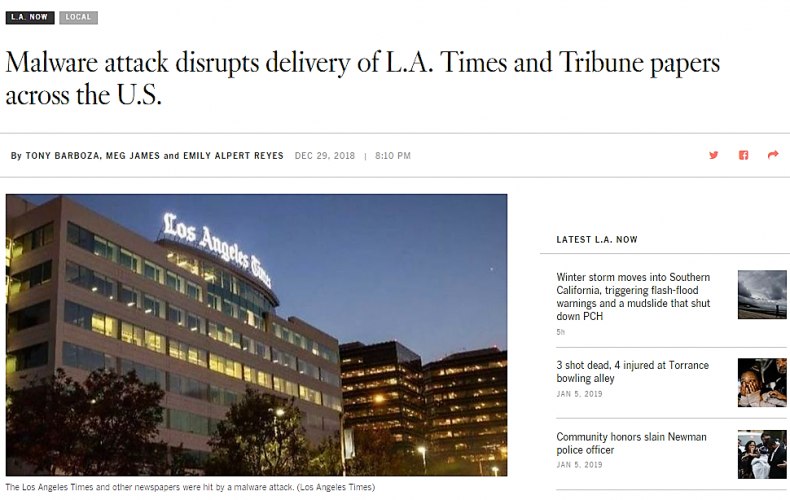

A distanza di pochi giorni, sempre negli USA è stata la volta dell’arresto della produzione di tutta una serie di giornali: il Los Angeles Times, Chicago Tribune, Baltimore Sun e altre pubblicazioni del Tribune Publishing. Come conseguenza di un attacco malware a un impianto di stampa del Los Angeles Times, l’interruzione di un paio di giorni ha portato a dover procrastinare l’uscita di tutti i giornali che facevano affidamento sullo stesso impianto, comprese le edizioni per la costa occidentale del Wall Street Journal e del The New York Times.

Il commento laconico del LA Times è stato che non si è trattato di un attacco volto a trafugare informazioni (informazioni che comunque sarebbero diventate pubbliche a breve …) ma piuttosto volto a bloccare le infrastrutture e quindi a procurare un danno economico.

Nel frattempo, in Germania, per tutto il mese di dicembre, un migliaio di personaggi famosi, artisti ma anche politici e giornalisti, sono stati presi di mira da un hacker (che si fa chiamare “GOd”, ma potrebbero essere anche più autori insieme) che ha diffuso, prima dal suo account Twitter, poi tramite YouTube, dati personali come numeri di telefono, dettagli di carte di credito, foto, indirizzi, nomi di famigliari. Fatto molto grave, il danno procurato alle istituzioni, essendo stati colpiti tutti gli esponenti di tutti i partiti rappresentati al Bundestag (405 parlamentari del partito Cdu, 249 per Spd, i verdi con 105, la Linke con 82 e la Fdp con 28), e la stessa Cancelliera Angela Merkel, con l’eccezione dei rappresentanti di Alternativa per la Germania (Afd), un partito di estrema destra. Per la ministra della Giustizia, Katarina Barley, si tratta di un “grave” attacco alla democrazia. “L’autore dell’attacco – ha denunciato il ministro – vuole danneggiare la fiducia nella nostra democrazia e nelle nostre istituzioni. Ai criminali e a quanti li sostengono non dovrebbe essere permesso di dettare il dibattito nel nostro Paese“.

Sembrerebbe si sia trattato di un’azione di tipo intimidatorio, originata nell’estrema destra, contro personaggi pubblici molto esposti per le proprie attività o campagne politiche. Si sta indagando ora però su come gli hacker siano entrati in possesso di così tante informazioni riservate (anche se al momento è stato dichiarato “nessun dato altamente sensibile”) e siano riusciti ad entrare negli account di mail. Non è la prima volta che scoppiano scandali di questo tipo in Germania, che pure è un Paese in cui l’attenzione alla privacy è altissima, come pure le campagne contro ogni forma di intrusione e sorveglianza abusiva: basti ricordare quando esplose la notizia che il cellulare di Angela Merkel era sorvegliato dai servizi segreti americani.

Mentre le Istituzioni dibattono quindi sulla necessità di alzare difese cibernetiche, e il 2019 sarà un anno di svolta, con l’entrata a regime della Direttiva NIS (che obbliga amministrazioni centrali e operatori di servizi essenziali a collaborare attivamente per innalzare il livello di resilienza complessivo dello Stato), anche le grandi città e le smart cities del futuro si stanno interrogando sul da farsi. Ad esempio, ad Hong Kong il CERT della metropoli (l’Hong Kong Computer Emergency Response Team, HKCERT) ha ricevuto, nei primi 9 mesi del 2018, segnalazioni per 9.122 attacchi e data breach da organizzazioni residenti in città. Da notare che Hong Kong è particolarmente presa di mira – secondo un’indagine recente, sarebbe al quinto posto tra le destinazioni globali preferite dagli hacker. L’impatto economico stimato è stato di perdite per 256.4 milioni di dollari USA, in crescita del 565% rispetto al 2012, secondo le informazioni della Polizia locale.

A Singapore, dove in agosto di quest’anno con l’insediamento del “cybersecurity zar” David Koh è entrato in funzione il “Singapore Cybersecurity Act”, si è anche registrato nel 2018 il peggiore data breach di sempre: il furto di dati personali per 1,5 milioni di pazienti (un quarto dell’intera popolazione), appartenenti a uno dei 2 principali sistemi informativi sanitari del Paese.

La situazione non è molto migliore per le singole aziende: secondo uno studio recente di Ponemon Institute, a livello globale, negli ultimi 2 anni, almeno il 60% delle aziende avrebbe sofferto 2 o più eventi cyber in grado di danneggiare effettivamente il business (definiti come incidenti che avrebbero causato almeno una perdita di dati o un arresto significativo dell’operatività aziendale). Il 91% dei rispondenti avrebbe sofferto almeno 1 di questi eventi nello stesso periodo (ultimi 24 mesi).

Il problema principale evidenziato dallo studio Ponemon è l’attuale incapacità delle aziende di misurare e comprendere un rischio che oramai le riguarda molto direttamente: soltanto il 54% delle aziende intervistate dichiara infatti di avere contezza, di stimare quali sono i possibili rischi di perdita economica per il business da evenienze di tipo cyber. La mancanza di un approccio “scientifico” nella gestione del rischio cyber impedisce una corretta allocazione degli investimenti e una prioritizzazione delle minacce, cosicché – anche da parte del management dell’azienda – non viene messa al primo posto la protezione degli asset informativi più critici del business (dai dati personali all’Intellectual Property), e in prospettiva, con l’ampliarsi del tema anche ai processi operativi e all’ambito produttivo (di fabbrica), la sottostima dell’impatto di un possibile evento cyber che comporti l’arresto operativo.

Quello che emerge come reale emergenza per la stessa sostenibilità del business, è una situazione in cui le aziende sono sempre più dipendenti da un’infrastruttura digital composta di applicazioni tradizionali e nuove, compresi cloud, app mobile, IoT, che negli ultimi anni hanno estremamente ampliato la superficie d’attacco (come dimostra il fatto che gli incidenti registrati sono in grande aumento) senza che si siano intraprese sufficienti misure per mitigare i rischi. Aree in cui sarebbe urgente prendere provvedimenti sono quindi:

- Maggiore visibilità sulla propria esposizione ad attacchi cyber (solo il 29% dei rispondenti dello studio Ponemon dichiara di avere un buon livello di visibilità)

- Maggiore attenzione alla ricerca di vulnerabilità (il 58% dei rispondenti afferma di non aver sufficienti persone per portare a termine la ricerca di vulnerabilità in tempi sufficientemente brevi)

- Focalizzazione sui rischi specifici (solo un 35% dichiara di effettuare la ricerca di vulnerabilità in seguito a un’analisi di quelli che sono i dati più sensibili del business).

Infine, gli individui: le singole persone sono oggi le più esposte a minacce che arrivano da un utilizzo della rete privo di sufficienti misure precauzionali. Il 2018 ha portato in primo piano il tema della Privacy, dell’utilizzo fatto da parte di social media e Over-the-top player su moltissime informazioni collegate a singoli utenti e alle loro attività online. Non è più un segreto per nessuno il fatto che Facebook e Google usano tutte le informazioni che possono ottenere online mettendole a disposizione di chi invia messaggi promozionali ai medesimi, singoli utenti. In realtà finora i singoli utenti erano ignari di quanto avanzate fossero queste attività: un recente comunicato dell’Interactive Advertising Bureau americano, mette in luce che le Corporation USA avrebbero speso nel 2018 una cifra di tutto rilievo (19 miliardi di dollari!) nell’acquisto e analisi di dati relativi ai consumatori, dati provenienti da navigazione, smartphone, altri servizi digitali. Una mole impressionante di informazioni (Customer Big Data) che sono alla base di decisioni su investimenti marketing, di attività di profilazione, fino a indici per ottenere finanziamenti.

I vari data breach dello scorso anno, a partire da quello più noto (lo scandalo Cambridge Analytica), alla fine sono serviti, perché hanno portato alla luce un fenomeno che stava passando piuttosto inosservato. Tra l’altro, quello che è emerso di recente – e che comincia a far pensare a un prossimo intervento legislativo negli USA per regolare queste attività – il fatto che Facebook, Google e altri, sono in possesso (e utilizzano) dati di persone che non risultato iscritte ai loro servizi. Come dichiarato da Gizmodo in settembre 2018, Facebook usa – mette a disposizione degli inserzionisti – informazioni su singole persone che non gliele hanno mai fornite – quindi anche se una persona non è su Facebook, la società ha comunque collezionato questi dati da terze parti.

Lo scenario che riguarda i singoli è ancora peggiore se si guarda al futuro: mentre le aziende sono tenute, oggi anche per compliance alle norme, a predisporre misure e a prepararsi ad affrontare un evento cyber, le singole persone sono le più impreparate ed esposte. E se guardiamo ai trend delle minacce, vediamo che in molti casi riguardano singoli utenti:

Furti di identità tramite social media:

- i singoli non sono incentivati a utilizzare metodi di accesso (biometrici, password forti) che possano rendere più difficile agli hacker il furto della loro identità, per accedere a posta elettronica, account social, fino ad account bancari o altro.

Attacchi alle informazioni sul cloud:

- moltissime persone affidano al cloud una parte importante della propria vita, dei propri dati: pensiamo ai backup, alle foto di familiari, alla posta elettronica. Tutto risiede in cloud, con scarsa sicurezza, nessuna crittografia, nessuno valutazione delle misure di sicurezza del cloud provider. Come emerso di recente, lo stesso Office365 è stato oggetto di un attacco (da parte della botnet KnockKnock, che prendeva di mira account privi di autenticazione multifattore).

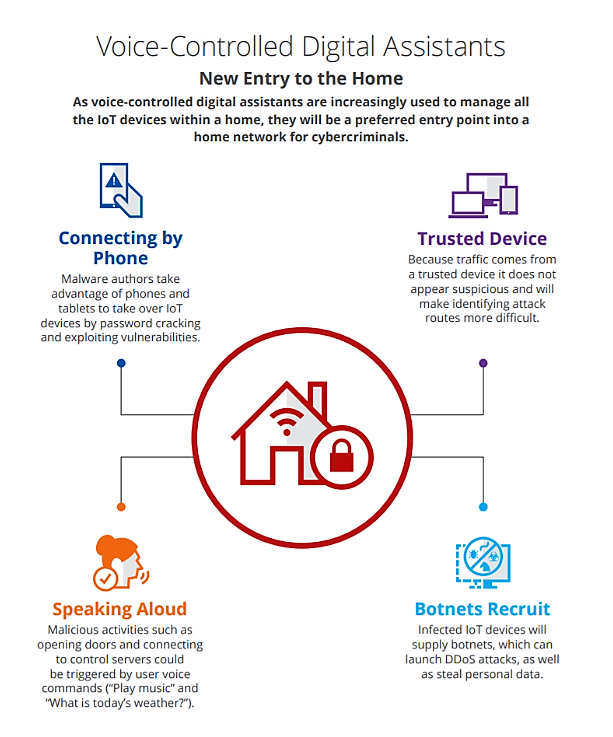

Attacchi all’IoT domestico/Voice Assistant tramite smartphone, tablet e router:

- come riporta il “McAfee Labs 2019 Threats Predictions Report”, nuovi malware (passando tramite mobile o i router della rete domestica) punteranno ad ottenere l’accesso agli assistenti digitali e ai dispositivi IoT della casa intelligente. Una volta infettati, questi device connessi a Internet potranno essere gestiti da esterni, quindi diventare il ponte per ulteriori azioni malevole, o andare ad alimentare botnet, per lanciare attacchi DDoS ancora più massivi.

Una maggiore consapevolezza futura dei singoli utenti, associata alla convinzione che molte delle piattaforme online e dei nuovi oggetti connessi NON sono sufficientemente sicuri, pur rappresentando un target sempre più interessante per il cyber crime, costringerà i singoli a farsi promotori di scelte di self defense, che dovranno passare in primo luogo attraverso una migliore gestione della propria identità, dei meccanismi di uso e di accesso ai device, oltre che attraverso un più attento controllo e segnalazione immediata ai produttori/ai social media provider, di qualsiasi anomalia riscontrata.

A cura di:

Elena Vaciago, @evaciago