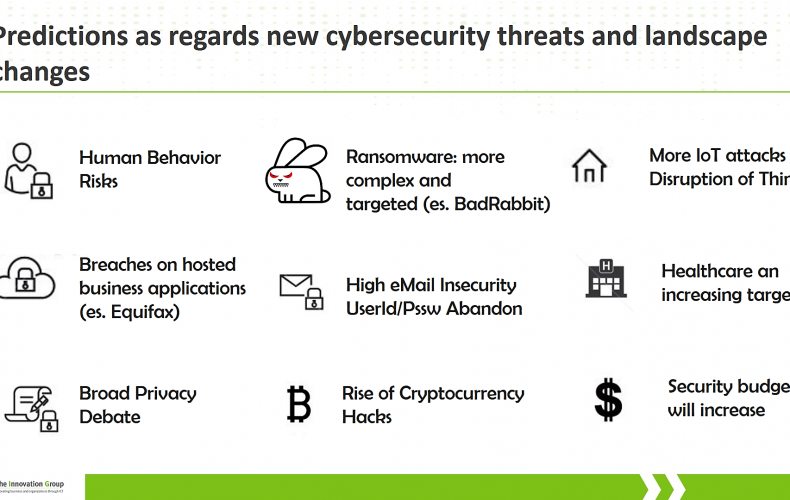

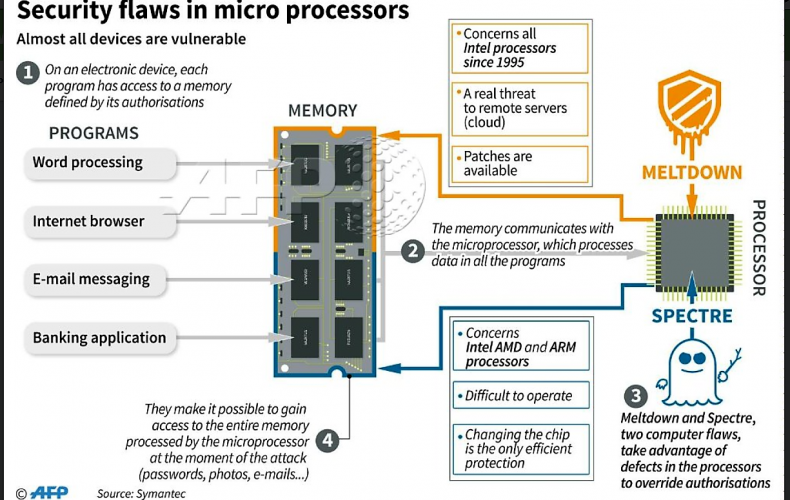

Il cyberspace è la realtà più complessa e articolata che l’essere umano abbia mai concepito, costituita dall’unione di reti, di dati e dalla stratificazione di software che interconnettono cose, uomini e macchine a livello globale. Collegarsi alla rete, quindi, oltre a permettere l’accesso ad una mole enorme di informazioni, rende anche tutti i sistemi interconnessi potenzialmente vulnerabili e con essi i loro contenuti. Detto rischio, invero, riguarda sia i singoli individui, sia gli Stati (rispetto ai quali l’attività degli “attori ostili” è prevalentemente finalizzata, sul piano strategico, alla raccolta di informazioni tese a comprendere il posizionamento di un determinato paese target su eventi geopolitici di interesse per l’attore statuale ostile), sia, infine, le grandi realtà aziendali e industriali (banche, società energetiche, società che operano nel settore della difesa, strutture sanitarie, ecc.) che usano la rete per scambiare informazioni, organizzare la fornitura dei servizi da essi erogati, coordinare le relative attività.

Read More