Cosa emerge quest’anno dalla Relazione sulla politica dell’informazione per la sicurezza presentata dal DIS al Parlamento nel mese di febbraio, in tema della sicurezza cyber? Come nei precedenti 2 anni, in allegato alla Relazione 2015 del DIS sono discussi il livello raggiunto nel potenziamento delle capacità cibernetiche nazionali, oltre che lo stato e i trend evolutivi della minaccia cibernetica in Italia.

Gli obiettivi individuati come strategici nelle azioni dell’Intelligence nazionale sul fronte della cybersecurity sono: sviluppo di una avanzata capacità predittiva richiesta per fronteggiare una minaccia dalle spiccate connotazioni di fluidità ed ibridazione, il supporto della complessiva opera di affinamento architetturale, la sensibilizzazione dei circuiti pubblici, il partenariato pubblico-privato (PPP), la collaborazione con l’Accademia.

Importante è stato lo scorso anno l’interesse per il tema espresso anche dal Governo italiano, con la direttiva del 1° agosto 2015 nella quale il Presidente del Consiglio Matteo Renzi ha comunicato l’intenzione di attuare indirizzi strategici ed operativi del Quadro strategico nazionale, consolidando un sistema di reazione efficiente ad eventuali attacchi informatici (successivamente Renzi ha anche proposto Marco Carrai alla guida di un’Agenzia per la Cybersecurity, nomina che poi è rientrata in seguito a una serie di polemiche).

LIVELLO RAGGIUNTO NELLO SVILUPPO DI UN’ARCHITETTURA DI CYBER DEFENCE NAZIONALE

Per quanto riguarda la verifica funzionale dell’architettura nazionale, il DIS ha operato essenzialmente attraverso due strumenti: il Tavolo Tecnico Cyber (TTC) ed il Tavolo Tecnico Imprese (TTI). In tali sedi sono state dispiegate le attività, rispettivamente, di raccordo interistituzionale e di sviluppo del Partenariato Pubblico-Privato (PPP). Sono state avviate attività dirette alla verifica dell’attuazione del Piano Nazionale relativamente all’intero biennio di validità dello stesso (2014-2015). Gli esiti della verifica svolta nel 2014, una volta integrati con quelli riferiti al 2015, consentiranno di misurare l’effettiva crescita degli assetti cibernetici nazionali, di individuare gli eventuali gap di natura strutturale e di definire, rispetto a questi ultimi, le più opportune linee di intervento.

Ulteriore linea di azione, il progetto per la realizzazione di una connettività nazionale, in grado di consentire uno scambio informativo compatibile con le rapide evoluzioni della materia cibernetica. La “Rete Gestione Crisi Cyber” ha visto operare, in fase di preliminare verifica tecnica, il Ministero della Difesa e, successivamente, tutti i componenti del TTC per l’individuazione delle rispettive esigenze tecnico-operative e per la definizione dei correlati oneri di spesa.

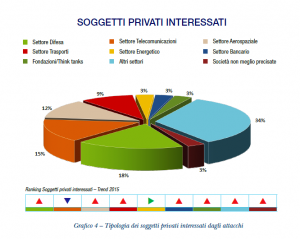

Con riferimento all’inclusione di operatori privati, si è provveduto ad ampliare il novero dei soggetti che, in aggiunta a quelli critici e strategici, sono i naturali destinatari di mirate attività di sensibilizzazione, in quanto potenzialmente esposti al rischio di attacchi di portata sistemica.

Particolare menzione merita la predisposizione, da parte dell’Accademia su mandato del TTC, del “Framework Nazionale per la cyber security”, presentato ufficialmente il 4 febbraio scorso.

A novembre 2015, in occasione di “Ict4intel 2020”, confronto di due giorni che si conclude oggi alla Scuola di Formazione, il Campus del Comparto Intelligence, è stato lanciato poi il Polo Tecnologico per la ricerca e lo sviluppo, con l’obiettivo di realizzare una più stretta collaborazione tra 007, università e aziende, un “moltiplicatore di opportunità” per lo sviluppo di un’ampia gamma di nuove tecnologie a supporto della sicurezza nazionale.

STATO DELLA MINACCIA CIBERNETICA IN ITALIA

Con riferimento infine allo stato attuale della minaccia cyber per la nazione italiana, la Relazione 2015 del DIS sottolinea che

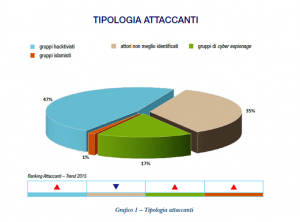

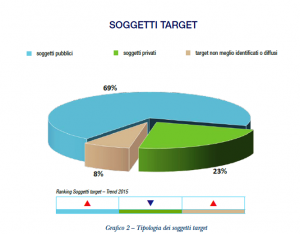

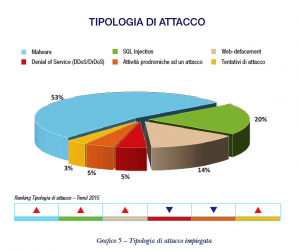

- La matrice statuale ha continuato a caratterizzare le più significative attività di cyberspionaggio. Il trend registrato è stato quello di un incremento qualitativo e quantitativo delle azioni contro alcune Istituzioni e l’industria ad alto contenuto tecnologico ed innovativo, con l’obiettivo di esfiltrare informazioni sensibili e know-how pregiato, nonché di accedere ai rispettivi sistemi in vista di successive azioni di disruption.

- I gruppi di cyber criminali hanno mostrato di possedere un modus operandi diverso, decisamente meno sofisticato rispetto a quello di attori statuali, caratterizzato prevalentemente dal riutilizzo di software malevolo compilato da altri, così da non dover sostenere i costi di sviluppo, e dalla mancanza di verticalizzazione dell’attività di targeting, avendo quale principale obiettivo quello di colpire quante più vittime possibili.

- In linea di continuità con quanto osservato nel 2014, si è assistito al consolidamento di attività legate all’effettuazione di due diligence occulte attraverso la sottrazione di dati di natura finanziaria – o relativi a piani di investimento e di politica industriale – nell’ottica di acquisizioni di pacchetti azionari di società italiane da parte di competitor stranieri .

- Il fenomeno dell’hacktivism ha continuato a trovare nella comunità Anonymous il principale punto di riferimento sia come contesto organizzativo, sia come brand delle proprie azioni.

- Segnalate anche le attività crescenti dei gruppi terroristici, che continuano ad impiegare massicciamente i social media. DAESH o ISIS, in particolare, ha fatto costante uso della rete quale “moltiplicatore di forza” e “cassa di risonanza” per la diffusione e amplificazione dei suoi messaggi propagandistici.

TREND EVOLUTIVI DELLA MINACCIA CYBER

Secondo la Relazione 2015 del DIS, le evoluzioni della minaccia cyber, in un’ottica di breve-medio termine continueranno a risentire di:

- Vulnerabilità riconducibili al fattore umano

- Diffusione di piattaforme per transazioni tramite dispositivi mobile

- Continuo incremento della superficie di attacco, anche a seguito di politiche di riduzione del digital divide, della maggiore capillarità delle infrastrutture di comunicazione nelle Nazioni in via di sviluppo, nonché della crescente diffusione di dispositivi mobili e di domotica smart (Internet of Things)

- Potenziamento della digitalizzazione dei documenti e dei processi da parte sia della Pubblica Amministrazione che di società private, in grado di aumentare l’impatto di azioni ostili nel cyberspazio

- Crescente capacità di offuscamento dei malware, idonei ad occultarsi nei livelli più profondi dei sistemi (Basic Input Output System e firmware di altre componenti dei sistemi informatici) e delle reti target

- Ransomware che vedranno evolvere i propri metodi di propagazione, di cifratura e di impiego più mirato

- Potenziamento dei sistemi di comunicazione delle botnet, ad esempio utilizzo di connessioni satellitari per ridurre la capacità di geo-localizzazione di sistemi di comando e controllo utilizzati.

APPROCCIO DELL’INTELLIGENCE NELLE AZIONI DI CONTRASTO

Per contrastare questa situazione, gli interventi dell’intelligence nazionale (presentati nella Relazione 2015 del DIS) sono stati particolarmente focalizzati ad attività di:

- Info-sharing con tutti gli stakeholder nazionali, al fine di accrescere il patrimonio informativo attraverso la costante acquisizione di elementi sulla minaccia, sul profilo dei suoi attori, sui modus operandi adottati, sui target d’interesse, sia attuali che potenziali, e sulla tipologia/portata dell’impatto

- Supporto nei confronti di soggetti di interesse strategico, volto ad orientarne le attività di remediation, favorendo altresì l’adozione di misure corrispondenti allo “stato dell’arte” della sicurezza cibernetica

- Più stretta cooperazione internazionale.

A cura di: Elena Vaciago, The Innovation Group

Accedi per scaricare la Relazione 2015