Italia sotto attacco ransomware. Come ha dimostrato il caso – non ancora risolto – dell’attacco ransomware alla Regione Lazio, le reti delle PA italiane sono obsolete, le misure di sicurezza mancano, le procedure di ripristino sono lente e i dati personali delle persone sono a rischio. E – dalla prima ricostruzione dei fatti – l’attacco non sarebbe neanche stato molto sofisticato. Le credenziali degli amministratori sono in mano agli hacker e oggi tutti tremano …

Nella notte di sabato il ransomware colpisce i sistemi della Regione Lazio

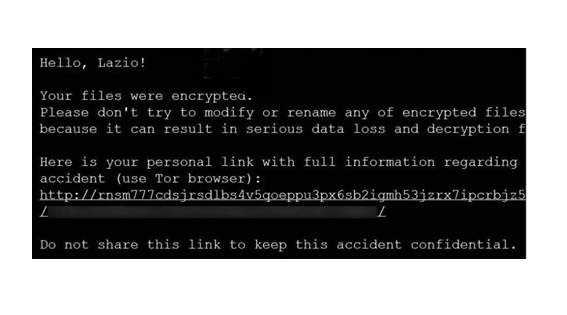

“Hello Lazio! I vostri file sono stati criptati. Per favore non cercate di modificarli o rinominarli perché questo può causare una perdita dei dati e un malfunzionamento nel decriptaggio. Qui c’è il vostro link personale con tutte le informazioni che riguardano questo incidente. Non condividetelo se volete che resti riservato“.

Nella notte tra sabato 31 luglio e domenica 1 agosto è stato portato a termine l’attacco al portale della Regione, che si è concluso con il classico messaggio ransomware (in questo caso molto semplificato: caratteri bianchi su sfondo nero). Tutti i computer connessi al sistema informatico del Lazio sono fermi. Gli hacker sono riusciti ad entrare nella rete della Regione, potrebbero aver copiato terabyte di dati (ancora non è chiarissimo quali sono stati effettivamente i dati esfiltrati – in questi casi, passa sempre qualche giorno prima che parti di questo database siano resi pubblici – se il riscatto non è stato pagato).

È in corso un attacco hacker al ced regionale. Sono in corso tutte le operazioni di difesa e di verifica per evitare il potrarsi dei disservizi. Le operazioni relative alla vaccinazioni potranno subire rallentamenti. Ci scusiamo per il disagio indipendente dalla nostra volontà.

— Regione Lazio (@RegioneLazio) August 1, 2021

Dopo, i cyber criminali hanno cifrato i dati con un codice numerico, la chiave ora solo in mano a loro per ripristinarli, che sarà venduta a caro prezzo (si parla già di un riscatto elevato, di milioni di euro, ma non ci sono notizie sicure in proposito). Altre informazioni trapelate sono quelle relative ai backup (non essendo stati predisposti off line, sono stati cifrati anche loro), mentre la Regione assicura che i dati sanitari delle persone sono al sicuro, non sono stati rubati o cifrati. Quello che è certo è che, a partire da sabato, con tutto il sistema informativo della Regione Lazio offline, non è stato più possibile prenotare i vaccini anti-Covid o le visite mediche, pagare il bollo auto, accedere all’erogazione dei contributi pubblici alle aziende o altro.

Da dove è partito l’attacco?

Secondo le prime investigazioni, come ha riportato la Polizia Postale, l’indirizzo IP dell’intrusione porterebbe alla Russia. Prima di arrivare in Italia, ci sarebbero stati dei passaggi in Austria e Germania per far perdere le tracce. Il punto di accesso alla rete sarebbe invece stato individuato a Frosinone, dal pc di un dipendente in smart working di LazioCrea (la società partecipata della Regione che gestisce il sistema informativo).

«L’attacco hacker che ha colpito la Regione Lazio è partito dalla violazione di un’utenza di un dipendente in smart working (nella sua casa di Frosinone ndr) – ha detto l’assessore regionale alla Sanità, Alessio D’Amato, a Repubblica – Hanno colpito in un momento particolare, in un momento di smart working, quando il livello di attenzione si abbassa. È stato criptato anche il backup dei dati, ed è l’elemento più grave. I dati non sono stati violati ma sono stati immobilizzati».

Il ransomware utilizzato sarebbe Lockbit 2.0 (come riporta ICTbusiness) nuova versione di un Ransomware-as-a-Service (RaaS) lanciato originariamente nel 2019. La diffusione dei RaaS spiega in parte la grande ascesa e l’efficacia di questo tipo di attacchi: i programmi vengono costantemente aggiornati e migliorati grazie ai contributi di “collaboratori esterni”, i quali poi ricevono una fetta dei guadagni ottenuti dagli autori originari del ransomware.

Cosa si sta facendo per il ripristino dei sistemi

La reazione delle Autorità – vista la gravità dei fatti – è stata immediata: il governatore Nicola Zingaretti ha denunciato un attacco “terroristico”, la procura di Roma ha confermato la tesi affidando il fascicolo inizialmente aperto per accesso abusivo a sistemi informatici e tentata estorsione anche ai PM del pool antiterrorismo, la Polizia Postale ha iniziato la sua inchiesta. È intervenuto anche il Garante Privacy, che ha parlato espressamente di un data breach: vedremo se la Regione Lazio seguirà le buone pratiche necessarie almeno per quanto riguarda le notifiche alle persone. Le violazioni alle regole di sicurezza (previste sia dal GDPR sia dalla Direttiva NIS, entrambe in vigore da anni) sono già molte.

Secondo Alessio D’Amato, assessore alla Sanita del Lazio, «entro 72 ore verranno ripristinate le funzionalità per le nuove prenotazioni di vaccino, con le medesime modalità di prima. È in corso una trasmigrazione e la deadline è quella delle 72 ore», specificando che «le somministrazioni in questi giorni non si sono mai interrotte, per cui non c’è mai stata l’interruzione della campagna vaccinale».

Vedremo: con la frequenza che hanno raggiunto i ransomware, ogni infrastruttura critica dovrebbe oggi essere dotata come minimo di un piano di ripristino veloce. Un aspetto che invece non sembra essere contemplato da chi gestisce i sistemi informativi nella PA, come aveva osservato a giugno il Ministro Colao, con un’affermazione piuttosto diretta: “Il 93-95% dei server della PA non è in condizioni di sicurezza”.

L’allerta ora è generale …

Il problema è che, come ha affermato la ministra dell’Interno, Luciana Lamorgese, a questo punto nessuno può più stare tranquillo: “Le reti italiane sono obsolete. Rischiano anche altre amministrazioni pubbliche“.

Un effetto positivo è stato invece l’accelerazione impressa all’istituzione dell’Agenzia Nazionale di Cybersecurity: il 3 agosto, con 204 voti favorevoli e 3 contrari, l’aula del Senato ha dato il via libera definitivo al provvedimento che istituisce la nuova Agenzia. Ora il governo dovrà provvedere alla nomina dei vertici, con l’obiettivo di unificare sotto un’unica regia le varie competenze distribuite tra ministeri e intelligence.

Parziale la soddisfazione di AIPSA, Associazione Italiana Professionisti Security Aziendale, che ha commentato la notizia dichiarando che è stato portato a casa qualche piccolo risultato: la presenza delle “associazioni del settore della sicurezza” tra i membri del Comitato Tecnico scientifico, la promozione di “iniziative di partenariato pubblico privato” per rendere effettive le “capacità nazionali di prevenzione, monitoraggio, rilevamento, analisi e risposta” degli incidenti di sicurezza informatica del CSIRT Italia.

“Siamo soddisfatti solo in parte – ha affermato Andrea Chittaro, Presidente AIPSA – anche questa volta è mancato il coraggio di istituzionalizzare ruolo e funzioni di chi, sul campo, svolge un ruolo fondamentale per i fini complessivi della sicurezza nazionale. Quei CSO, CISO, Security Manager, declinati in ogni loro competenza, inclusa quella cyber, che dalla prima linea delle aziende strategiche del paese si fanno carico del lavoro più importante e, paradossalmente, meno riconosciuto“.

A cura di:

Elena Vaciago, @evaciago

Articoli precedenti:

DATA BREACH E RANSOMWARE, LE LINEE GUIDA DELL’EDPB

EPIDEMIA RANSOMWARE PER LE AZIENDE ITALIANE

COME IMPOSTARE LA DIFESA DA ATTACCHI RANSOMWARE

Il tema della Resilienza delle Infrastrutture critiche del Paese sarà al centro dei lavori del DIGITAL ITALY SUMMIT 2021,

Il Digital Italy Summit 2021 di The Innovation Group, previsto quest’anno come Evento Ibrido tra il 18 e il 20 ottobre 2021, si propone come momento di sintesi e di condivisione delle più interessanti esperienze che abbiamo vissuto nel corso di questo anno drammatico, e come occasione di confronto sulle prospettive di una ripartenza alimentata sia dalle profonde trasformazioni avvenute in questo periodo, sia dall’impatto degli investimenti incrementali del Piano Nazionale di Ripresa e Resilienza.

Serve essere in grado di prevenire e gestire in modo ottimale i sempre più frequenti eventi di Cybersecurity: il tema sarà discusso nella Sessione del 19 ottobre, Sessione 4 – PNRR e Digitale, mettere la cybersecurity al centro, dalle ore 14 alle ore 18.

Visualizza l’AGENDA del Summit e ISCRIVITI SUBITO!