Il 19 giugno l’ACN, Agenzia Nazionale di Cybersicurezza, ha presentato la sua “Relazione annuale al Parlamento 2022”, 140 pagine in cui si fa il punto su costituzione dell’agenzia, reclutamento di risorse, rischi legati alla guerra in Ucraina e al ransomware, rapporti internazionali, cloud e golden power.

Risultati dell’attività preventiva e di gestione di incidenti e attacchi cibernetici

Nel corso del 2022, come tutti, anche l’ACN ha osservato, a livello globale, un deciso aumento di attività malevole ai danni di settori governativi e infrastrutture critiche.

Tale fenomeno è stato acuito dai riflessi della crisi in atto in Ucraina, rispetto al quale l’Agenzia ha svolto sin da subito attività finalizzata ad elevare il livello di allerta degli operatori pubblici e privati. Al momento, l’Italia risulta tra i Paesi maggiormente interessati dalla diffusione generalizzata di malware e da attacchi cibernetici mirati, specie in danno del comparto sanitario e di quello energetico.

In tale contesto l’Agenzia, attraverso la componente operativa del CSIRT Italia, ha adottato strumenti e procedure – sempre in costante sviluppo e aggiornamento – per svolgere le funzioni sia nell’ambito del monitoraggio preventivo, sia per la risposta in caso di incidenti.

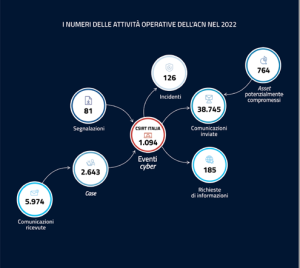

Sul fronte delle comunicazioni ricevute dal CSIRT Italia, sono state registrate 81 segnalazioni derivanti da obblighi di legge, quali la normativa sul Perimetro di sicurezza nazionale cibernetica (D.L. n. 105/2019), dalla normativa di attuazione della c.d. Direttiva NIS (D. Lgs. n. 65/2018) e dal cd. Decreto Telco (Decreto del Ministro dello Sviluppo Economico 12 ottobre 2018).

Nel periodo di riferimento, il CSIRT Italia ha trattato 1.094 eventi cyber, per una media di circa 90 eventi al mese, con un picco di 118 a febbraio 2022. Di questi, 126 hanno avuto un impatto confermato dalla vittima, per una media di 10,5 incidenti al mese. Dall’analisi e dalla successiva classificazione dei 1.094 eventi cyber è stato possibile individuare le tipologie riportate nella figura successiva (si noti che ognuno dei citati eventi può essere stato associato ad una o più tipologie).

Il ransomware si conferma tra le minacce più gravi

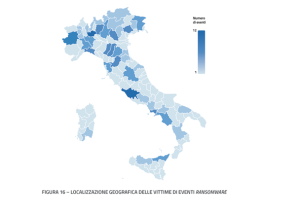

L’Agenzia, nel corso del 2022, ha osservato 130 eventi ransomware in danno a Pubbliche Amministrazioni e operatori privati. Il dato rappresenta, tuttavia, solo una parte del numero complessivo di attacchi ransomware effettivamente avvenuti, poiché in taluni casi le vittime – specie se appartenenti al tessuto produttivo delle PMI, spesso sprovviste di know-how e strutture interne dedicate – sono inclini a non segnalare l’evento, gestendolo in autonomia.

Nell’82% dei casi le vittime appartengono al settore privato, a fronte di un rimanente 18% di vittime appartenenti alla Pubblica Amministrazione. Per quanto attiene alla dimensione aziendale dei soggetti privati colpiti, il 31% degli eventi ransomware ha interessato grandi imprese, il 28% ha visto coinvolte medie imprese, mentre il restante 41% ha riguardato le piccole imprese.

Con riferimento ai Threat Actors, nel 2022 gli attacchi sono principalmente stati condotti da 20 diverse gang di criminali, tra le quali le più attive sono risultate “LockBit”, “Conti” e “AlphaVM”, responsabili della metà degli attacchi totali.

Nel 2022 anche un forte aumento degli attacchi di tipo DDoS

Tale incremento, che ha riguardato anche il nostro Paese, è stato registrato a partire dallo scoppio del conflitto russo-ucraino ed è da ascrivere, per lo più, ai gruppi noti come “Killnet” e “NoName057” a fini dimostrativi e non distruttivi. Anche il sito web istituzionale dell’Agenzia, all’indomani dell’attacco russo all’Ucraina, ha subito un attacco di tipo DDoS di considerevole entità, che è stato, però, totalmente mitigato dai sistemi di sicurezza preposti.

Nel 2022, gli eventi significativi di tipo DDoS trattati dal CSIRT Italia in danno di soggetti italiani sono stati 44.

La Pubblica Amministrazione italiana è presa di mira

Nel corso del 2022, l’ACN ha gestito 160 eventi cyber in danno di istituzioni pubbliche nazionali. Di questi, 57 hanno avuto un impatto confermato dai soggetti colpiti, procurando talvolta il malfunzionamento dei sistemi e conseguenti ritardi nell’erogazione dei servizi.

Considerando la frequenza e l’impatto (una media di oltre un incidente a settimana) delle diverse tipologie di eventi, emerge come il ransomware sia l’attività più sfruttata per recare attacchi nei confronti delle istituzioni pubbliche, seguita da attacchi di tipo DDoS e dall’infezione dei sistemi tramite altri tipi di malware.

Emerge la mancanza di procedure basilari di cybersecurity

Tra i compiti attribuiti all’ACN figura l’intervento diretto in caso di incidente, per i fini di resilienza, di cui l’Agenzia è responsabile, che può avvenire anche in forma di supporto alle vittime di incidenti e attacchi cyber. Esso viene garantito dalle articolazioni tecnico-operative dell’Agenzia e consiste principalmente nell’individuazione e nell’implementazione delle azioni da attuare nell’immediato per il contenimento dell’incidente, nonché di quelle volte al ripristino di una efficiente erogazione dei servizi.

Nei casi più complessi il supporto può avvenire tramite l’intervento in loco di un team di specialisti DDFIR (Deployable Digital Forensic Incident Response), in raccordo con la Polizia postale e delle comunicazioni, che nel corso del 2022 è intervenuto in 10 diversi incidenti – tutti avvenuti sul territorio nazionale.

Le analisi e le interazioni avute con i soggetti colpiti hanno consentito di identificare le principali criticità che hanno determinato tali incidenti, ovvero:

- errate politiche di sicurezza e gestione delle credenziali di accesso, più in particolare:

- presenza di credenziali pubblicamente esposte, talvolta oggetto di precedenti data breach o dovuta alla presenza di infrastrutture già compromesse in precedenza da altri attaccanti e per le quali non sono state effettuate attività di mitigazione; ad essa si aggiunge l’assenza di utilizzo di meccanismi di autenticazione forte (ad esempio, multifattore) per l’accesso ai servizi;

- mancata cifratura delle password necessarie per l’accesso a sistemi/servizi critici e loro memorizzazione in file accessibili dall’esterno, tramite servizi interrogabili senza autenticazione;

- fattori di obsolescenza di sistemi e dispositivi utilizzati. In particolare, tale obsolescenza riguarda non soltanto prodotti IT, ma anche OT (cd. Operational Technology, per il monitoraggio e/o il controllo dei processi industriali) e specifiche apparecchiature di settore, per le quali i produttori non forniscono più il servizio di assistenza e manutenzione risultando più esposti ad attacchi informatici;

- non conformità a best practice di settore, che rendono di fatto vulnerabili anche infrastrutture moderne. In particolare:

- assenza di policy di gestione e profilazione degli account utente (ad esempio, la gestione dei privilegi amministrativi, che permettono il pieno controllo dell’infrastruttura, risulta spesso carente);

- mancato aggiornamento dei sistemi;

- design architetturale non sicuro (si riscontra frequentemente l’assenza di soluzioni di segregazione9 a livello di rete);

- procedure interne carenti rispetto a gestione, manutenzione e implementazione dei servizi (nella maggior parte dei casi gli attacchi avvengono sfruttando vulnerabilità nei sistemi già note e non corrette denotando forti carenze per gli aspetti di patch management);

- mancata conservazione dei log;

- assenza di procedure e piani per la mitigazione e la risposta agli incidenti;

A queste criticità si aggiungono la carenza di know-how e la scarsa formazione, rilevate anche in presenza di adeguate architetture di sicurezza, da imputarsi principalmente alla mancanza di investimenti relativi alla formazione del personale tecnico e all’impossibilità di reperire, all’interno dell’organizzazione, figure con capacità adeguate alla gestione dei sistemi stessi.

Strutturazione dell’Agenzia

L’Agenzia, istituita nella seconda metà del 2021 con l’adozione del decreto-legge 14 giugno 2021, n. 82 – d’ora innanzi decreto-legge – ha iniziato ad esercitare le prime funzioni nel settembre 2021, proseguendo, per gran parte del 2022, nel suo percorso di costruzione. Una parte significativa delle attività che hanno impegnato il 2022 ha, pertanto, riguardato un ampio spettro di attività, quali l’elaborazione di normativa e procedure interne, l’istituzione degli organi e Comitati previsti dal decreto-legge, il reclutamento del personale necessario all’efficace svolgimento delle funzioni, l’adozione dei bilanci e il posizionamento istituzionale.

Operando a tutela degli interessi nazionali nel campo della cybersicurezza, in costante collaborazione con le altre Amministrazioni che compongono l’architettura nazionale, nel 2022 l’ACN ha condotto una vasta azione di coordinamento, incoraggiando la creazione di una rete di collaborazione e favorendo la concentrazione delle capacità nazionali in materia.

Quali sono i problemi della situazione attuale? Secondo il prefetto Bruno Frattasi, nuovo Direttore Generale dell’agenzia, nell’ultimo anno il rischio associato alla minaccia di natura cibernetica si è attestato su livelli particolarmente elevati. “Tuttavia, se da una parte è sicuramente cresciuta l’attenzione dell’opinione pubblica verso incidenti e attacchi di varia origine e intensità, dall’altra la piena consapevolezza dei rischi cyber – specie se comparata al livello di pervasività che le tecnologie dell’informazione hanno raggiunto nella nostra vita quotidiana – è di là da venire” ha osservato Frattasi.

“Il mantenimento di elevati livelli di sicurezza e di resilienza cibernetiche contribuisce alla robustezza del sistema produttivo, grazie alla protezione delle infrastrutture critiche, e assicura lo svolgimento di funzioni e servizi essenziali per lo Stato” ha scritto nella prefazione Alfredo Mantovano, Autorità delegata per la sicurezza della Repubblica.

Alla fine del 2022, la strutturazione interna dell’Agenzia era così articolata:

- 5 Servizi;

- 16 Divisioni, di cui 9 di maggiore complessità, quali articolazioni di livello dirigenziale non generale, in relazione alla particolare delicatezza e rilevanza delle funzioni, che comportano notevoli responsabilità;

- 2 Strutture di missione;

- 1 Unità a supporto del Vice Direttore generale;

- 1 Nucleo di progetto.

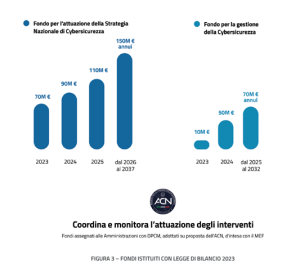

Dal punto di vista finanziario, al termine del 2022 l’ACN ha registrato introiti per complessivi 104 milioni di euro. A bilancio, l’anticipo del 10 per cento del finanziamento di 623 milioni di euro sui fondi del Pnrr e 41 milioni di finanziamento ordinario dello Stato. Dal punto di vista delle persone, il 30 giugno 2022 è stato completato l’inquadramento delle 90 unità messe a disposizione da altre Amministrazioni. Nel frattempo, a partire da febbraio 2022 sono state assunte 57 persone con concorso pubblico, il 92% proviene dall’ambito privato e della ricerca, l’11% da posizioni lavorative all’estero.

Leggi la Relazione annuale 2022 dell’ACN