Lo scorso anno alcuni attacchi di dimensione globale, come i ransomware (o meglio cryptoworm) WannaCry e NotPetya, hanno risvegliato l’attenzione sui rischi collegati a nuove forme di malware avanzato. I RANSOMWARE stanno colpendo trasversalmente e indiscriminatamente tutte le categorie, dalla grande organizzazione, all’industria manifatturiera, al piccolo studio professionale, ai singoli individui: ciò nonostante, il pericolo non viene preso sufficientemente sul serio.

Oggi sappiamo che il rischio cyber differisce dagli altri rischi per i seguenti aspetti:

- L’evenienza di un attacco cyber è difficile da prevedere.

- La probabilità di incorrere in questi incidenti è molto alta.

- Un sistema digitale può essere vulnerabile da più punti di vista.

- Alcuni tipologie di attacco sono facilmente realizzabili, hanno costi bassi ed elevata efficacia (per questo motivo, il fenomeno è in continua espansione).

- Nel caso in cui l’attacco cyber abbia successo, è difficile ricostruire i fatti e in particolare attribuire l’azione in modo preciso ad uno specifico attaccante.

- È una problematica che per quanto nota da decenni, sta esplodendo in questi anni.

Siamo quindi di fronte a un’EMERGENZA ma molte aziende sono impreparate ad affrontarla: mancano sia gli skill specialistici sia anche le conoscenze di base. In caso di incidente, molti non sanno come affrontarlo e neanche a chi rivolgersi per ripristinare velocemente la situazione. Inoltre, il problema si sta spostando anche nell’ambito geopolitico delle relazioni che intercorrono tra gli Stati.

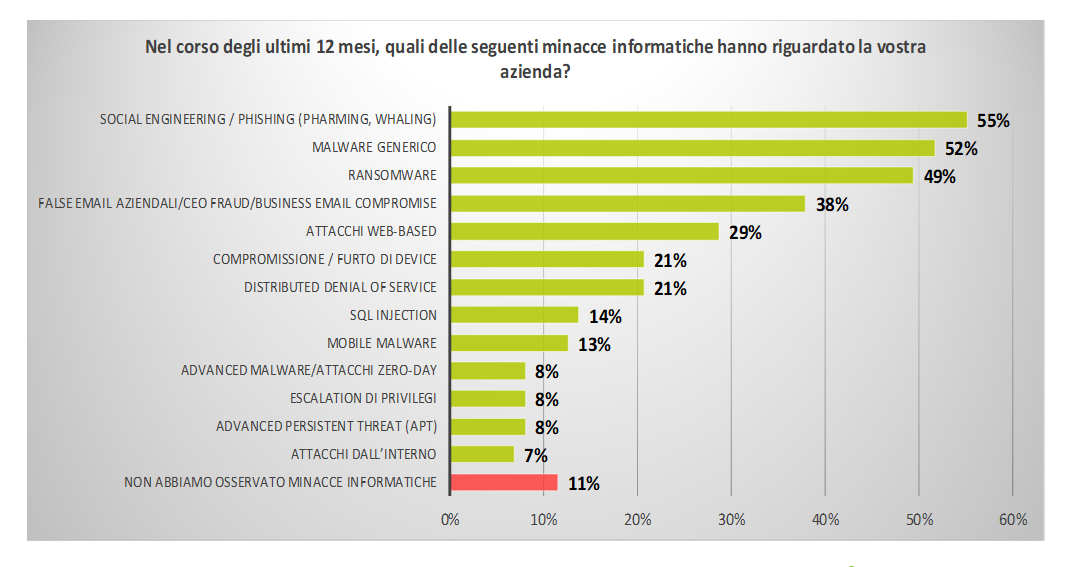

Guardando alla situazione attuale (come risulta dall’indagine “Cyber Risk Management 2018”, rivolta da The Innovation Group tra dicembre 2017 e gennaio 2018 a CISO e Security manager di aziende italiane medio grandi), con riferimento agli attacchi cyber in corso, abbiamo quasi un 90% di organizzazioni che registrano di essere state oggetto di numerose minacce. Tra le azioni osservate più di frequente, gli attacchi di PHISHING E SOCIAL ENGINEERING, che colpiscono oramai oltre la metà delle aziende del campione, seguiti da MALWARE E RANSOMWARE.

FIGURA 1 – Quali minacce informatiche hanno riguardato la sua azienda?

FIGURA 1 – Quali minacce informatiche hanno riguardato la sua azienda?

E’ poi allarmante il fatto che al quarto posto figurino gli attacchi Business Email Compromise (con il 38% dei rispondenti che ne ha fatto esperienza). Con questa frode, denominata anche “truffa del CEO”, lo scopo delle organizzazioni criminali è quello di intromettersi, tramite FURTO D’IDENTITÀ, nei rapporti commerciali tra le aziende, soprattutto per dirottare i pagamenti verso conti correnti esteri dei criminali. Il tutto impersonificando un partner commerciale, un fornitore, un cliente, e chiedendo gli importi dovuti su IBAN diverso. Secondo la Polizia Postale italiana la CEO fraud ha acquisito grande rilevanza e impatto economico: tenendo sotto controllo queste attività, nel 2017 la Polizia Postale è riuscita a bloccare alla fonte oltre 20 milioni di euro e a recuperare 862mila euro da bonifici già disposti.

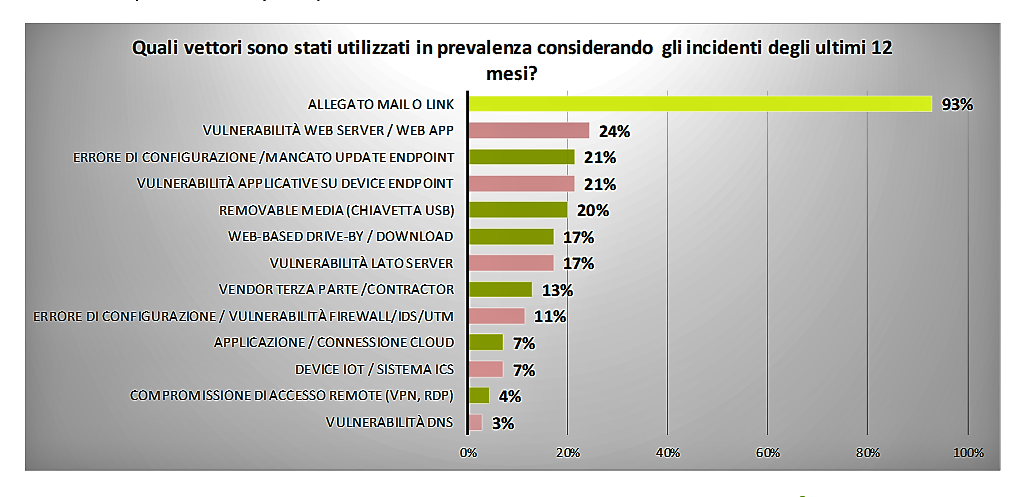

Quali debolezze sfruttano gli attaccanti

Un risultato importante è che nel 93% dei casi gli incidenti sono stati causati originariamente da una mail contenente un allegato o un link malevolo: è una percentuale molto alta, da collegare a più tipologie di attacco (dal phishing, al malware generico, al ransomware, agli stessi APT) e conferma la preoccupazione sullo sfruttamento delle persone come primo veicolo per condurre un attacco che avrà successo. In percentuali minori ma comunque importanti appaiono le vulnerabilità che hanno permesso l’ingresso degli attaccanti (lato web server al primo posto, ma anche applicative su device endpoint, lato server o su altri device). Ulteriori debolezze sfruttate dagli attaccanti sono gli errori di configurazione e il mancato controllo sulla sicurezza delle chiavette USB, oltre alla possibilità che l’attacco sia favorito da una terza parte o un contractor (13% delle risposte).

FIGURA 2 – QUALI vettori sono stati utilizzati dagli attaccanti?

FIGURA 2 – QUALI vettori sono stati utilizzati dagli attaccanti?

————————————————–

Le aziende oggi non riescono quindi a fermare gli attacchi e dopo un’intrusione molti non sono pronti a reagire velocemente. È QUINDI NECESSARIO CAMBIARE APPROCCIO.

Hitachi Systems CBT in collaborazione con Cisco e The Innovation Group organizza per il prossimo 9 maggio il webinar gratuito

CYBER DEFENSE PROATTIVA PER LA RISPOSTA AL MALWARE AVANZATO

Come ripensare la difesa e prepararsi ad affrontare le nuove forme di attacco

9 Maggio 2018 – ore 11.30-12.30

Per maggiori informazioni su come impostare correttamente una DIFESA CYBER contro le minacce più frequenti e dannose, ISCRITIVI SUBITO!