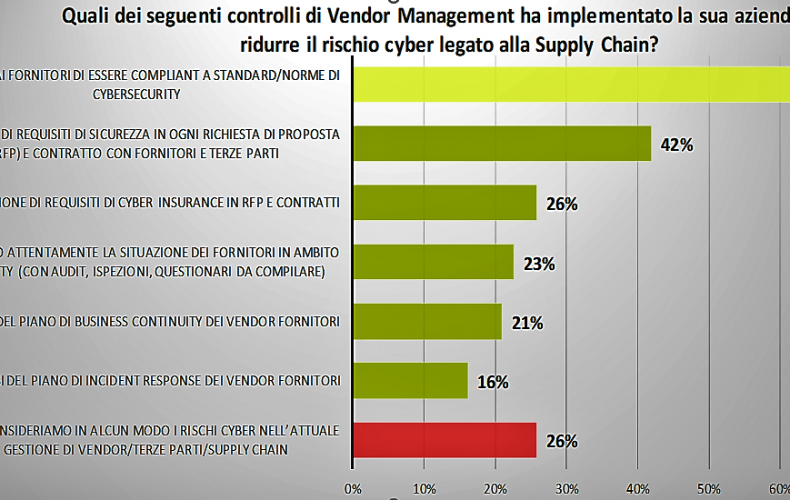

In un mondo sempre più globale e interconnesso, molti processi del business sono condivisi dalle aziende con la propria supply chain, fatta di terze parti come fornitori di prodotti, provider di servizi, distributori, contractor. Per la propria stessa sopravvivenza, le aziende si affidano a questi attori acquistando prodotti essenziali (come materie prime e semi-lavorati) o servizi indispensabili per la stessa continuità operativa (servizi di rete, software-as-a-service, cloud storage). Oggi la dipendenza sempre più stretta dalla propria supply chain obbliga le aziende a doverne considerare il rischio associato, la possibilità che un errore o un malfunzionamento originato dalle terze parti abbia ripercussione gravi sul proprio business.