Mining di valute digitali come Monero, ransomware, attacchi mirati, sicurezza mobile, attacchi rivolti a terze parti vendor di software: di questo si è parlato molto negli ultimi mesi tra i professionisti della Cybersecurity, e questi sono anche i temi di cui parla l’ISTR 23 di Symantec, la pubblicazione annuale (l’Internet Security Threat Report del 2018) che fa il punto sui principali trend nel panorama infosec.

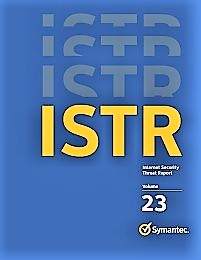

L’esplosione del Malicious Cryptomining o Cryptojacking (ne abbiamo parlato a inizio marzo in questo Post) ha dimostrato ancora una volta la capacità del cyber crime di utilizzare tecniche avanzate per individuare nuove fonti di guadagno: il rilevamento di “coin miners” su computer endpoint è aumentato dell’8.500 % nel 2017, Symantec ne ha individuati 1,7 milioni solo nel mese di dicembre.

Figura 1. Il rilevamento di “coin miners” su computer endpoint è aumentato dell’8.500% nel 2017

Un “coin miner” è un file o uno script utilizzato per estrarre criptovalute (principalmente Monero). I cyber criminali hanno cominciato a monetizzare in questo modo le proprie attività di diffusione di malware attraverso il web in seguito all’esplosione del valore delle criptovalute nell’ultimo trimestre del 2017, in coincidenza del quale questo tipo di crimine online si è dimostrato molto redditizio.

Con una barriera all’ingresso molto bassa (bastano un paio di righe di codice scaricate sugli endpoint di utenti ignari attraverso il browser), i criminali sfruttano la potenza di elaborazione del PC degli utenti e utilizzano CPU in cloud per estrarre valute digitali. Nella maggior parte dei casi nessuno si accorge di niente: l’attività di mining rallenta solo i dispositivi e surriscalda le batterie. Per le imprese si tratta però di costi aggiuntivi, con i coin miner che mettono a rischio di shutdown le reti aziendali e gonfiano l’utilizzo della CPU in cloud.

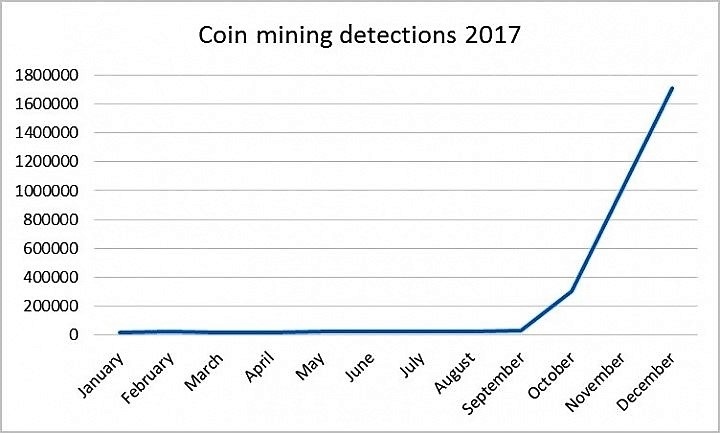

Se il mining di valute digitali ha riguardato finora principalmente PC e server, anche smartphones ma in modo marginale, in prospettiva potrebbe cinvolgere sempre di più i device IoT. Symantec ha osservato (ISTR 32) un aumento del 600% degli attacchi complessivi ai dispositivi IoT nel 2017, dimostrando che anche quando non facevano notizia come nel caso della botnet Mirai (nel 2016), sono tuttora un bersaglio molto importante per i criminali informatici.

Figura 2. Gli attacchi ai dispositivi IoT sono aumentati del 600% nel 2017

Figura 2. Gli attacchi ai dispositivi IoT sono aumentati del 600% nel 2017

Ransomware

Il ransomware ha fatto notizia nel 2017 con l’attacco WannaCry (Ransom.WannaCry) e Petya / NotPetya (Ransom.Petya), il primo in realtà un cryptoworm e il secondo un wiper travestito da ransomware. In entrambi i casi non si è trattato di tipici attacchi “ransomware”, sembrando piuttosto il risultato di un attacco mirato. Sembra che sia stata anche la dimostrazione eclatante di un nuovo fenomeno, l’utilizzo del ransomware utilizzato da gruppi dedicati normalmente a effettuare attacchi mirati, come esca, per causare interruzioni o, nel caso di WannaCry, per generare entrate.

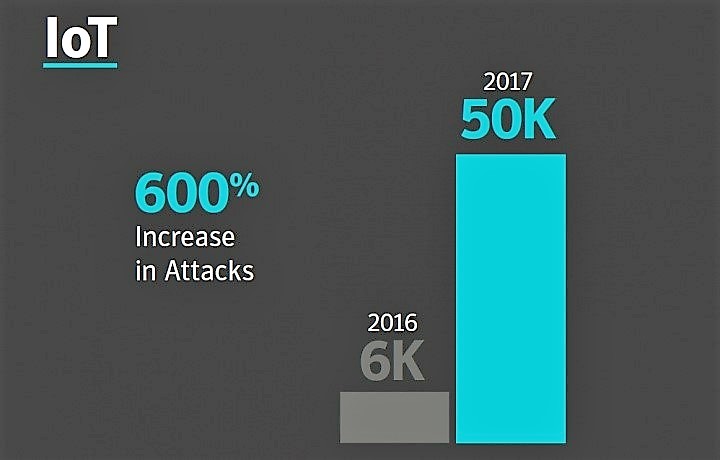

Il mercato “tradizionale” del cyber crime ransomware ha fatto una “correzione” nel 2017, con un minor numero di nuove famiglie di ransomware e richieste di riscatto inferiori. L’elevata redditività del Ransomware ha comportato nel 2016 un mercato affollato e un eccesso di richieste di riscatto, mentre nel 2017 i criminali informatici avrebbero individuato il “prezzo giusto” che le vittime sono disposte a pagare. La domanda di riscatto medio nel 2017 è quindi discesa a 522 dollari, meno della metà della media del 2016.

Figure 3. Nel 2017 i criminali informatici avrebbero individuato il “prezzo giusto” che le vittime sono disposte a pagare

Figure 3. Nel 2017 i criminali informatici avrebbero individuato il “prezzo giusto” che le vittime sono disposte a pagare

Le varianti di Ransomware sono aumentate del 46% nel 2017 (il che indica che i gruppi di cyber crime sono ancora piuttosto attivi) ma c’è stato un calo nel numero di nuove famiglie scoperte. Ciò potrebbe indicare una minore capacità di innovazione dei criminali informatici e potrebbe essere un segno che il loro focus si è spostato altrove (ad esempio, verso il cryptojacking).

Attacchi mirati

Nell’ISTR di quest’anno sono stati esaminati gli strumenti, le tattiche e le motivazioni dei gruppi di hacker dedicati a svolgere attacchi mirati (targeted attacks groups). Attualmente si contano 140 gruppi dedicati ad attacchi mirati monitorati da Symantec. L’attività di attacco mirata è aumentata a livello globale del 10% nel 2017, con la motivazione principale (90% dei gruppi) di raccogliere informazioni. Tuttavia, un gruppo su dieci è stato anche impegnato in attività di tipo “Disruptive”.

Sebbene il numero di organizzazioni soggette ad attacchi mirati è basso, i rischi posti sono piuttosto alti. Questi aggressori sono esperti, dotati di risorse adeguate e in grado di trafugare informazioni preziose o causare gravi disagi. Gruppi come Dragonfly prendono di mira le infrastrutture critiche e si inseriscono nelle organizzazioni per anni.

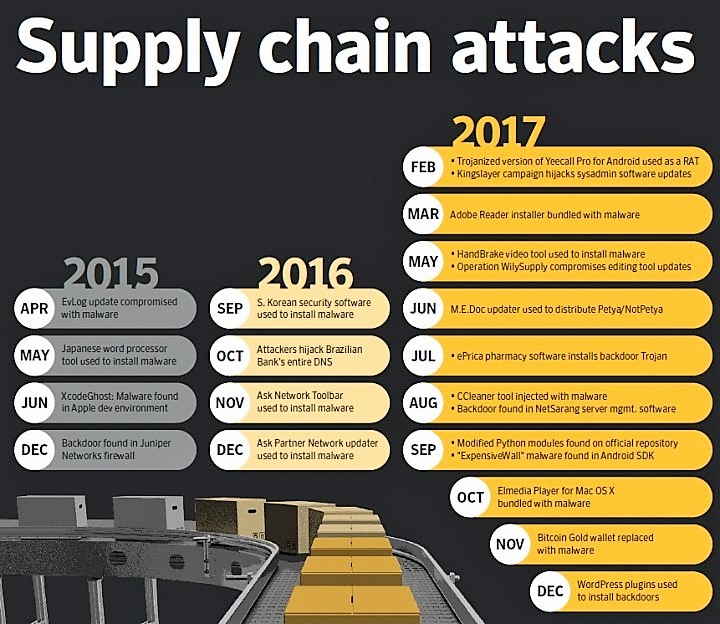

Malware che attacca la catena di download degli aggiornamenti del software

Correlato a questo tema c’è un altro trend che è stato osservato nel 2017 dai ricercatori Symantec: l’incremento degli attacchi alla supply chain degli aggiornamenti software. Questo tipo di attacco vede gli aggressori iniettare malware nella nel software che sarà scaricato da utenti ignari. E’ quanto avvenuto ad esempio con l’infezione iniziale per il malware Petya / NotPetya, che utilizzava appunto un aggiornamento Trojanized del software di contabilità ucraino per diffondersi quindi lateralmente nelle reti aziendali, prima di propagarsi in tutto il mondo tramite l’exploit EternalBlue e altri metodi.

Figura 4. Attacchi alla Supply chain sono aumentati del 200% nel 2017

Figura 4. Attacchi alla Supply chain sono aumentati del 200% nel 2017

Mobile

Il panorama delle minacce mobili ha mostrato ulteriori incrementi nel 2017. Le nuove varianti di malware per dispositivi mobili sono aumentate del 54%: in media sono state bloccate ogni giorno 24.000 applicazioni mobili malevole. Anche la minaccia del grayware è aumentata nel 2017: il grayware comprende app che non completamente dannose ma potenzialmente problematiche. Questo tipo di minaccia è aumentato del 20% rispetto al 2016.

La sfida di garantire la sicurezza mobile è aggravata dall’elevata percentuale di dispositivi, in particolare quelli Android, che funzionano con sistemi operativi mobile obsoleti. Solo il 20% dei dispositivi mobile esegue l’ultima versione di Android, il che significa che l’80% dei dispositivi non dispone delle protezioni più recenti.

Per saperne di più

Oltre a questa anticipazione sui principali risultati dell’ISTR 23, per saperne di più sul panorama delle minacce alla sicurezza informatica, è possibile accedere direttamente al ISTR 23.