In un mondo sempre più globale e interconnesso, molti processi del business sono condivisi dalle aziende con la propria supply chain, fatta di terze parti come fornitori di prodotti, provider di servizi, distributori, contractor. Per la propria stessa sopravvivenza, le aziende si affidano a questi attori acquistando prodotti essenziali (come materie prime e semi-lavorati) o servizi indispensabili per la stessa continuità operativa (servizi di rete, software-as-a-service, cloud storage). Oggi la dipendenza sempre più stretta dalla propria supply chain obbliga le aziende a doverne considerare il rischio associato, la possibilità che un errore o un malfunzionamento originato dalle terze parti abbia ripercussione gravi sul proprio business.

Al giorno d’oggi, l’analisi della maturità di un programma di cyber risk management non può quindi esimersi dal considerare la vulnerabilità associata alla mancanza di controlli di sicurezza sui vendor e su altri business partner lungo la catena di fornitura. Le esperienze citate sono la dimostrazione che anche in casi in cui esisteva un importante piano interno, è bastato non considerare questa minaccia per essere in definitiva attaccati e compromessi da criminali che hanno sfruttato backdoor e collegamenti insicuri con terze parti che avevano accesso ai loro sistemi.

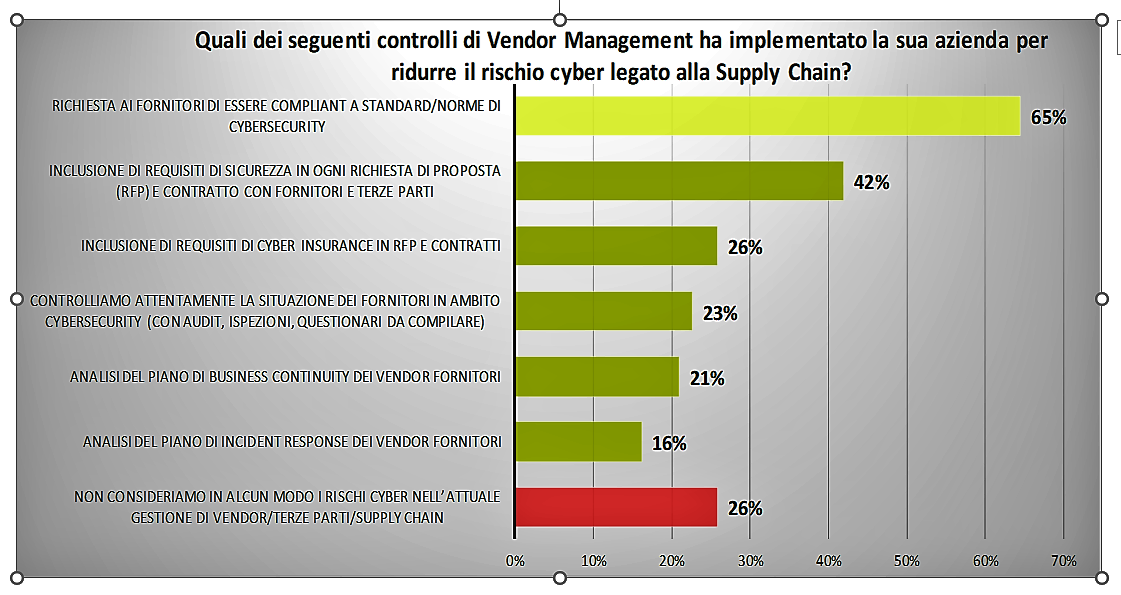

Con in mente queste premesse, abbiamo chiesto ai rispondenti alla Cyber Risk Management 2018 survey (svolta da The Innovation Group tra dicembre 2017 e gennaio 2018 su 88 aziende medio grandi italiane), quali controlli hanno al momento implementato in azienda per la gestione della cybersecurity dei vendor della catena di fornitura. La situazione risulta nel complesso abbastanza buona nel campione considerato, in quanto i 3 quarti delle aziende (il 74% per la precisione) ha già in essere qualche forma di controllo, e anche più di una.

FIGURA . I CONTROLLI DI VENDOR MANAGEMENT IMPLEMENTATI PER RIDURRE I RISCHI CYBER

L’attività più frequente (65% delle risposte) è la richiesta ai fornitori di essere compliant a norme/standard di cybersecurity. È questa anche la situazione per quanto riguarda la norma GDPR sulla data protection: sempre di più, le aziende affideranno la gestione dei dati personali a terze parti solo se queste garantiranno di essere GDPR compliant.

La seconda misura, che però vede l’adozione da un numero inferiore di aziende (42%) è l’inclusione di requisiti di sicurezza in ogni richiesta di proposta/ contratto con fornitori terzi. Nei contratti con i fornitori possono anche rientrare clausole di cyber insurance (26% delle risposte).

In alcuni casi il controllo del fornitore diventa molto più attento (23% dei rispondenti). In questi casi si eseguono anche ispezioni, audit, si fanno compilare questionari.

Ulteriori misure, condotte da una minoranza di aziende (dei settori …) sono poi le revisioni dei piani di Business Continuity o di Incident Management dei fornitori.

Il tema della gestione del rischio associato alla supply chain sarà al centro dei lavori del “CYBERSECURITY SUMMIT 2018”, organizzato da The Innovation Group il prossimo 21 marzo 2018 a Roma. Parteciperanno all’evento i migliori Esperti italiani e internazionali, tra cui:

- Sir Julian King, Commissioner for the Security Union, European Commission

- Jill Morris, Her Majesty’s Ambassador to the Italian Republic in Rome

- Lewis Michael Eisenberg, United States Ambassador in Italy

- Paula Walsh, Head of Cyber Policy, FCO Foreign & Commonwealth Office

- Nunzia Ciardi, Dirigente Superiore della Polizia di Stato, Direttore del Servizio Polizia Postale

- Juan Anton, Cybersecurity in Aviation & Emerging Risks Section Manager, European Aviation Safety Agency (EASA)

- Andrea Chittaro, Head of Global Security & Cyber Defence Department, SNAM

- Marco Tulliani, Head of IT Risk Mngt and Cybersecurity/CISO, BNL Gruppo BNP Paribas

(elenco completo degli Speaker)

Il CYBERSECURITY SUMMIT 2018 crea un’occasione unica di scambio di esperienze e di networking, di discussione all’interno di Lab verticali specialistici, per approfondire quali sono le esigenze emergenti di sicurezza, identificare le contromisure da adottare, progettare e sviluppare soluzioni innovative sul fronte della Security Governance e del Cyber Risk Management.

REGISTRATI SUBITO ALL’EVENTO!

(posti limitati e soggetti all’approvazione della Segreteria Organizzativa).