La diffusione del coronavirus ha sospeso la vita delle persone e delle economie di ogni parte del mondo, ma il ricorso al digitale ha favorito la continuità delle relazioni e del lavoro: questo potrebbe portare a conseguenze importanti, nel prossimo periodo, sui progetti di sicurezza informatica.

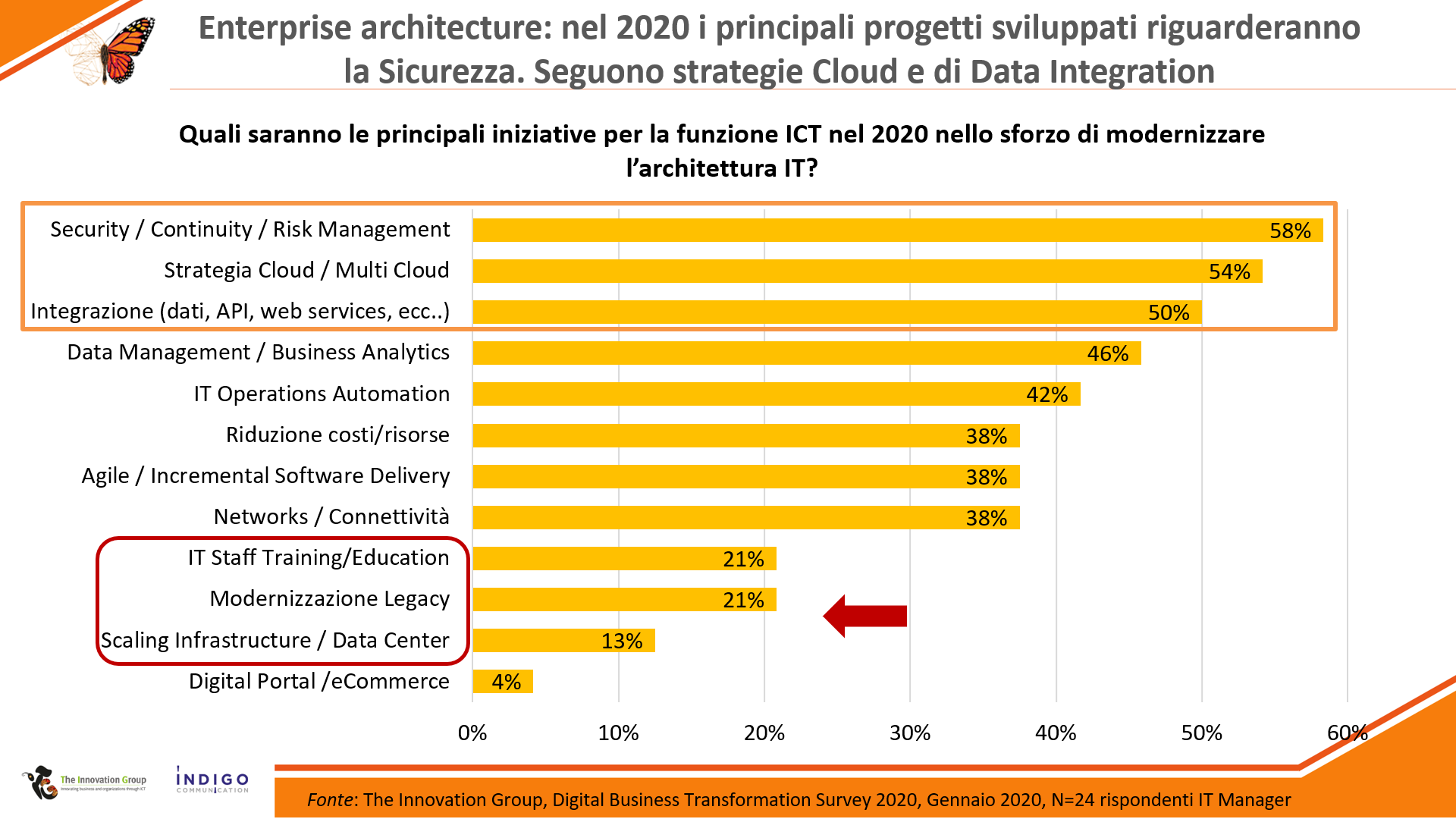

Quando a inizio 2020, in The Innovation Group abbiamo analizzato i risultati della nostra survey annuale sui trend della Digital Trasformation, la “DBT Survey 2020”, condotta tra dicembre 2019 e febbraio 2020 su un campione di 181 aziende italiane operanti nei diversi settori, è emerso che l’importanza della cybersecurity era già molto elevata: sostanzialmente al primo posto tra i progetti previsti per la modernizzazione degli ambienti IT, con un 58% di aziende che citavano queste iniziative.

Poi, nel giro di poco tempo, molte cose sono cambiate. Con il diffondersi dell’epidemia, la priorità è stata quella di mettere in sicurezza il lavoro da remoto. Tato più che gli attaccanti sono stati molto veloci e da subito, già da febbraio, hanno fatto evolvere le proprie tecniche per sfruttare le “debolezze” della situazione che si andava creando.

Come hanno dovuto reagire i team di IT security per adattarsi al nuovo contesto? gli sforzi sono andati chiaramente in due direzioni principali. Da un lato supportare tutte le iniziative di smart working, assicurando la sicurezza di device, accessi e comunicazioni, in un contesto in cui il traffico e l’utilizzo di PC era profondamente mutato. Dall’altro lato, ma contemporaneamente, cercare di fermare o anticipare gli hacker, che si stavano muovendo verso una diversa superfice d’attacco e un “fattore umano” indebolito dalla distanza dall’ufficio e dal fatto di essere emozionalmente meno stabile.

Quindi le priorità per la security sono diventate:

- Protezione della continuità delle attività online (collaborazione, e-commerce ecc.) che durante il periodo sono diventate particolarmente critiche per l’operatività delle aziende.

- Sicurezza degli endpoint utilizzati da un gran numero di persone dalla propria abitazione (si stima ad esempio che negli USA si è passati da un 3% di aziende nel 2019 che aveva oltre i tre quarti della forza da lavoro in remoto, a una quota attuale del 75% delle aziende che lo ha permesso). E’ dimostrato che gli hacker hanno cercato di arrivare alle reti enterprise sfruttando i punti deboli come quelli rappresentati da PC e reti WiFi domestiche.

- Messa in sicurezza di ambienti di collaborazione e meeting online, abbandono di strumenti “consumer” e investimenti in cloud security, per prevenire che questi diventassero il target degli attaccanti, come del resto è avvenuto (basta ricordare i fatti per la piattaforma Zoom), con sottrazione di credenziali e accesso a dati confidenziali condivisi dagli utenti.

- Sicurezza delle comunicazioni e degli accessi: si è osservato fin dall’inizio del lockdown un incremento molto elevato di collegamenti VPN, che ha però poi comportato complessità, trattandosi di ambienti che hanno proprie vulnerabilità, e in particolar modo, possono diventare essi stessi un punto critico da proteggere da attacchi esterni, assumendo di fatto un ruolo molto importante per la continuità del business. Sono state così individuate soluzioni per proteggere le VPN, come sistemi anti-DDoS o VPN tunneling con traffico direttamente al cloud, con servizi come cloud firewall o altro per ulteriore ispezione di sicurezza.

- Formazione delle persone e policy per il lavoro da remoto. L’emergenza ha costretto lo staff di security a focalizzarsi sul supporto alle persone alle prese con una situazione molto complessa, che dovevano collegarsi in gran numero da remoto alla rete aziendale, utilizzando device come PC e smartphone non sempre gestiti dall’azienda. La consapevolezza di un maggior numero di attacchi come phishing e malware rivolto alle persone, elemento più debole, ha costretto a intervenire con attività di formazione o policy e servizi di help desk per aiutare le persone a evitare di cadere nei tranelli degli hacker, o essere in grado di intervenire in caso di eventuali malfunzionamenti.

Le scelte del team di security: oggi focus sulla gestione della crisi, domani nuove misure

Cosa ha insegnato questa esperienza? Innanzi tutto, va osservato che alcuni erano già pronti – con un’architettura moderna, un mix di soluzioni fisiche e virtuali, in alcuni casi una soluzione di smart working già testata – e di conseguenza, hanno potuto migrare con continuità e senza errori alla nuova configurazione.

L’utilizzo di soluzioni cloud-based si è dimostrato vincente in questo passaggio proprio per la rapidità e la scalabilità messa a disposizione: evitare perdite di tempo e ritardi ha permesso quindi in definitiva, a chi aveva un’infrastruttura IT moderna e resiliente, di evitare perdite del business, lungaggini sulla supply chain, annullare il rischio di perdere clienti e fatturato.

Dove invece le infrastrutture da adeguare erano in casa (firewall, VPN, VDI, sistemi di amministrazione multivendor, ecc.) lo staff IT si è trovato a dover risolvere tutta una serie di difficoltà, a identificare soluzioni alternative, a ridisegnare i collegamenti, a dover acquistare nuovi sistemi, ampliare la banda disponibile e quant’altro. Ora che l’adeguamento è stato fatto, molte aziende prevedono di mantenere il nuovo status quo per tutto il resto dell’anno, ma cosa servirà adesso dal punto di vista della cybersecurity?

L’emergenza Covid19 sarà l’occasione per modernizzare l’approccio alla sicurezza?

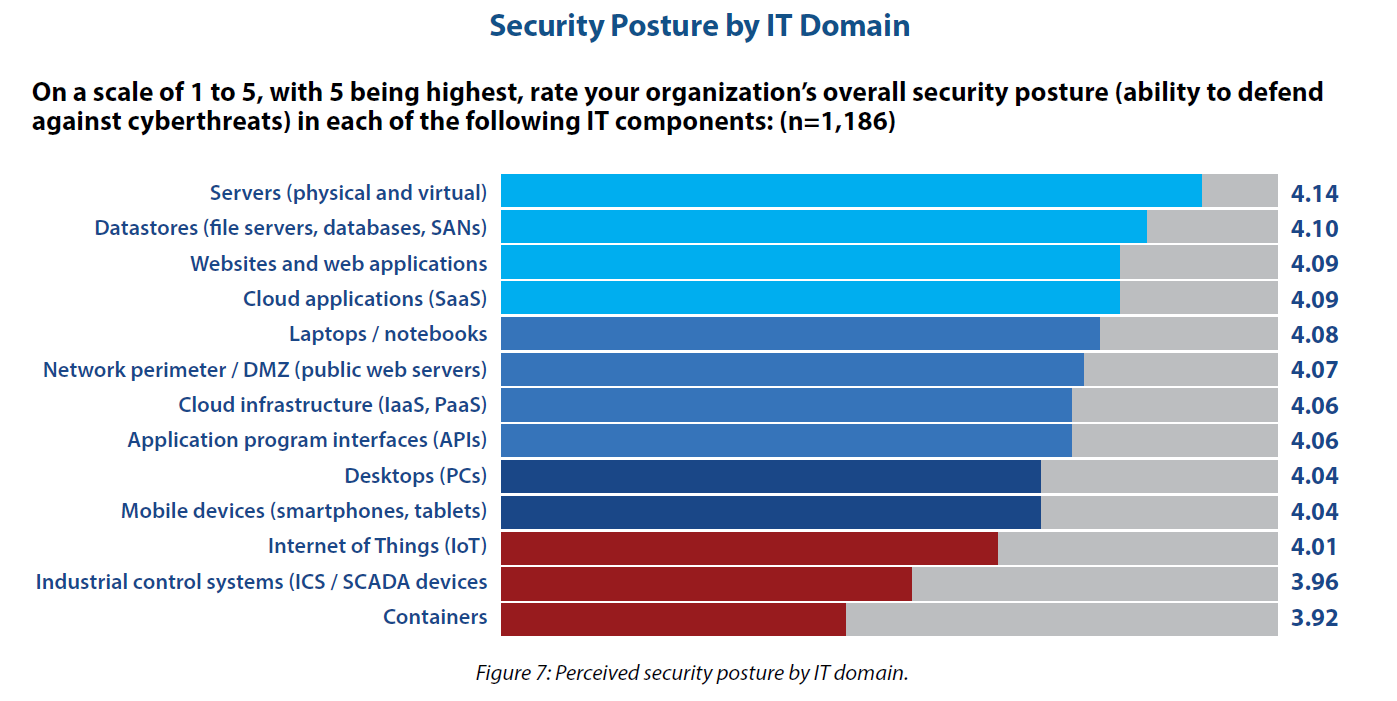

Purtroppo possiamo aspettarci che nei prossimi mesi, nei settori più colpiti dalla pandemia, ci saranno tagli ai budget IT e quindi anche una riduzione di risorse per investimenti in cybersecurity. Già adesso, l’attenzione dei responsabili per la cybersecurity si è probabilmente focalizzata sulla gestione dell’emergenza, con il conseguente abbandono di progetti che erano stati pianificati e che sono stati spostati più avanti nel tempo. Ma qual è oggi la percezione sul livello di sicurezza dei diversi ambienti e come questo cambierà dopo il Covid-19? Fino a poco tempo fa, device come PC unmanaged e smartphone personali non si potevano certo dire del tutto al sicuro … la sicurezza ha sempre avuto particolare attenzione per la protezione delle risorse chiave centrali nelle organizzazioni.

Come mostrano i risultati del Cyberthreat Defense Report (CDR) di CyberEdge, un’indagine rivolta quest’anno a 1.200 professionisti e decision maker dell’IT security in aziende con oltre 500 addetti , in 17 diversi paesi e per 19 settori (pubblicata a marzo 2020 in modo da riportare anche i primi effetti della pandemia Covid19 sulle scelte di cybersecurity), si ha l’impressione che via via che ci si allontana dal datacenter, dai database, i file server e le applicazioni core, la sicurezza diventa una variabile sempre meno importante.

Per gli ambienti cloud la percezione di sicurezza potrebbe essere mal riposta …

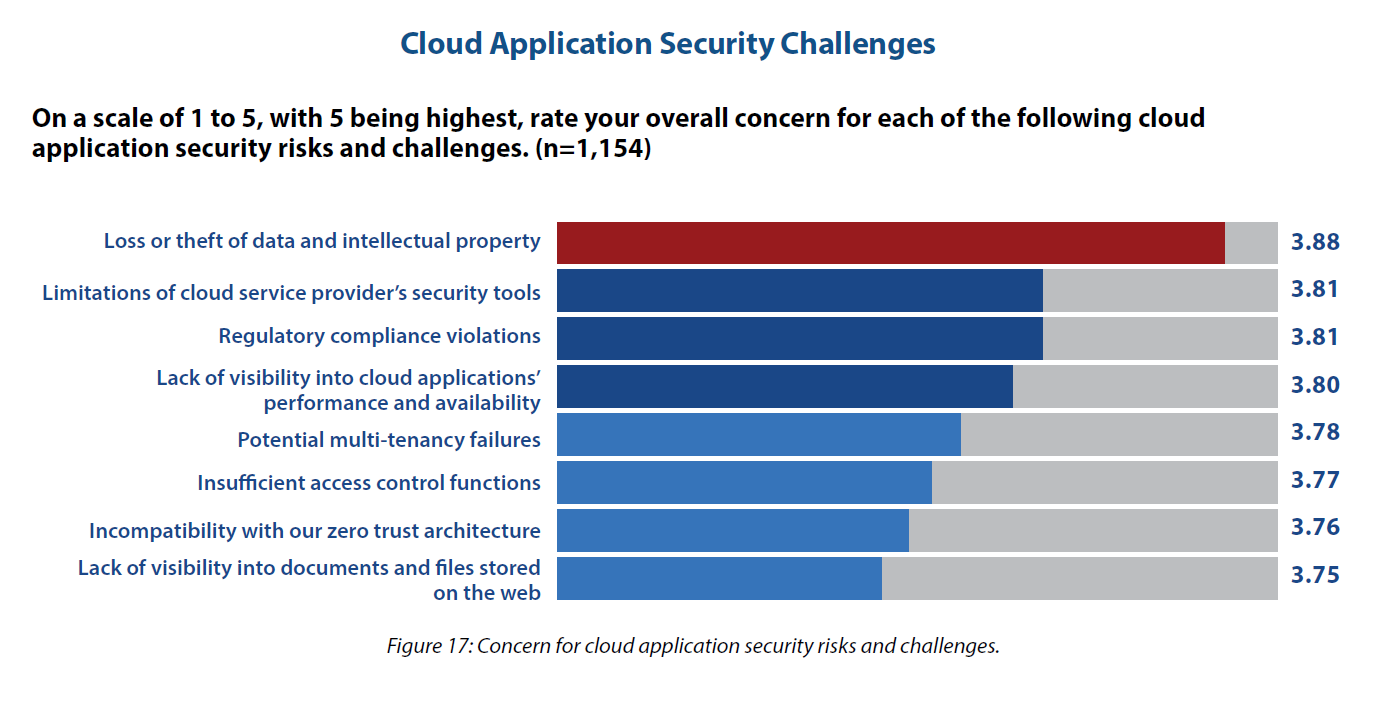

Un ambito su cui bisognerà sempre più indagare è quello della sicurezza nell’uso del cloud, perché per quanto in molti si dicano confidenti, in realtà questa potrebbe ben presto dimostrarsi una percezione errata. Secondo quanto riporta il Cyberthreat Defense Report (CDR) di CyberEdge, i responsabili della cybersecurity sono oggi piuttosto preoccupati per tutta una serie di rischi connessi all’uso del cloud, tra cui ai primi posti appaiono

- Perdita o furto di dati e intellectual property

- Possibilità che le misure di sicurezza del cloud provider siano limitate

- Violazioni con conseguenze di non-compliance alle norme

- Scarsa visibilità sulle performance e la disponibilità delle applicazioni in cloud.

Una risposta verrà dall’approccio Zero Trust?

In conclusione, quello che osserveremo nel prossimo futuro, a causa di una completa de-perimetrizzazione degli ambienti elaborativi, e della necessità di ripensare la difesa per essere in grado di proteggere asset, dati e collegamenti che si ridefiniscono in modo flessibile di giorno in giorno, un sempre maggiore interesse per il modello Zero Trust. Un’architettura di questo tipo per la cybersecurity si basa (come spiegato in un precedente articolo), sul concetto che qualsiasi persona o processo aziendale, indipendentemente da dove si collega (sulla rete interna o su internet), deve autenticarsi e stabilire un livello adeguato di “trust” per poter accedere alle risorse corporate. La sfida per il disegno di un’architettura zero trust è quella di implementare sistemi di autenticazione molto efficaci, realizzare una micro-segmentazione delle reti e dei sistemi (in modo che se un attaccante è in possesso di credenziali pregiate, non può comunque muoversi attraverso più segmenti della rete), rendere in definitiva molto difficile l’accesso a dati e applicazioni se non si posseggono i corretti diritti.

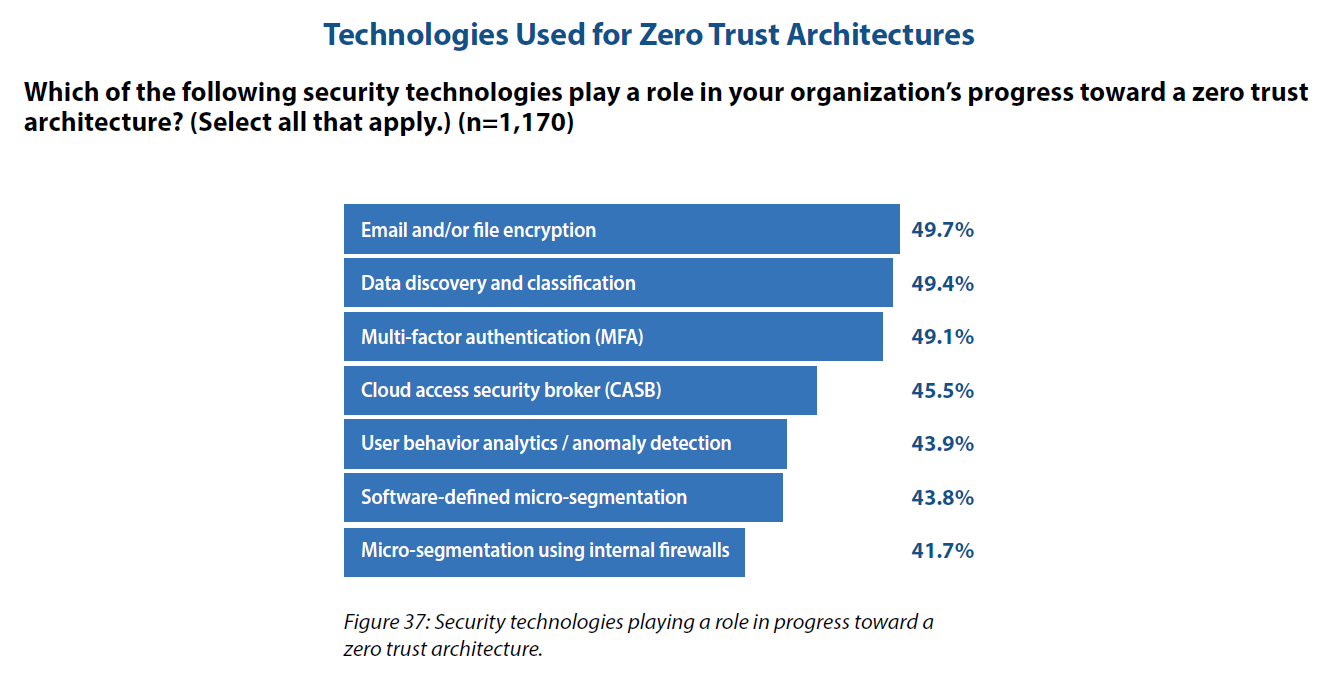

La survey citata ha indagato quali sono le tecnologie che chi sta progredendo verso un’architettura di questo tipo ha già in essere, e tra queste appaiono: email e file encryption (49,7%), data discovery e classification (49,4%), multi-factor authentication (MFA, 49.1%), CASBs (45,5%), user behavior analytics / anomaly detection (43,9%), software-defined micro-segmentation (43,8%), micro-segmentation con firewall interno (41,7%).

Vedremo nei prossimi mesi, parlando di questi temi nella nostra Community, se queste scelte e questo trend sarà confermato anche per quanto riguarda gli indirizzi scelti dalle aziende italiane.

A cura di:

Elena Vaciago, @evaciago

Associate Research Manager, The Innovation Group