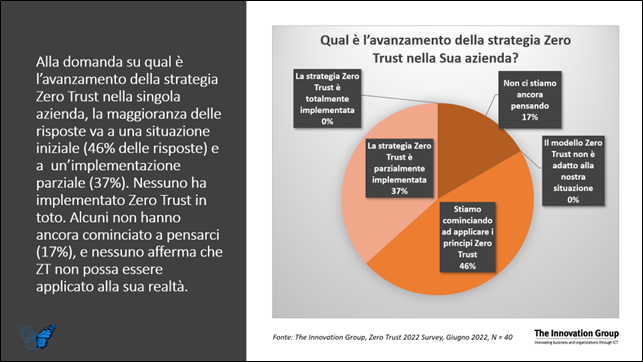

Zero Trust (ZT) è un nuovo approccio di cybersecurity concettualmente semplice ed allo stesso tempo rivoluzionario, basato sul principio “Trust but verify”: serve a mitigare i rischi informatici, a ridurre le superfici d’attacco, a migliorare il controllo su “cosa fanno le persone”, nell’organizzazione e fuori, a semplificare la stessa user experience nell’acceso a risorse e servizi IT. Come è emerso durante il Cybersecurity Summit 2022, organizzato lo scorso 10 marzo a Milano da The Innovation Group, il concetto di ZT è molto evoluto e maturato rispetto alla sua prima concezione, tanto da attirare l’attenzione di un pubblico sempre più ampio. Nel corso del Summit sono intervenuti sul tema Daniele Catteddu, CTO presso la Cloud Security Alliance (CSA), che ha fornito un’introduzione ai principi chiave, discutendo i passaggi chiave per la creazione di una strategia ZT, e Marcello Fausti, CISO di Italiaonline, che ha sottolineato l’importanza di alcuni prerequisiti essenziali nel percorso di adozione di Zero Trust.

Read More