Come ha dimostrato il recente Twitter Hack del 15 luglio, uno degli attacchi cyber più gravi degli ultimi anni al social network, durante il quale gli hacker hanno preso possesso di 130 account di personaggi famosi inviando messaggi fasulli a milioni di follower, il furto di credenziali è oggi una delle tecniche più spesso utilizzate per condurre gravi attacchi informatici. Nel caso specifico del Twitter Hack, violando un pannello amministrativo interno, gli hacker sarebbero anche riusciti a disabilitare l’autenticazione a due fattori degli utenti e a modificare la mail per il recupero delle credenziali. L’ennesimo segnale che l’utilizzo di userid e password come metodo di autenticazione è ampiamente superato nel mondo digitale di oggi.

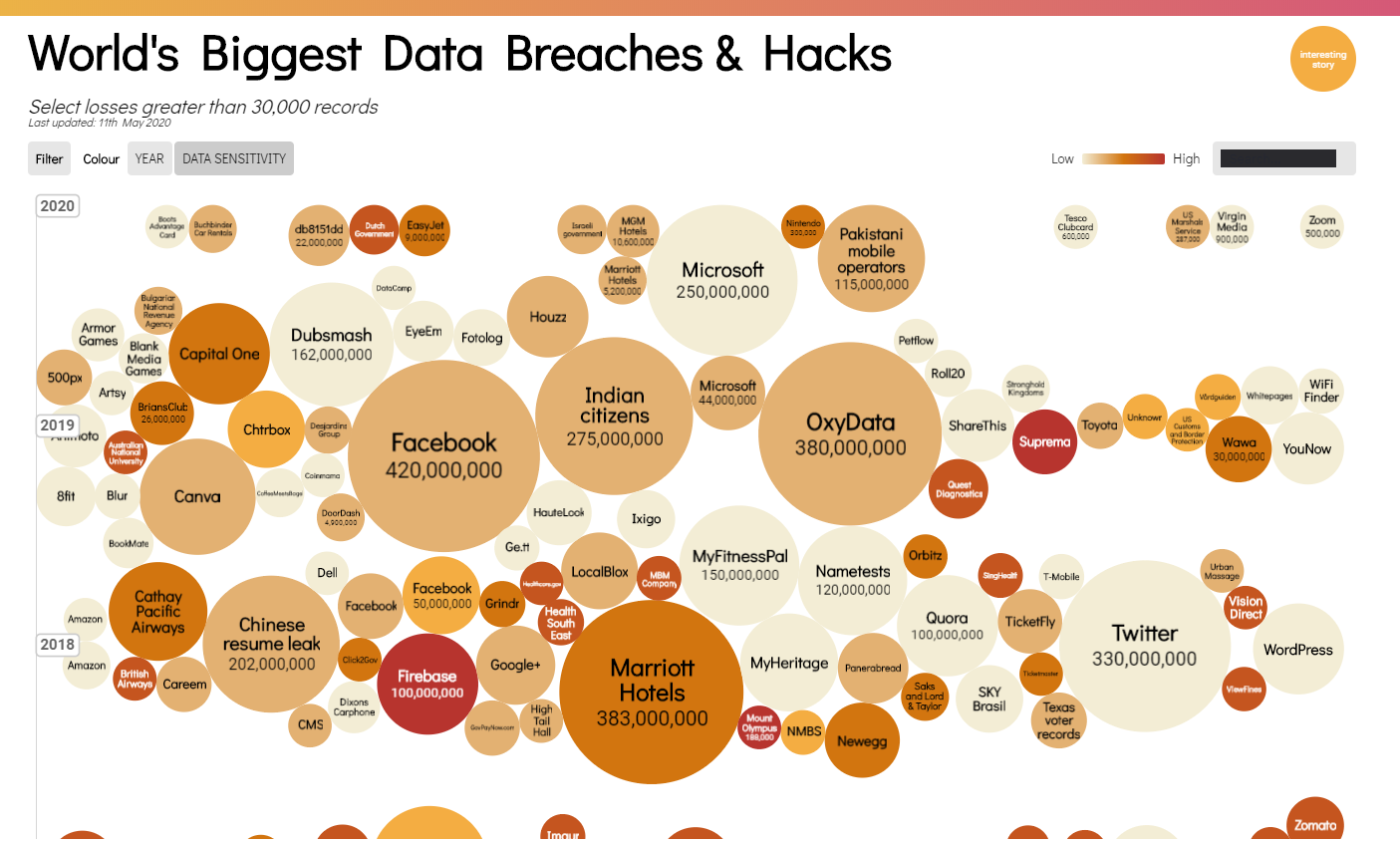

Nei giorni della pandemia da covid19, con milioni di lavoratori che da un giorno all’altro accedevano alle applicazioni aziendali da casa, pazienti che si facevano visitare dal proprio medico tramite piattaforme di videocall come Zoom, studenti che seguivano le lezioni e facevano esami, o addirittura la laurea, online, si è riproposto il tema di come verificare in piena sicurezza le persone, come evitare che credenziali e password venissero rubate e riutilizzate da malintenzionati, come assicurare in sostanza la nostra privacy. I rischi che gli account siano violati e le password messe in vendita sono purtroppo diventati molto alti, come vediamo ogni giorno, consultando le notizie su data breach che coinvolgono centinaia di migliaia (se non milioni) di password di utenti. Ad esempio, le 500mila credenziali di utilizzo di Zoom in vendita, o l’esposizione di dati per 9 milioni di clienti sofferta da EasyJet e resa nota soltanto lo scorso maggio. E secondo uno studio recente, soltanto un terzo delle persone che hanno ricevuto l’avviso sull’avvenuto data breach, procedono a modificare la password scegliendone una più forte.

Fonte: World’s Biggest Data Breaches & Hacks. Select losses greater than 30,000 records. Last updated: 11th May 2020

Una buona strategia di trasformazione digitale non può più far a meno di considerare la possibilità di eliminare l’uso di credenziali di accesso tradizionali, rivoluzionando lo stesso concetto di autenticazione degli utenti tramite la disponibilità di soluzioni innovative, già oggi disponibili, testate e utilizzate in diversi ambiti.

Quali saranno i metodi di autenticazione che useremo in futuro?

Ne parliamo in questa intervista con Andrea Carmignani, Cofondatore e CEO di Keyless, startup attiva nel campo della autenticazione biometrica, che ha sviluppato una piattaforma innovativa di Identity Management “Zero Trust” (abolisce l’utilizzo di userID e password e qualsiasi conoscenza pregressa dell’utente) combinando tecniche di autenticazione biometrica e di crittografia.

“Le password sono nate 60 anni fa in risposta a un problema molto semplice, la condivisione di file” ha spiegato Andrea Carmignani, CEO di Keyless. “Oggi, nonostante come sistema per provare l’identità delle persone si sia dimostrato ampiamente inefficace, ne utilizziamo circa un centinaio a persona, e con scopi molto diversi rispetto a quello originale, ossia anche per la gestione finanziaria, per uso lavorativo o personale. Spesso in combinazione con meccanismi come token hard e soft che rendono ancora più complessi i sistemi di autenticazione, oltre che costosi e complicati da distribuire su larga scala per chi li implementa. La biometria invece aiuta a semplificare l’accesso: oggi il limite dei sistemi biometrici è il fatto che l’autenticazione rimane a livello locale, sul singolo device, e non è interoperabile su varie piattaforme. Inoltre, va assicurata diversamente la sicurezza e la privacy del dato biometrico, che al momento è sempre gestita a livello locale. La tecnologia sviluppata da Keyless combina tecniche avanzate di crittografia con sistemi di riconoscimento biometrico, di face recognition e behavioral biometrics proprietario, funzionante su ogni device”.

Andrea Carmignani, Cofondatore e CEO di Keyless

Quando siete partiti con lo sviluppo della vostra tecnologia?

Andrea Carmignani. La società, che oggi conta 3 sedi (la principale a Londra e il team di sviluppo in Italia), è stata fondata a fine 2018, applicando, grazie a 10 anni di ricerca nell’ambito dell’autenticazione e dell’identity management (IM) sui temi della face recognition e comportamentale (behavioural) e della crittografia avanzata (tra cui la zero-knowledge proof e il secure multiparty computation). Il tema di come risolvere i limiti dei sistemi attuali è una problematica nota: la strada seguita è stata quella di utilizzare il “biometric hashing”, una tecnologia da noi brevettata che si basa sulla generazione di una chiave crittografica distribuita nel network (o nel cloud) direttamente con la biometria. In questo modo si ottiene una soluzione molto più semplice da utilizzare e da distribuire su grandi numeri di persone, quindi una maggiore usabilità finale, economicità e sicurezza del sistema.

La privacy è garantita in quanto si elimina del tutto il problema di proteggere i dati salvati con le credenziali di accesso: l’autenticazione biometrica avviene rapidamente tramite tecniche di face recognition, con generazione di un hash derivato dalla conversione ma senza salvare i dati personali né sul device né sui server (motivo per cui Keyless è più che compliant con gli stringenti requisiti del GDPR).

Funziona con qualsiasi device dell’utente dotato di telecamera: riconosce una fisionomia e ne estrae una rappresentazione geometrica, che viene tradotta in una stringa di numeri (hash) che a sua volta è splittata su vari server, per cui se uno viene compromesso, si garantisce comunque la sicurezza complessiva. Il tutto sotto il controllo dell’utente in quanto l’autenticazione parte solo da device “trusted” dell’utente stesso, che viene verificato come primo step dell’autenticazione con tecniche di privacy preserving. Successivamente avviene il face recognition, l’antispoofing (per verificare sia una persona reale e non una foto), e poi la parte comportamentale (come l’utente tiene il telefono). Quindi con una sicurezza multi-factor by design.

Quali sono gli ulteriori sviluppi a cui state lavorando?

Andrea Carmignani. Oltre alla face recognition, stiamo considerando soluzioni di Behavioural Biometrics, che identificano una persona studiando la sua unicità nel modo di interagire, si basano sull’analisi del comportamento dell’utente utilizzando sistemi avanzati di AI e machine learning. È anche questo un modo di autenticare le persone eliminando le password, che si può combinare con una crittografia avanzata. Mentre con l’hashing si ha una rappresentazione statica delle persone, l’AI aggiunge un aspetto di dinamicità aiutando a riconoscere fisionomie che cambiano nel tempo.

In quali ambiti trova oggi applicazione la vostra tecnologia di autenticazione Zero Trust?

Andrea Carmignani. Abbiamo avuto una grande domanda durante il recente periodo, in quanto l’emergenza covid ha portato a una crescita della domanda di soluzioni di autenticazione che fossero nel contempo semplici da integrare con altri ambienti, facili da utilizzare, economiche e scalabili su grandi numeri.

Grazie alla partnership con Cisco, e all’integrazione tra la tecnologia Keyless e la piattaforma di collaborazione Webex, siamo diventati fornitori dell’Università Luiss di Roma per l’autenticazione degli studenti durante gli esami virtuali. Con questa infrastruttura, l’Ateneo romano ha permesso a quasi 10mila studenti di sostenere oltre 2.100 esami simultaneamente dalle proprie abitazioni. La tecnologia di autenticazione biometrica distribuita, facilita, prima dell’inizio dell’esame, il processo di identificazione del candidato. Con l’utilizzo della face recognition, Keyless ha raccolto i parametri biometrici del volto o dell’impronta digitale dello studente, garantendo la completa tutela dei suoi dati sensibili, in linea con le norme previste dalla privacy.

Altre applicazioni che stiamo sviluppando rientrano in due macro categorie:

- Workforce Keyless Authenticator: un sistema di MFA passwordless, per l’ambito enterprise, pensato per facilitare l’accesso da remoto agli ambienti applicativi e VPN aziendali, in compliance alle GDPR e distribuito per diverse piattaforme e device

- Strong Customer Authentication: un sistema di autenticazione Keyless SCA/PSD2 MFA pensato per la base clienti, con una tecnologia built-in antifrode e di sicurezza multifattore.

Nell’ultimo periodo abbiamo visto una grande crescita della domanda di queste soluzioni e oggi siamo in fase di avvio con numerosi grandi clienti.

A cura di:

Elena Vaciago

Associate Research Manager, The Innovation Group