L’NCSC UK, National Cyber Security Centre, l’organizzazione deputata a salvaguardare il settore pubblico e privato dagli attacchi di cybersecurity, ha riportato i risultati del secondo anno del programma di Active Cyber Defence (ACD).

Le attività di Active Defence del Regno Unito, sin da quando sono state lanciate nel 2016, si caratterizzano per la forte concretezza e proattività. Sono infatti misure volte a prevenire gli attacchi invece che a curarli una volta avvenuti: l’attività di Web Check per la ricerca di vulnerabilità su siti e applicazioni di enti pubblici e privati; quella di Mail Check per verificare se sono in corso attività fraudolente che coinvolgono domini di email; il Protective DNS rivolto al settore pubblico e il Takedown Service per la rimozione di contenuti malevoli e l’arresto di attività volti a diffonderli.

Ad esempio, come riportato nel report che sintetizza i risultati del secondo anno, un’attività importante del 2018 è stata la prevenzione di un attacco basato su false email (200mila mail che pretendevano di arrivare da un aeroporto inglese, inviate da un indirizzo gov.uk in realtà non esistente), indirizzato in agosto 2018 a migliaia di cittadini e volto a derubarli. Le mail non sono mai arrivate perché intercettate e cancellate in automatico dai servizi ACD, che hanno rilevato il nome sospetto del dominio di invio.

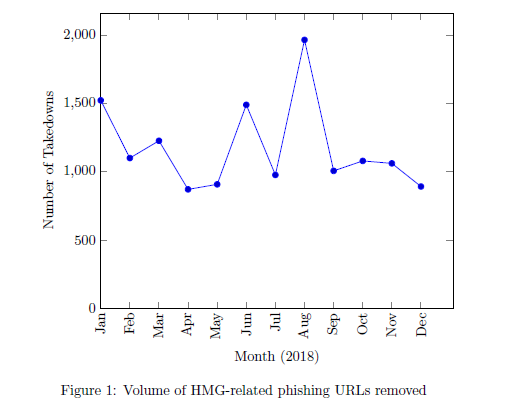

Molte delle attività sono state poi rivolte alla “protezione del brand” degli istituti del Regno Unito, dagli enti governativi, alle università, alla stessa BBC: per far questo, l’NCSC è impegnato in attività che contrastano la diffusione di mail di phishing che partono da URL simili a quelle degli enti in oggetto. Nel 2018, sono state bloccati 14.124 siti di phishing di questo tipo, contro i 18.067 dell’anno precedente. Questa misura di contrasto dovrebbe aiutare a limitare le attività di questo tipo, e i risultati sembrano mostrare un calo, come riporta la figura successiva.

Nell’ambito delle attività rivolte al settore pubblico, il report sul programma ACD cita il caso di una scuola elementare inglese che era coinvolta nella diffusione del worm Ramnit poiché il sistema antivirus non era in funzione; un’infezione da malware avvenuta in un ente pubblico causata da una chiavetta USB; un data breach collegato a un download effettuato da un dipendente.

Il report sul programma ACD è sia uno strumento prezioso – grazie alle numerose statistiche riportate – per comprendere l’andamento del cyber crime nel Regno Unito, sia il modo per verificare l’efficacia del programma ACD, uno dei pilastri della strategia inglese per la cyber security, definita nel 2016 con l’avvio del NCSC e fondata su un investimento rilevante, pari a 1.9 miliardi di sterline.

Accedi al Report “Active Cyber Defence. The Second Year”.