Il 2017 è stato un anno record per quanto riguarda i data breaches: secondo l’ultima edizione del Breach Level Index (BLI), nel 2017 il numero di record di dati compromessi (per data breaches pubblici) è stato superiore ai 2,5 miliardi, in crescita dell’88% rispetto al 2016. L’unico anno in cui il numero è stato più alto è stato il 2013, ma lo abbiamo appreso solo 4 anni dopo, quanto nel 2017 Verizon ha confermato l’esposizione di tutti e 3 i miliardi di account degli utenti di Yahoo (relativamente al noto data breach del 2013).

Viene quindi da chiedersi: è normale essere a conoscenza con così tanto in ritardo di un’avvenuta violazione di dati? Anche per il recente scandalo Facebook – Cambridge Analytica, i fatti risalgono a 4 anni fa, e solo nelle scorse settimane abbiamo avuto la conferma del passaggio di informazioni senza il consenso degli utenti, per 87 milioni di persone.

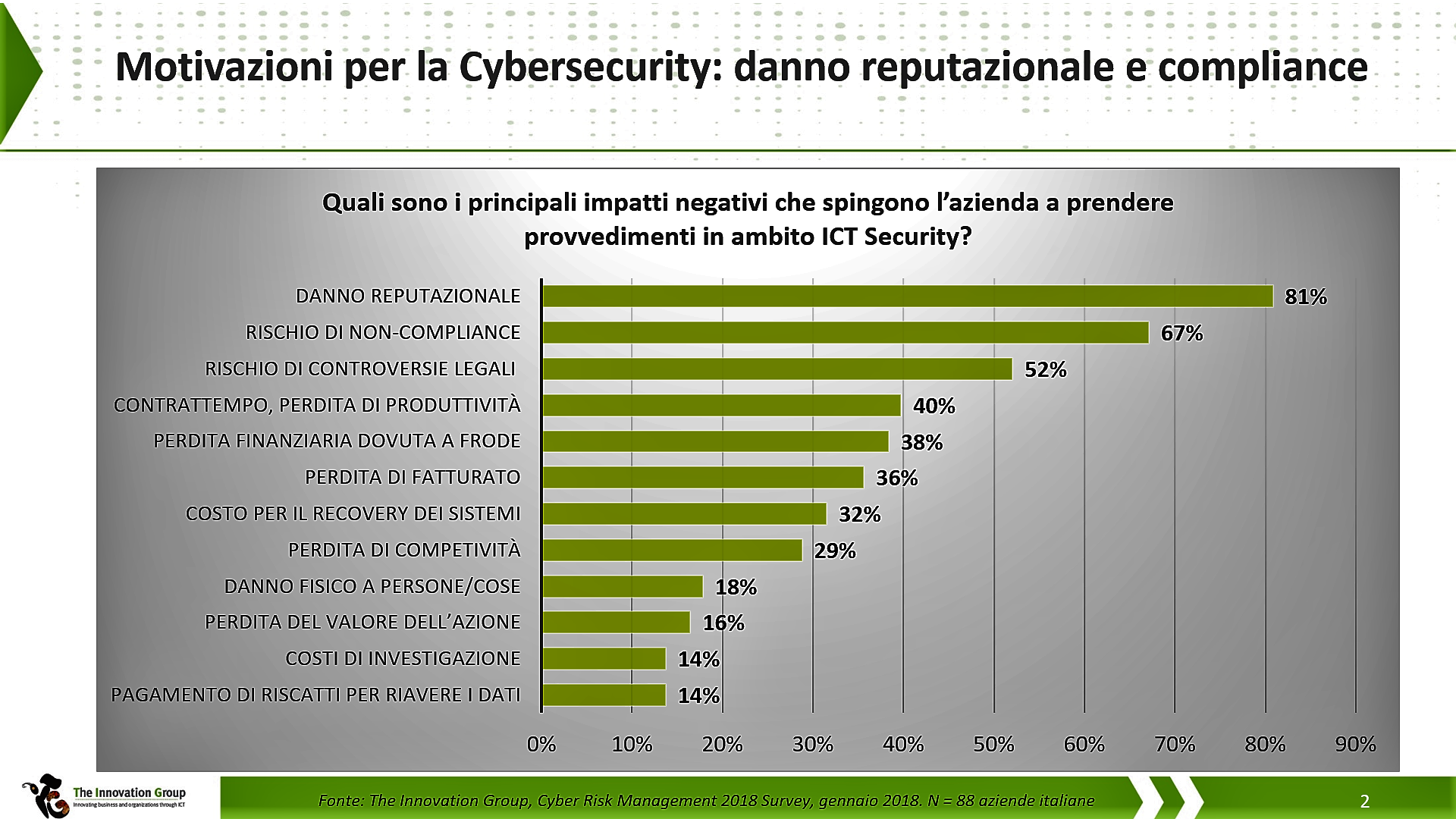

Quali sono gli impatti più temuti di un data breach o di un incidente cyber?

Oggi numerose motivazioni spingono le aziende ad intraprendere un percorso virtuoso per mettere in sicurezza i propri sistemi infornativi e i propri dati: secondo i risultati dell’indagine Cyber Risk Management 2018 di The Innovation Group, al primo posto, come anche gli scorsi anni, il rischio di danno reputazionale legato a un incidente grave. La mancata compliance torna in auge quest’anno ed è una conseguenza dell’imminente entrata a regime del nuovo regolamento europeo sulla Data Protection (GDPR), che sta impegnando le aziende per molteplici attività.

Al terzo posto figurano invece le controversie legali: un tema in crescita, che dimostra una maggiore maturità su questi aspetti rispetto al passato. Chi infatti ha la sfortuna di “vivere” un’emergenza legata ad un attacco cyber, sa quale può essere l’impatto economico legato ad eventuali controversie legali, con clienti o partner che risultano parte lesa nel caso della perdita di loro dati, o per disservizi nella produzione e nell’operatività dell’azienda che hanno danneggiato terzi. La perdita di produttività non è considerata ai primi posti, ma in realtà una stima corretta di tutto il tempo perso per risolvere un incidente, sommato al mancato business generato nello stesso tempo, mostrerebbe che è questa probabilmente la voce di costo maggiore per l’azienda. Secondo la nota indagine Ponemon Institute sul costo dei Data breach negli USA e negli altri paesi nel mondo, la voce di costo maggiore sta appunto nella perdita di business, legata sia alla mancata operatività, sia anche alla perdita dei clienti nei periodi successivi all’incidente (customer churn).

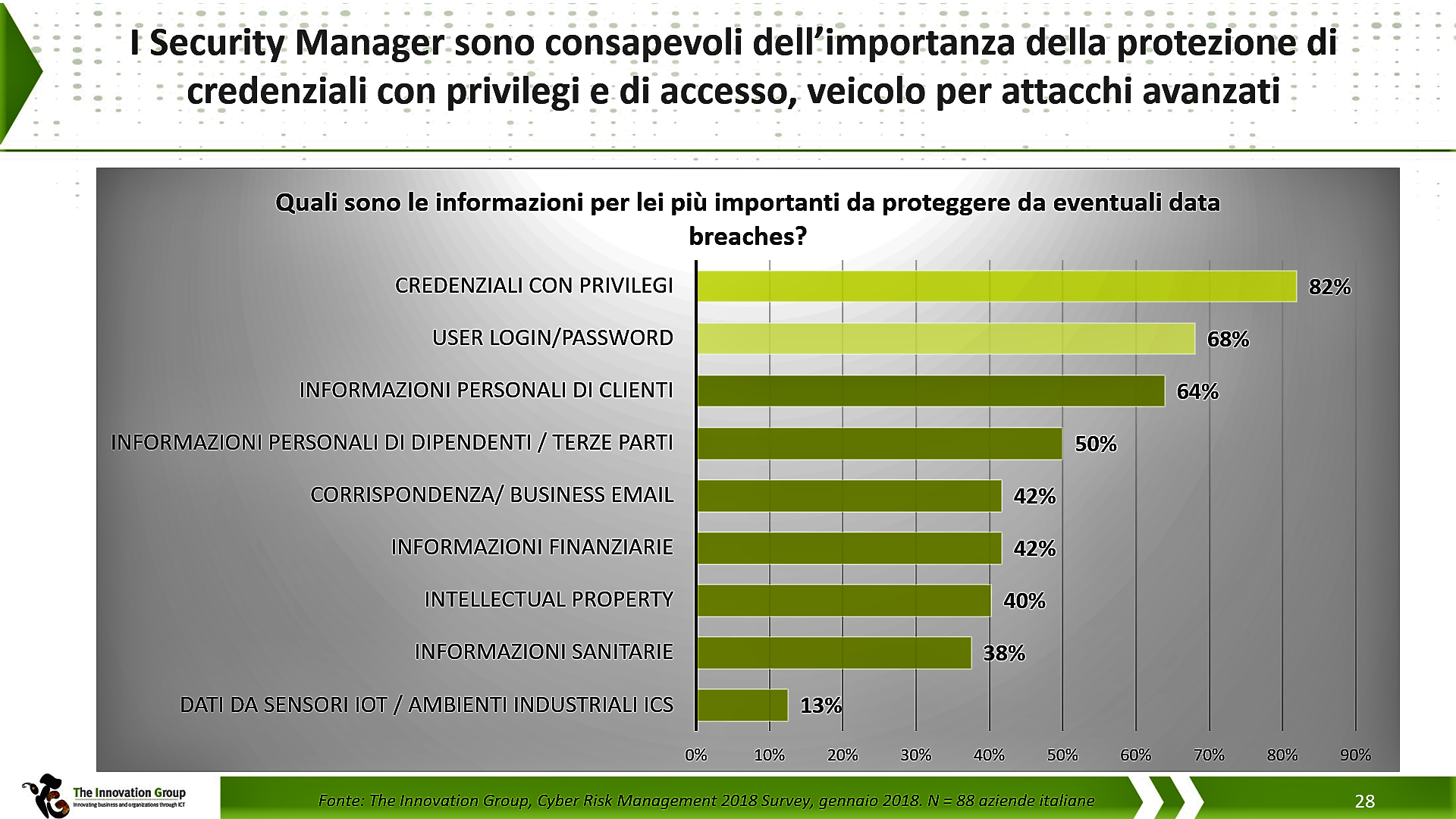

Quali sono i dati più a rischio di essere esposti in caso di data breach?

Su questo punto tutti concordano; al primo posto il furto di identità o di credenziali di accesso, che potranno servire agli attaccanti per svolgere ulteriori operazioni. E purtroppo, ancora oggi, analizzando i database esposti in violazioni note, si osserva che una percentuale bassissima, intorno a qualche punto percentuale, di questi dati viene criptata alla fonte. Un tema che aggrava la responsabilità delle aziende, quando si parla di dati personali, coperti oggi dal nuovo regolamento sulla privacy GDPR.

Le minacce cyber diventano ogni giorno più sofisticate e nessuna realtà è completamente al riparo da un attacco con gravi conseguenze. Le aziende non riescono a fermare gli attacchi e dopo un’intrusione molti non sono pronti a reagire velocemente. È quindi necessario cambiare approccio.

Hitachi Systems CBT in collaborazione con Cisco e The Innovation Group organizza per il prossimo 9 maggio il webinar gratuito “Cyber Defense proattiva per la risposta al malware avanzato“, con l’obiettivo di presentare una soluzione che affronti in modo proattivo, non solo reattivo, il tema della difesa in grado quindi di rispondere a minacce che sono sconosciute (come gli attacchi zero-day) basando la protezione su un controllo intelligente delle anomalie e su tecniche come sandbox, monitoraggio continuo, visibilità avanzata.

Nel corso del Webinar saranno affrontate le seguenti tematiche:

- Quali sono oggi i trend che caratterizzano gli odierni attacchi cyber

- Quali tecniche utilizzano gli hacker per bypassare le difese attuali

- Come proteggersi da crypto-ransomware, malware avanzato e attacchi zero-day.