Nelle ultime settimane si sono moltiplicate le preoccupazioni intorno alle pratiche a dir poco “sportive” adottate da Zoom, provider di servizi di videoconferenza e collaborazione online, in tema di sicurezza, risoluzione di vulnerabilità e facile gestione dei dati personali degli utenti. Andiamo per ordine.

Zoom Video Communications è una società di servizi di teleconferenza fondata nel 2011 a San Jose in California da Eric Yuan, ingegnere capo di Cisco Systems, e dalla sua unità di business di collaborazione, WebEx. Grazie all’usabilità dell’interfaccia, l’affidabilità e le ottime prestazioni, Zoom è cresciuta rapidamente e oggi conta – anche grazie all’enorme crescita vista dall’inizio della pandemia da coronavirus, che ha costretto milioni di persone in tutto il mondo a ricorrere allo smart working per continuare a lavorare – 12,9 milioni di utenti attivi mensili, aumentati del 21% rispetto agli utenti di fine 2019.

Eric Yuan, founder and chief executive officer of Zoom Video Communications Inc., speaks during the BoxWorks 2019 Conference at the Moscone Center in San Francisco, California, U.S., on Thursday, Oct. 3, 2019. Bloomberg

Zoom ha visto negli ultimi mesi risultati finanziari brillanti: entrata nel 2017 nel club unicorno (oltre 1 miliardo di dollari di valutazione), e dopo aver attirato 100 milioni di dollari in finanziamenti da Sequoia Capital, il 18 aprile 2019 la società è diventata pubblica. Nel febbraio 2020, grazie al balzo degli utenti, l’azione è cresciuta del 40% (mentre l’indice Dow Jones Industrial Average crollava del 4%).

A fronte quindi della grande popolarità e di un successo oramai consolidato, grazie a un modello di business innovativo che mette al primo posto facilità d’uso e costi contenuti, Zoom si è trovata però al centro di una serie di forti critiche sulle pratiche messe in atto in tema di protezione di dati personali e sicurezza.

Per quanto riguarda la sicurezza, diversi bug erano emersi grazie al lavoro dei ricercatori di cybersecurity anche in passato: nel novembre 2018, era stata individuata una vulnerabilità di sicurezza (la CVE-2018-15715) che avrebbe consentito a un hacker di rimuovere i partecipanti dalle riunioni, falsificare i messaggi dagli utenti o dirottare schermate condivise. Nel luglio 2019, il ricercatore di sicurezza Jonathan Leitschuh aveva invece rivelato una vulnerabilità zero-day che avrebbe permesso a qualsiasi sito web di unire forzatamente un utente macOS a una chiamata Zoom, con la videocamera attivata, senza il permesso dell’utente. In questo modo un hacker avrebbe potuto, durante la navigazione su in sito infetto, “accendere la webcam” in qualsiasi momento di un utente macOS di Zoom a sua insaputa.

A gennaio di quest’anno, un altro bug (poi risolto da Zoom) era quello che avrebbe permesso a un attaccante di indovinare un Meeting ID e quindi potersi aggiungere in modo non protetto a un meeting in corso, avendo così accesso competo a audio, video e documenti condivisi. In seguito a questo problema, Zoom ha introdotto password di default per ogni meeting.

Di recente è invece emerso che il servizio non offre la crittografia end-to-end, e di conseguenza che i video delle conferenze potrebbero benissimo essere visti da Zoom o da terze parti. A svelarlo è stato il sito The Intercept, che ha pubblicato un rapporto sulla sicurezza di Zoom, sottolineando la mancanza della crittografia end-to-end nonostante questa fosse pubblicata tra le caratteristiche di sicurezza del servizio di videochat. Chiamata in causa, Zoom ha dovuto ammettere: “Currently, it is not possible to enable E2E encryption for Zoom video meetings.”

Ma a parte i bug, le vulnerabilità del software e la mancata crittografia delle comunicazioni, che soffrono evidentemente di un processo di sviluppo e di un successo molto rapido che non ha dato tempo ad effettuare tutti i test necessari, o per lo meno di posticiparli via via che i problemi emergono, quello che oggi preoccupa maggiormente sono le politiche di gestione dei dati scelte molto sportivamente dalla società. In questo caso, si tratta non di inadempienze ma di una vera e propria politica di utilizzo dei dati degli utenti.

Zoom ad esempio ha una funzione di “attendee tracking” che, se abilitata, permette a chi ha avviato la riunione di verificare se in partecipanti sono sulla finestra di Zoom durante la conferenza o se si sono mossi altrove. Ancora peggio, una recente analisi apparsa su Vice ha reso noto che l’app iOS di Zoom inviava tutta una serie di informazioni a Facebook, anche se l’utente non si era iscritto a Zoom con l’account Facebook e, addirittura, se l’utente non era neppure iscritto a Facebook!… Tra questi dati, informazioni come la posizione dell’utente e l’IDFA (ID for advertisers on iPhones), il codice identificativo usato nel mondo dell’adv online per inviare pubblicità customizzata. A seguire, il 30 marzo scorso Zoom si è prontamente scusata, e in risposta all’analisi di Motherboard ha dichiarato di aver rimosso il codice dall’app iOS per l’invio dei dati a Facebook.

Ma non è finita qui … sempre Motherboard ha rivelato in un successivo report che la piattaforma ha inviato mail e foto di almeno un migliaio di persone a perfetti sconosciuti: come? Zoom ha una funzione, di “Company Directory”, con la quale raggruppa in automatico tutte le persone che condividono lo stesso dominio. Va bene se tutti appartengono alla stessa azienda, allora la funzione facilita la comunicazione tra i vari colleghi: se invece il dominio in questione è quello di un piccolo ISP (perchè in molti accedono a Zoom con mail private) saranno messi in comunicazione persone che non si conoscono. In questo modo svariate informazioni personali sono state esposte senza alcuna autorizzazione degli utenti.

Durante l’emergenza coronavirus, dall’ufficio del Procuratore Generale Letitia James di New York è partita un’interrogazione a Zoom per sapere se le misure di sicurezza erano state riviste, considerando la grande popolarità raggiunta dal servizio, in quanto in passato la società era stata troppo lenta a risolvere le problematiche. La risposta ufficiale di Zoom è stata quindi:

“Zoom takes its users’ privacy, security, and trust extremely seriously. During the Covid-19 pandemic, we are working around-the-clock to ensure that hospitals, universities, schools, and other businesses across the world can stay connected and operational. We appreciate the New York Attorney General’s engagement on these issues and are happy to provide her with the requested information”.

Ulteriore scandalo nello scandalo, proprio in questi giorni il Premier inglese Boris Johnson ha postato su twitter un’immagine di sé stesso in videoconferenza con gli altri Membri del Governo: la foto ha fatto riconoscere il sistema utilizzato, di nuovo Zoom.

This morning, I chaired the first ever video conference Cabinet meeting.

We must all do our bit to stop the spread of coronavirus, protect our NHS and save lives. #StayHomeSaveLives

https://t.co/Eew4i0Wr5q pic.twitter.com/LkWYYnMXnq— Boris Johnson #StayHomeSaveLives (@BorisJohnson) March 24, 2020

Quindi, il tema è diventato: a parte tutte le garanzie offerte finora a parole, un Governo di uno Stato occidentale può effettivamente indire una riunione riservata con uno strumento di comunicazione che finora ha messo al primo posto l’usabilità e all’ultimo la sicurezza e la riservatezza delle comunicazioni?

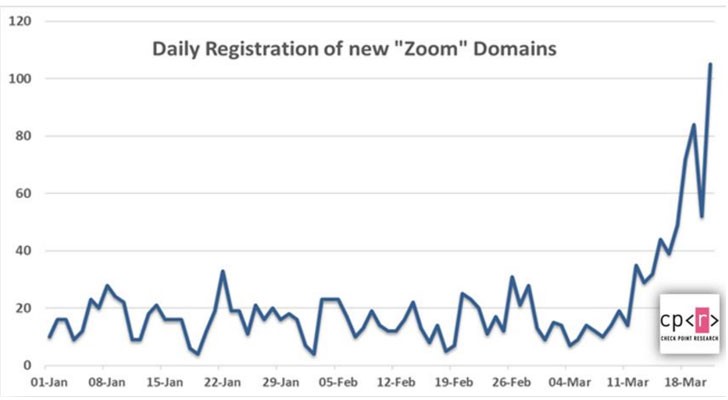

Infine, come se già non bastasse, l’enorme popolarità raggiunta da Zoom negli ultimi due mesi di “smart working diffuso”, ha fatto sì che diventasse anche tema per attacchi di Phishing: come riportato da Check Point, il cyber crime sta sfruttando l’interesse per lo strumento per diffondere propri domini malevoli (e file eseguibili con malware basati su questa denominazione), che si aprono una volta fatta la ricerca con il termine “Zoom”.

Secondo quanto affermato dal vendor di cybersecurity, dall’inizio della pandemia sono stati realizzati almeno 1.700 nuovi domini “Zoom”, di cui il 25% nell’ultima settimana.

A cura di:

Elena Vaciago

Associate Research Manager, The Innovation Group