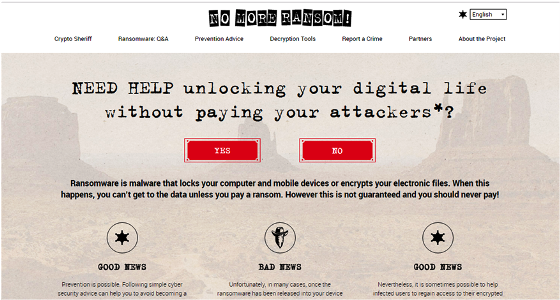

Nove mesi dopo il lancio, il portale online No More Ransom conta un numero sempre crescente di forze dell’ordine e partner privati che hanno aderito all’iniziativa. Diventa così facile e gratuito per chi ha subito un attacco ransomware recuperare i propri file senza pagare il riscatto.

Il ransomware agisce tipicamente crittografando dati critici e quindi chiedendo un riscatto in denaro (normalemnte in bitcoin) per permettere di decriptarli. Secondo quanto osservato di recente dai ricercatori dei Kaspersky Lab, gli attacchi ransomware sono sempre più spesso diretti contro aziende invece che contro singoli individui (sarebbero almeno 8 i gruppi di cyber criminali che si sono specializzati in questo). Il motivo è che attacchi ransomware rivolti ad aziende generano molti più profitti: in particolare nel mondo finanziario, alcune domande di riscatto sono arrivate a un importo pari a mezzo milione di dollari.

L’iniziativa No More Ransom (NMR) è stata lanciata lo scorso luglio dalla Polizia Nazionale Olandese insieme a Europol EC3, Intel Security e Kapersky Lab, sperimentando un modello di cooperazione tra il settore privato e le forze dell’ordine che risulta molto efficace nel combattere il cybercrime. Dal lancio, hanno aderito a NMR decine di partner provenienti da tutti i continenti. La piattaforma www.nomoreransom.org è oggi disponibile in 14 lingue e contiene 39 strumenti di decrittazione gratuiti. Dall’ultimo rapporto (di dicembre 2016), più di 10.000 vittime di tutto il mondo sono riuscite a decifrare i loro dispositivi grazie agli strumenti messi a disposizione gratuitamente sulla piattaforma.

Il ransomware è un problema mondiale che deve essere combattuto insieme. Pagare il riscatto non fa che far crescere questa economia criminale, non rappresenta mai la soluzione al problema, che può comunque riproporsi. La piattaforma NMR agisce come strumento per diffondere cultura e sensibilizzare al problema, proporre azioni preventive (HOW TO PREVENT A RANSOMWARE ATTACK?), mettendo a disposizione tool per decriptare i file (DECRYPTION TOOLS), che vanno utilizzati però solo DOPO aver individuato (tramite il CRYPTO SHERIFF) il tipo di ransomware che ha colpito il proprio PC.

Le statistiche del sito mostrano che la maggior parte dei visitatori della piattaforma provengono dalla Russia, Paesi Bassi, Stati Uniti, Italia e Germania. Precedentemente disponibile in inglese, olandese, francese, italiano, portoghese e russo, la pagina web è stata ora tradotta anche in finlandese, tedesco, ebraico, giapponese, coreano, sloveno, spagnolo e ucraino. A breve saranno disponibili altre lingue al fine di assistere meglio le vittime del cybercrime in tutto il mondo.

Inoltre, sono stati aggiunti 15 nuovi strumenti di decriptazione alla piattaforma:

- AVAST: Alcatraz Decryptor, Bart Decryptor, Crypt888 Decryptor, HiddenTear Decryptor, Noobcrypt Decryptor and Cryptomix Decryptor

- Bitdefender: Bart Decryptor

- CERT Polska: Cryptomix/Cryptoshield decryptor

- Check Point: Merry X-Mas Decryptor and BarRax Decryptor

- Eleven Paths – Telefonica Cyber Security Unit: Popcorn Decryptor

- Emsisoft: Crypton Decryptor and Damage Decryptor

- Kaspersky Lab: Updates on Rakhni and Rannoh Decryptors

Dal punto di vista delle forze dell’ordine si sono uniti Australia, Belgio, INTERPOL, Israele, Corea del Sud, Russia e Ucraina; altri sono Acronis International GmbH, Crowdstrike, Cyber Security Canada, DataGravity, Deloitte, eco – Associazione del settore Internet (eco eV), ENISA, Global Cyber Alliance (GCA), Japan Cyber Control Centre (JC3), KÜRT Data Recovery and Information Security Co., mnemonic AS, Neutrino S.r.l., Portugal Telecom, Secura Group Limited, SentinelOne, Verizon Enterprise Solutions.

Un forte sostegno deriva anche dalla comunità CERT, rappresentata da AfricaCERT, BA-CSIRT (CSIRT della città di Buenos Aires), Centro Nacional de Cibersegurança, Cybersecurity Malesia e Japan Computer Emergency Response Team Coordination Center (JPCERTCC ). Tra i sostenitori dell’iniziativa anche il CERT di Certego, la società del Gruppo VEM Sistemi specializzata nei servizi di Threat Intelligence e Incident Response, che ha messo a disposizione di NMR le proprie competenze in materia di gestione degli incidenti di Cyber Security.

Ulteriori informazioni e suggerimenti sono disponibili su www.nomoreransom.org.