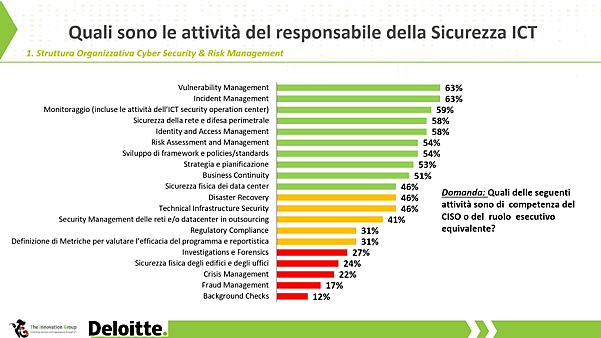

Oggi le aziende assegnano un’elevata importanza al tema della gestione delle vulnerabilità. Come mostra la slide seguente tratta dalla Cyber Risk Management 2.0 survey di TIG – Deloitte, il Vulnerability Management è al primo posto tra le responsabilità di un CISO/Security Manager.

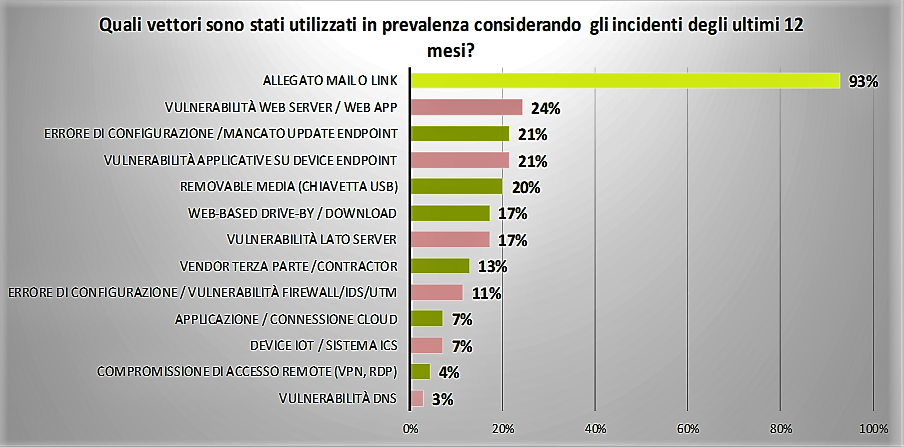

In effetti, le vulnerabilità di vario tipo – oltre alle configurazioni errate – sono spesso alla base degli incidenti sofferti dalle aziende, come mostra anche la seguente figura, anticipazione dei risultati della Cyber Risk Management 2018 di TIG (i risultati completi della survey saranno presentati al Cybersecurity Summit 2018 di Roma, il prossimo 21 marzo 2018).

Ma, tuttora permangono molti limiti, e spesso il Vulnerability Management, pur essendo un’attività di grandissima importanza per la stessa continuità del business, in molti casi è tuttora affidato a fornitori esterni. Abbiamo approfondito il tema in questa intervista con Emilio Turani, Managing Director QUALYS per Italia, Spagna e Portogallo.

TIG. Negli ultimi anni il problema della gestione delle vulnerabilità è cresciuto sia per l’intensificarsi degli attacchi informatici, sia perché è aumentata l’esposizione delle aziende e il perimetro degli ambienti da difendere. Quanto è grave oggi il tema del Vulnerability Management? Le aziende sono più coscienti di questo problema oggi rispetto a due anni fa, ad esempio come conseguenza della diffusione del ransomware WannaCry e NotPetya?

Emilio Turani. Nonostante il tema della sicurezza informatica sia di grande attualità dopo i gravi attacchi del 2017 come WannaCry e Petya, alcune aziende non hanno ancora la piena consapevolezza sui rischi della cybe-security. La cosa preoccupante è che l’Europa, e l’Italia in particolare, rimangono seriamente nel mirino degli hacker. Recenti indagini di mercato indicano infatti che nel 2017 gli attacchi informatici sono aumentati sia nel numero che nella frequenza, costando alle aziende 12 milioni di dollari in media a nazione, il 23% in più rispetto all’anno precedente e il 62% in più rispetto alla media degli ultimi 5 anni.

In particolare, il ransomware WannaCry, dal maggio 2017 ad oggi, ha causato danni a centinaia di migliaia di computer in tutto il mondo. Si tratta di un malware che sfrutta vulnerabilità presenti nei sistemi Windows, cifrando i file e richiedendo agli utenti di pagare un riscatto per riconquistarne l’accesso. Determinare se la vulnerabilità esiste nel perimetro aziendale può essere un compito arduo e le soluzioni di sicurezza esistenti spesso sono troppo lente da mettere in piedi. Di certo molte imprese (dei settori Finance, Telco, Servizi e PA) con le quali stiamo lavorando si stanno avvicinando alle nostre soluzioni integrate, automatizzabili e scalabili, che sono in grado di proteggere continuamente ogni device connesso in rete, consentendogli di identificare proattivamente i rischi della propria infrastruttura IT e delle applicazioni web. In conclusione, riteniamo che proprio gli ultimi attacchi abbiano evidenziato come non solo le vulnerabilità ma anche le configurazioni errate siano alla base del “successo” di questi malware.

TIG. Quali limiti vedete nell’attuale impostazione data alla gestione delle vulnerabilità da parte delle aziende italiane?

Emilio Turani. Oggi i progetti messi in campo dalle aziende italiane sono orientati soprattutto all’identificazione dei rischi e alla protezione dai cyber attack, mentre risulta essere ancora poco sviluppata la rilevazione preventiva degli eventi utile ad evitare interruzioni dell’operatività. Sono poche le aziende che hanno definito una struttura di governance ad hoc della security, anche considerato il fatto che non tutte le aziende, hanno nominato in modo formalizzato un vero e proprio Chief Security Information Officer, mentre solo negli ultimi mesi è nato il ruolo del Data Protection Officer. Di certo, i nuovi trend che portano alla trasformazione digitale delle imprese come cloud, Big Data, IoT, mobile e social, richiedono nuovi strumenti veloci e soluzioni di gestione delle vulnerabilità, che assicurino monitoring costante e il rilevamento delle minacce per tutte le risorse IT aziendali, ovunque si trovino e indipendentemente dal dispositivo utilizzato. Lo stesso GDPR che entrerà in vigore il prossimo 25 maggio chiede alle imprese di mettere in campo adeguati modelli di governance, progettualità e soluzioni per affrontare con successo la trasformazione.

TIG. La soluzione proposta da Qualys offre soprattutto una maggiore visibilità end-to-end e un monitoraggio continuativo sullo stato di sicurezza dell’azienda: quindi non una fotografia one shot ma bensì una visione costantemente aggiornata del rischio. Questo si traduce quindi nella capacità di misurazione oggettiva del rischio? Perché è questo che i Manager della Sicurezza oggi richiedono per poter comunicare meglio al proprio top management qual è la situazione e quali misure sono più urgenti.

Emilio Turani. La Qualys Cloud Platform offre una visibilità senza pari, sicurezza end-to-end e verifica della compliance per tutte le risorse aziendali. Assicura una visione continua dello stato della sicurezza e della conformità, avvisando tempestivamente dei rischi in essere o delle non conformità. Inoltre, aiuta le organizzazioni a consolidare lo stack di sicurezza e conformità, riducendo in modo significativo costi e complessità di gestione. Infine, proprio per contrastare gli attacchi sul tipo di WannaCry, Qualys offre il proprio servizio di Vulnerability Management in modalità gratuita e illimitata per 30 giorni. Le soluzioni Qualys possono essere implementate velocemente (basta un browser!), permettendo di identificare gli asset vulnerabili ed esposti ai rischi. La nostra piattaforma è in grado di produrre report e dashboard mirati a visualizzare la postura di sicurezza e di compliance in tempo reale, oltre che a tracciare l’evoluzione della stessa nel tempo anche seguendo le attività di remediation. L’offerta include soluzioni quali: Vulnerability Management – per identificare velocemente, ma con estrema accuratezza, asset vulnerabili o infettati da WannaCry; Threat Protection – per integrare le analisi del modulo di VM con feed provenienti dal servizio di Live Threat Intelligence, per avere informazioni aggiornate sull’evoluzione degli attacchi; Asset Inventory – per localizzare e tracciare tutti gli asset del perimetro aziendale, per avere la certezza di avere ogni strumento sotto controllo; Continuous Monitoring – per creare allarmi ad-hoc e reagire tempestivamente alla mutazione degli scenari.

TIG. Grazie alle informazioni oggi maggiormente disponibili, secondo lei, arriveremo in futuro alla possibilità di misurare quanto è stata efficace l’azione del Responsabile dell’ICT Security? Perché questa potrebbe essere la metrica con cui decidere se gli investimenti in sicurezza sono stati ottimali o meno. Qual è la sua idea in proposito?

Emilio Turani. Oggi per vincere le nuove sfide ogni impresa deve essere veloce e dinamica, deve sapere implementare nuovi modelli di business e di conseguenza deve potersi affidare a sistemi IT più rapidi e reattivi che possano anche sfruttare le potenzialità del cloud. I tradizionali approcci legacy rischiano infatti di diventare un ostacolo all’integrazione da cui dipende l’efficacia delle nuove strategie commerciali. Servono, a nostro avviso, soluzioni che possano servire gli ambienti ibridi, con funzionalità native su piattaforma SaaS che garantiscano strumenti di sicurezza validi oggi e anche in futuro. Gli elementi essenziali rimangono dunque l’aspetto prestazionale legato alla visibilità delle risorse aziendali e alla valutazione costante dello stato di sicurezza e della conformità aziendale, così come gli elementi di perfetta integrazione con gli strumenti delle terze parti. Qualys è pioniere della sicurezza SaaS, con grande expertise anche nella sicurezza di ambienti legacy e questo ci consente di assicurare ai clienti una piattaforma altamente adattabile per proteggere l’impresa ibrida e al tempo stesso assicura una strategia per la copertura degli ambienti cloud e DevOps, automatizzando per questi ultimi il rilevamento degli errori di codifica e configurazione all’interno del ciclo di vita dello sviluppo software. La flessibilità SaaS della nostra Qualys Cloud Platform aiuterà i nostri clienti a tenere il passo con l’innovazione e la trasformazione digitale. Infine, solo una soluzione “pay as you go” come quella offerta da Qualys, consente di affrontare il tema della sicurezza senza costi nascosti (in termini di scalabilità, manutenzione del software di tipo enterprise, dell’hardware, etc) e, avendo una visione completa dell’evoluzione dello stato della postura di sicurezza, possiamo misurare efficacemente e puntualmente l’azione mirata a rimediare le vulnerabilità. In sintesi, gli indicatori che offriamo rispondono perfettamente alla domanda “che cosa sono riuscito a fare in concreto con questa soluzione?” piuttosto che “stiamo abbreviando i tempi per reagire alle vulnerabilità?”

INTERVISTA A:

EMILIO TURANI, Managing Director QUALYS per Italia, Spagna e Portogallo.

A cura di: Elena Vaciago

Associate Research Manager, The Innovation Group