Chi si fosse collegato in questi giorni al sito web della città di Baltimora, avrebbe visto il messaggio che riportiamo nella figura sopra: la città (o meglio, gli uffici dell’amministrazione pubblica cittadina) non è in grado in questo momento di ricevere o spedire mail. Prego, usate il telefono. Nelle pagine interne del portale cittadino si spiegano le ragioni dell’accaduto: un attacco cyber (il ransomware denominato non a caso “RobbinHood”) ha colpito i server lo scorso 7 maggio (la seconda volta in 14 mesi), bloccando sia i sistemi di posta elettronica, sia molti altri servizi rivolti ai cittadini. Per fortuna gli ospedali in questo caso non sono stati raggiunti dal malware, e anche i servizi di emergenza (911 e 311) hanno continuato a funzionare.

Le ultime notizie sulla ripresa del funzionamento dei servizi pubblici a Baltimora non sono molto positive: secondo alcuni la piena operatività sarà raggiunta nel giro di qualche mese. James E. Bentley II, Ufficio Stampa del nuovo Sindaco Jack Young di Baltimora, ha dichiarato che ora si sta cercando di mettere tutto in sicurezza, e per questo motivo la ripresa sarà più lunga. Inoltre, le applicazioni e la posta colpite dall’attacco ricominceranno a funzionare in modo graduale, in step successivi.

Inoltre, come ha riportato il New York Times di recente, è che anche in questo caso (come avvenuto nel 2017 con WannaCry e NotPetya) la variante ransomware utilizzata avrebbe utilizzato, per diffondersi molto velocemente nei sistemi, l’exploit o cyber weapon EternalBlue sottratta anni fa alla NSA (a opera del gruppo Shadow Brokers). Già allora era emerso però che EternalBlue sfruttava una vulnerabilità nota del protocollo Server Message Block (SMB) presente nei sistemi operativi Windows – Microsoft già nel 2017 aveva prontamente rilasciato aggiornamenti di sicurezza anche per sistemi non più supportati (come Windows XP, Windows 8, e Windows Server 2003).

Gli hacker hanno chiesto in questo caso un riscatto pari a 13 Bitcoin (circa 80.000 dollari), che però non sarebbero stati pagati dalle autorità municipali. Una serie di attività sono state sospese a causa del problema: il supporto clienti dei lavori pubblici, i pagamenti per i parcheggi, le informazioni relative alle multe, i pagamenti dell’acqua e altri servizi pubblici. Come misura precauzionale, molti server sono stati spenti per evitare il propagarsi del virus, ma i servizi di mail hanno poi continuato a non funzionare.

Cosa dovrebbero fare le città per prevenire attacchi ransomware

Come avevano descritto in “Affrontare il Rischio Cyber nelle smart cities del futuro”, la grande eterogeneità dei sistemi intelligenti che possono essere collegati tra loro in uno scenario di smart city (già oggi di 2,3 miliardi di oggetti connessi), i vari livelli di maturità delle tecnologie, la presenza o meno di un controllo centralizzato: sono svariati gli elementi che concorrono a determinare uno scenario complesso di rischio e soprattutto una più ampia “superficie d’attacco” per le città.

Attacchi ransomware simili a quello di Baltimora sono stati vissuti negli USA anche in città come Albany e New York, negli ultimi mesi, e Atlanta nel 2018. Quest’ultima avrebbe speso milioni di dollari e avrebbe impiegato molti mesi per riprendersi da un attacco che era stato allora imputato a hacker iraniani. Secondo gli esperti, attacchi di questo tipo rivolti ai sistemi di grandi municipalità potrebbero diventare comuni nei prossimi anni, considerando anche la tendenza delle città a sottodimensionare gli investimenti in cybersecurity rispetto a grandi organizzazioni come banche e operatori di infrastrutture critiche.

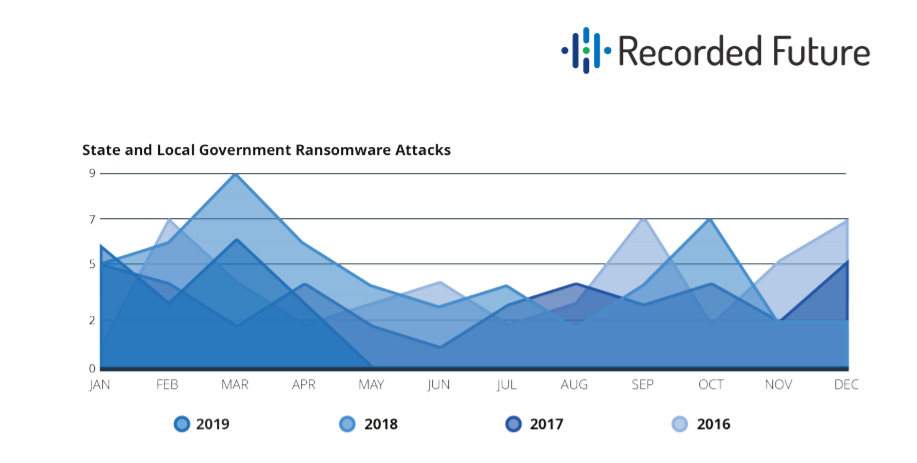

Secondo Allan Liska, analista di security presso la società Recorded Future, gli attacchi ransomware rivolti a stati o autorità locali sarebbero in crescita: in un report pubblicato di recente, ne ha contati 46 nel 2016, 38 nel 2017 (ma in quell’anno si è avuto un calo del ransomware in tutti i settori), e quindi 53 nel 2018. Nei primi 4 mesi del 2019, sarebbero già stati 21, quindi la tendenza è per la crescita.

Liska avrebbe però identificato che le città sono meno inclini a pagare il riscatto chiesto dagli attaccanti: secondo un report di CyberEdge, il 45% delle organizzazioni lo sta pagando (nel 2019, era il 38,7% nel 2018). Invece, nel caso delle amministrazioni pubbliche, che evidentemente sono chiamate a una maggiore trasparenza nelle proprie scelte, il pagamento è avvenuto solo nel 17,1% dei casi.

Le linee guida per garantire un livello maggiore di sicurezza in una città di grande dimensione come le metropoli americane sono riconducibili ad alcuni elementi centrali:

- È fondamentale che tutte le iniziative di digitalizzazione tengano conto degli aspetti di cybersecurity fin dalla prima fase di disegno della soluzione.

- È anche molto importante designare una corretta struttura di controllo su questi temi, perché la mancanza di una chiara leadership sulla cybersecurity non possa diventare la scusa per non occuparsene.

- Sarebbe importante stabilire un CERT o CSIRT municipale, con piena responsabilità sulla supervisione delle attività, in particolare sulla gestione di vulnerability assessment e audit per identificare i problemi.

- Infine, centrale il tema della protezione dei dati personali, e poi, non dimenticarsi i fondamentali della cybersecurity: avere backup, proteggere le reti, controllare gli accessi, fare gli aggiornamenti del software, sono questi gli elementi fondamentali della sicurezza che non vanno mai trascurati.

A cura di:

Elena Vaciago, The Innovation Group